支付风控体系全解析:核心目标、技术架构与实战策略

构建安全、合规、高效的第三方支付防线

支付风控(Payment Risk Control)是第三方支付系统的核心保障机制,旨在确保交易与资金安全的前提下,有效防范欺诈、盗刷、洗钱、套现等非法行为,同时满足监管合规要求。该体系融合规则引擎、机器学习、大数据分析与实时计算,构成一个多层次、动态演进的复杂系统工程。

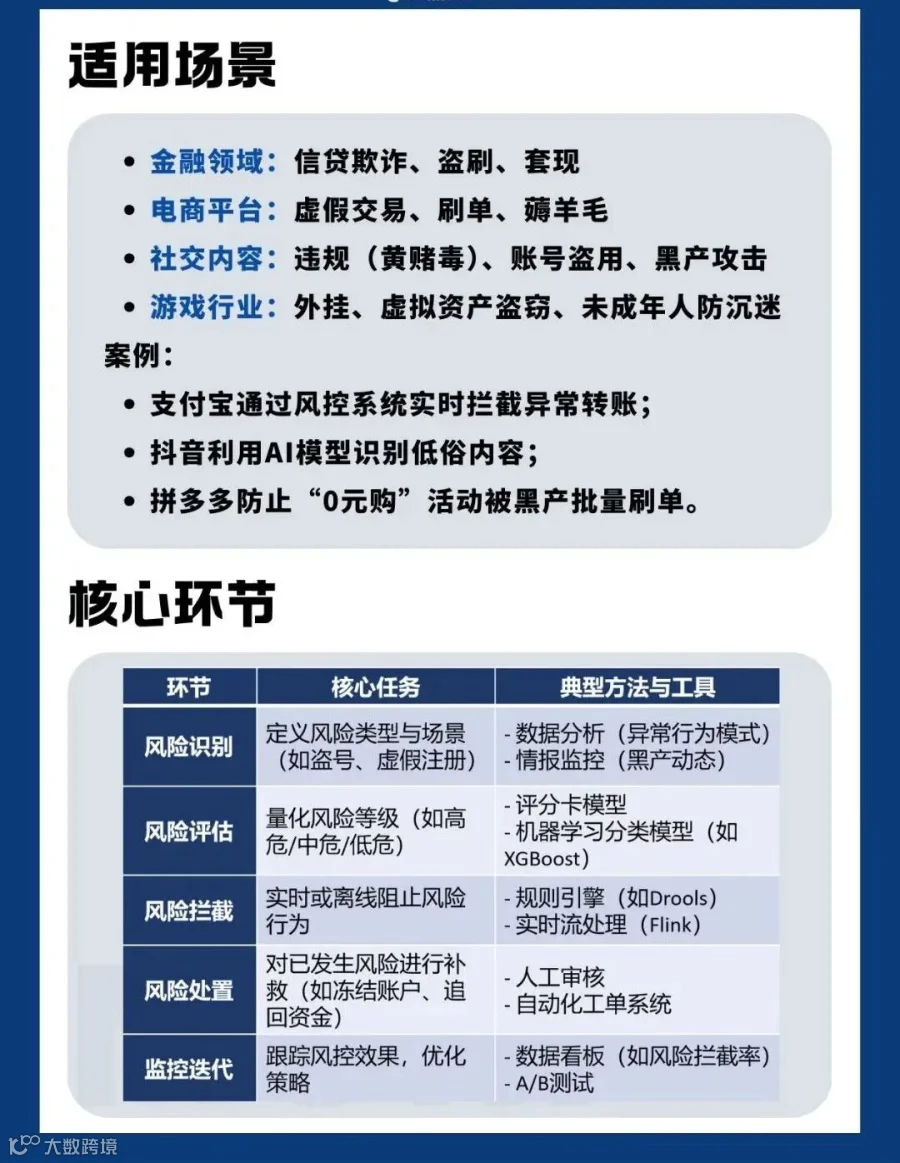

核心目标

- 防欺诈:识别并拦截非授权交易、账户盗用、虚假交易及恶意拒付(Friendly Fraud)。

- 防洗钱:监控并上报符合反洗钱(AML)法规的可疑资金流动。

- 防套现:遏制利用支付通道进行信用卡或积分套现等违规操作。

- 防作弊:打击薅羊毛、刷单、虚假注册等损害平台利益的行为。

- 保障账户安全:防止撞库、盗号、账户接管等攻击。

- 降低坏账率:尤其针对花呗、白条等信用支付产品。

- 满足合规要求:落实KYC(了解客户)、AML、CTF(反恐融资)、数据隐私保护(如中国个保法)及PCI DSS标准。

- 优化用户体验:在安全基础上减少对正常用户的干扰,控制误杀率。

风控体系构成:事前、事中、事后三层防御

成熟的支付风控体系贯穿交易全生命周期,形成纵深防御架构。

一、事前预防(Pre-Transaction)

- KYC与实名认证:通过身份证、银行卡、人脸识别等方式完成用户身份核验,按业务等级实施差异化认证强度。

- 设备指纹:采集设备ID、操作系统、IP地址、浏览器特征、Canvas指纹等信息,生成唯一标识,用于识别高风险设备及关联多账户行为。

- 绑卡验证:采用小额打款、短信验证码、银行四要素(姓名、身份证号、卡号、预留手机号)等方式验证支付工具归属。

- 密码安全策略:强制复杂度、限制登录尝试次数、启用双因素认证(2FA)等。

- 风险名单管理:建立黑名单(欺诈用户、被盗卡)、灰名单(可疑对象)和白名单(低风险VIP用户)。

- 环境风险评估:判断是否使用代理、VPN、TOR网络,以及登录地是否为高危区域或非常用地。

二、事中监控(Transaction-Time)——核心战场

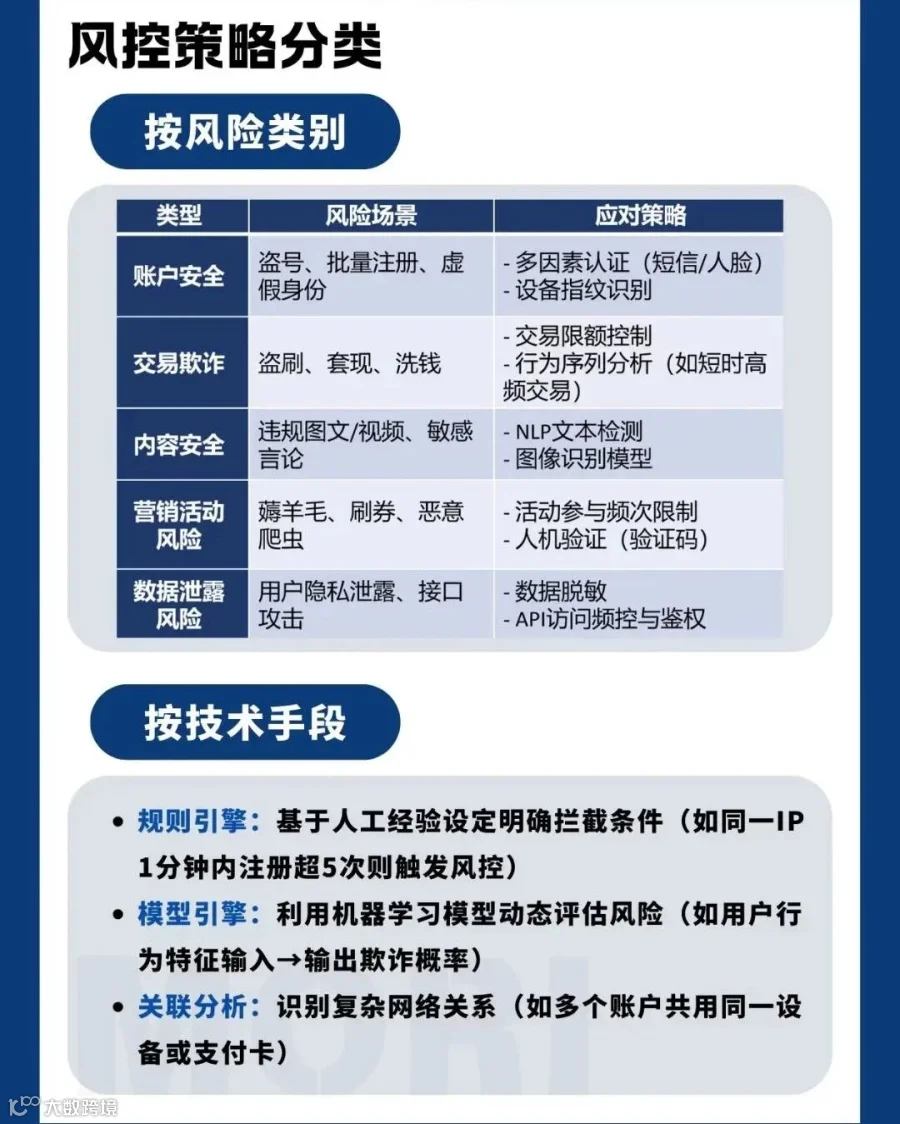

- 规则引擎:

- 硬规则:直接拦截黑名单命中、关键信息不一致、高危IP等明确风险。

- 柔性规则:基于风险评分触发拦截,如交易频次异常、金额突增、非活跃账户大额交易等。

- 关联规则:识别多个账户共用同一设备/IP/收货地址、集中向单一收款方付款等团伙特征。

- 机器学习模型:

- 分类模型:预测交易欺诈概率,常用算法包括逻辑回归、XGBoost、LightGBM、随机森林、深度神经网络(DNN)。

- 无监督模型:通过聚类、孤立森林、Autoencoder等技术发现未知欺诈模式。

- 特征工程:涵盖用户画像、交易行为、设备指纹、关联网络、历史标签等多维特征,决定模型效果。

- 图计算与关联分析:构建用户、设备、银行卡、地址等实体的关系图谱,识别欺诈团伙、洗钱链条。

- 实时决策引擎:支持毫秒级风险判定,保障支付体验。

- 用户行为分析:监测鼠标轨迹、点击节奏、填写速度等操作行为,识别自动化脚本或异常操作。

- 生物特征识别:在大额支付或敏感操作时引入指纹、人脸、声纹二次验证。

- 挑战验证机制:对中高风险交易触发短信验证码、人脸识别或人工核实流程。

三、事后分析(Post-Transaction)

- 准实时/批量扫描:执行更复杂的深度分析,如长周期行为建模、高阶图计算、人工审核线索生成。

- 欺诈调查:追溯案件手法,确认欺诈性质,更新风险名单与模型特征。

- 反洗钱监控:识别“分散转入-集中转出”等可疑资金流向,生成可疑交易报告(STR)报送监管机构。

- 争议处理:应对持卡人拒付(Chargeback),提供证据支持。

- 模型迭代优化:基于最新样本定期重训模型,评估规则有效性并调整阈值。

- 账户安全监控:持续检测异常登录、信息变更、异常提现等行为。

关键技术与工具

- 规则引擎:Drools、FICO Blaze Advisor 或自研系统,支持热更新与可视化配置。

- 机器学习平台:Python(Scikit-learn、TensorFlow、PyTorch)、Spark MLlib、H2O.ai,用于模型训练与部署。

- 图数据库/计算引擎:Neo4j、TigerGraph、JanusGraph、Spark GraphX,支撑复杂关系挖掘。

- 实时计算引擎:Apache Flink、Storm、Spark Streaming,实现毫秒级特征计算与决策。

- 大数据平台:Hadoop(HDFS、Hive)、Spark、HBase、Kafka,承载海量数据存储与处理。

- 设备指纹技术:采用ThreatMetrix、DataDome等专业方案或自研SDK。

- 风险决策平台:集成规则、模型与数据源,提供策略配置、A/B测试、效果监控与案件管理功能。

- 生物识别平台:对接第三方或自建人脸、指纹、声纹验证服务。

核心挑战

- 欺诈手段快速演进:AI换脸、猫池群控、秒拨IP等新技术不断挑战现有防线。

- 安全与体验平衡:过度拦截影响用户体验,宽松策略则增加损失风险,需实现精准打击。

- 数据孤岛与质量:跨系统数据整合难,数据一致性与时效性影响风控效果。

- 模型冷启动与样本不均衡:新业务缺乏欺诈样本,且欺诈数据远少于正常交易,模型易偏移。

- 团伙欺诈识别难度高:行为分散隐蔽,依赖强大的图计算能力。

- 实时性要求高:支付场景要求风控决策在毫秒内完成。

- 合规压力大:全球监管政策频繁更新,合规成本持续上升。

- 成本控制:技术投入、人力成本与欺诈损失之间需动态权衡。

效果评估指标

- 捕获率:成功拦截的欺诈交易占比。

- 误杀率:被错误拦截的正常交易比例。

- 查全率 vs 查准率:反映召回能力与精确性的权衡。

- 欺诈损失率:欺诈损失金额占总交易额的比例。

- 人工审核率:需人工介入的交易占比。

- 平均处理时间:风控决策耗时,直接影响用户体验。

- 规则/模型贡献度:评估各策略模块的实际防控效果。

风控策略落地关键点

- 数据驱动:建设统一的数据中台,整合内外部多维度数据资源。

- 分层防御:构建事前、事中、事后多层联动的纵深防护体系。

- 人机结合:自动化为主,人工审核辅助处理复杂案例。

- 快速迭代:建立“监控-评估-优化”闭环,持续提升模型与规则效能。

- A/B测试:新策略上线前必须经过严格实验验证。

- 跨部门协作:风控需与产品、技术、运营、客服、法务、合规紧密协同。

- 情报共享:在合法合规前提下接入行业风险信息共享机制。

支付风控是一场持续升级的攻防博弈,不仅是技术较量,更是数据、策略、流程与组织能力的综合体现。完善的风控体系能够在保障安全与合规的同时,最大限度降低业务风险,支撑支付业务稳健发展。

免责声明:本文所用图片、文字部分来源于互联网,版权属原作者所有,侵删。欢迎学习交流并标明出处。