IP安全是Internet以及TCP/IPA网络安全的基础,随着人们对Internet的依赖性越来越强,IP安全性显得尤为重要,甚至关系到Internet的未来发展。

IP安全协议IPsec是IETF制定的安全IP协议建议标准,在网络层提供基于密码学的安全服务。IPsec提供的安全服务包括访问控制、完整性(无连接)、数据源头的认证、数据保密和防重放功能。它包括两个主要的安全协议:认证头协议和封装安全协议,并应用了密钥管理协议。

IPsec实现了IP包级安全,保护了IP和IP以上层的协议,是在网络层实现VPN的核心技术,是实现Internet安全的最佳解决方案。IPsec适用于IPv4和下一代IP协议IPv6,并且是IPv6自身必备的安全机制。但是IPsec仍然存在有安全缺陷,因此,增强IPsec的完全性、完善其功能使计算机网络界的一个重要研究课题。

正是由于Internet的开放性和商业化才促使Internet迅速发展,但开放性却带来了系统入侵等安全性问题。随着政府上网、电子商务、金融电子化等不断推进,网络应用越来越广泛,网络安全问题更显重要,基于TCP/IP协议并采用了Internet的通信标准和WEB信息流通模式的企业内部网也面临同样的问题,因此人们需要一个更安全的Internet。

传统的网络安全通常指保密性、可用性和完整性。现在,网络安全包括:保密、身份认证、不可否认和完整性。保密是首要的,数据不被非法人员获取;可用性指合法用户在需要网络资源时,即可得到使用;完整性是指用户从网上获得的信息未被篡改过;身份认证是由于通信的各方不在一起,于是在提供敏感信息或进行网上交易之前需要确认对方的身份是可信的,否则通过网络进行电子商务几乎不可能;至于访问控制,则是从原来的单机系统扩充到网络系统,通常指对共享资源的存取控制,即禁止未授权的用户访问有关资源。

在互联网方兴未艾的时候根本就没人提要控制应用,提倡的都是自由互联,这是因为当互联网刚刚萌芽的时候,受到接入技术限制(以56K Modem为主),互联网上的应用基本上以静态的文本网页或者少量的图片为主,当时互联网是以吸引用户数为目的的,运营商则是通过提供接入服务数量为盈利点的。随着互联网接入技术的革新,用户数量的迅速膨胀,互联网应用开始井喷了,有人在互联网上发明了榨干每一滴带宽的P2P技术,有人则依赖高速带宽进行VPN互联或者企业信息发布,对于一般企业而言,后者能带来盈利,所以在一个有限的带宽上,必然要对类P2P技术进行限制,这就是互联网访问控制催生的重要原因。

1

基于角色的流量审计和应用控制

之前我们介绍的是比较简单的互联网控制策略,在拥塞发生时,对指定IP地址进行均等限速。随着网络应用丰富多样,用户产生了更加灵活的需求,对互联网控制策略也产生了基于用户角色进行控制和管理的理念,在桌面级网络设备领域,该理念已经被越来越多厂家所接受:

1.内部用户将不再单纯根据连续网段区分,而是全面地通过主机名、IP地址、MAC地址、物理端口号灵活地确定一台内部主机的身份。但是真正在互联网访问控制中生效的主要还是IP地址,附加信息的作用是使用户能够更直观地掌握内部主机和IP地址的对应关系。

2.预定义不同的角色,为每个角色制定不同的控制策略,比如普通用户不允许使用QQ、MSN、BT、电驴等工具,不允许访问开心网、优酷等视频网站;服务器用户只允许开放服务,不允许发起任何访问,对于开放服务流量进行带宽保证;特权用户不作任何限制,同时保证带宽。

3.将不同的内部用户赋予不同的角色,因此互联网行为受到相应角色所控制。

4.同时实时流量的审计,有助于网管人员能够及时了解各内网PC的应用动态,为每种角色接受哪些控制策略做好准备。

基于用户角色的应用控制主要有两大类技术:

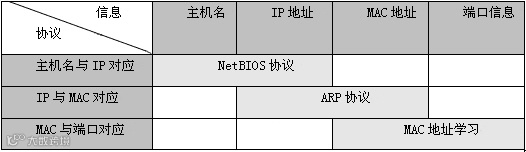

1.第一类是用户的识别,只有将用户识别后才能对用户分配角色,标识用户的信息包括主机名、IP地址、MAC地址、端口等信息,而实际上在WAN口真正生效的是IP地址,因为在IP网络中只有IP地址能够代表一个主机,引进主机名、MAC地址和端口等信息能够更直观地展现内部主机的信息,使普通用户也能对内部主机做到验明正身,是一种易用性的体现。下表展示了各协议或技术将这不同信息绑定在一起标识内部用户的:

2.第二类是应用的识别,只有识别了应用才能正确的限制动作,现在互联网很多应用,如BT、QQ、炒股软件等都无法用传统的地址+端口来识别,这些应用使用的端口是动态的,必须使用特殊技术对应用层数据进行分析,这项技术被称为应用程序特征库,有点类似于杀毒软件的病毒库,应用程序特征库也需要持续更新以跟踪应用程序的变化,但往往滞后于应用程序的更新进度,因为特征库必须等到应用程序发布后才能进行分析更新,此外还有一个困难是很多软件如BT会对特征库进行加密,加密后的数据包就无法被特征库所识别了,俗话说道高一尺魔高一丈,加密是需要协商的,而协商过程是存在明文阶段的,因此可以在协商阶段进行识别,所以很多时候启用应用程序限制后,已经下载的BT和已经登录的QQ依然可以使用,新增的下载任务和新登录QQ才会失败,由于大部分用户的BT和QQ都存在上上下下的过程,这种限制在实际环境的作用还是相当明显的;当然在应用识别中传统的地址+端口也保留下来,再新增一些URL过滤,基本上对各种网络应用达到比较完整的覆盖,可以说80%的网络流量都可以识别出来。