5G网络切片:深入剖析切片特定认证与授权(NSSAA)流程

致5G维护工程师: 随着5G网络切片(Network Slice)技术的广泛应用,对特定业务的隔离和安全需求也日益提升。切片特定认证与授权(Network Slice-Specific Authentication and Authorization, NSSAA)是确保用户接入高价值或高安全切片服务的基础机制。本篇深入总结旨在帮助您全面理解NSSAA的触发机制、核心流程、关键参数以及故障排查要点。

1. 为什么需要切片特定认证与授权 (NSSAA)?

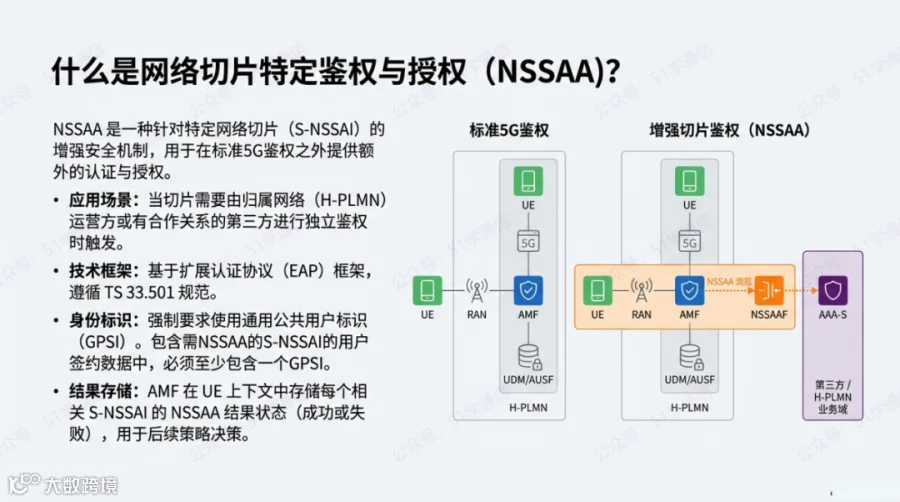

在5G系统中,网络切片(NSSAI)允许运营商为不同的服务类型提供定制化的网络能力。对于一些对安全、隔离或业务属性有严格要求的切片,例如企业专网切片或高保密度的物联网切片,通用的UE注册和鉴权流程可能不足以满足要求。NSSAA正是为了解决这一问题而设计的,它为特定的单个网络切片S-NSSAI提供了额外的安全验证层。

1.1 NSSAA的必要性与目标

NSSAA程序的主要目标是:

-

细粒度安全控制: 允许对特定切片(S-NSSAI)进行独立的认证和授权,即使该UE已经通过了PLMN级别的通用认证。 -

灵活的AAA部署: 认证和授权服务(AAA Server, AAA-S)可以由归属PLMN(H-PLMN)运营商托管,也可以由与H-PLMN有业务关系的第三方托管。 -

支持EAP框架: NSSAA利用可扩展认证协议(EAP)框架,确保了认证过程的安全性和可扩展性。

1.2 关键网络功能在NSSAA中的作用

NSSAA流程涉及多个关键的5G核心网功能(NF):

-

AMF (Access and Mobility Management Function): 扮演EAP认证器(EAP Authenticator)的角色。它是流程的发起者和控制者,负责与UE进行NAS MM(Mobility Management)消息传输,并存储NSSAA的结果状态,。 -

NSSAAF (Network Slice specific and SNPN Authentication and Authorization Function): 负责处理网络切片特定的认证和授权,并在AAA协议和N5G核心网协议之间进行协议互通(interworking)。 -

AAA Server (AAA-S): 实际执行认证和授权决策的实体,可能由第三方拥有。 -

AAA Proxy (AAA-P): 如果AAA-S属于第三方,H-PLMN可能部署AAA-P作为代理,负责转发消息,。

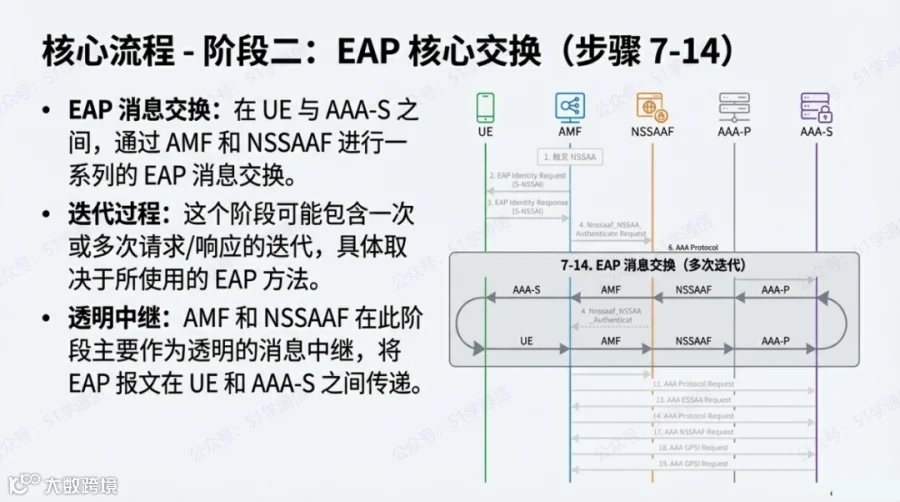

2. NSSAA 流程的核心机制与角色

NSSAA流程严格遵循EAP(Extensible Authentication Protocol)框架,这是一种灵活的认证机制,允许在认证过程中使用各种认证方法。

2.1 流程触发场景总结

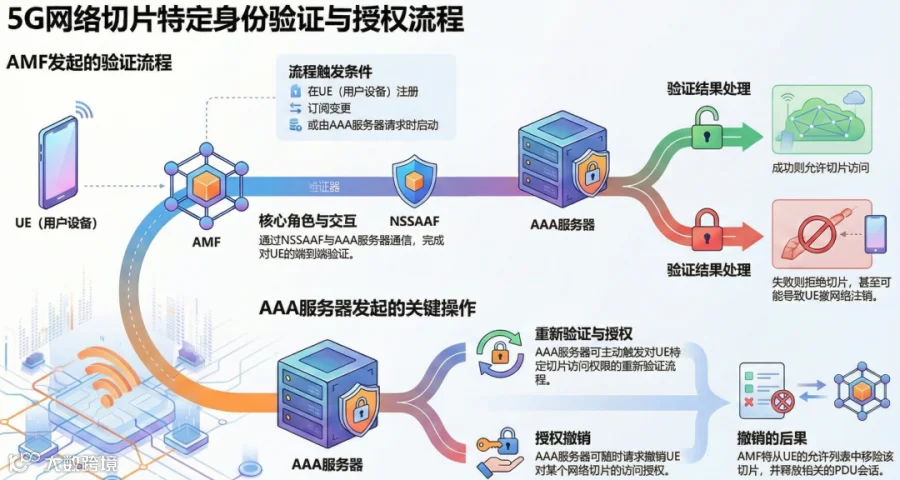

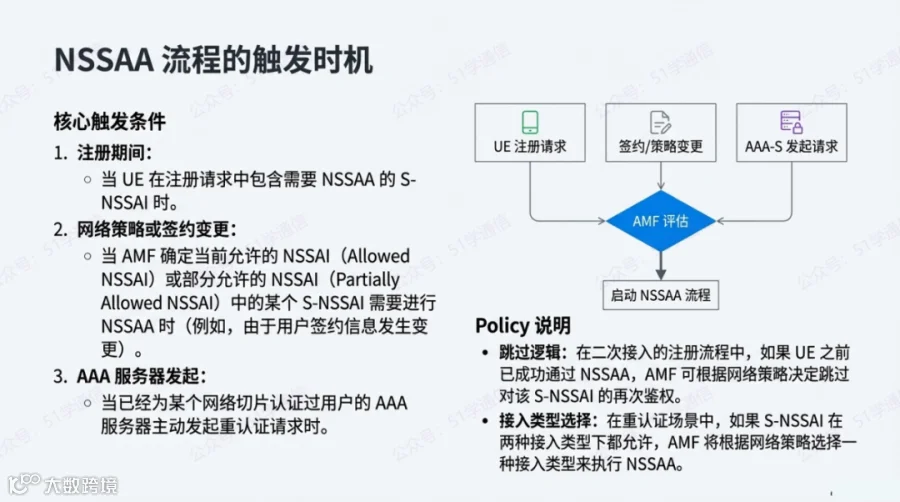

AMF根据多种情况触发NSSAA流程,,:

|

|

|

|

|---|---|---|

| 注册流程期间 |

|

|

| 订阅信息变更 |

|

|

| AAA服务器触发 |

|

|

| 操作策略触发 |

|

|

深入理解: 在注册流程中,如果AMF发现UE在先前的注册中已经对某些S-NSSAI完成了认证,AMF可以根据网络策略决定跳过对这些S-NSSAI的重复认证,尤其是在进行第二次接入(second access)的注册时。

2.2 关键标识符:GPSI的作用

进行NSSAA流程必须使用通用公共订阅标识(GPSI, Generic Public Subscription Identifier)。

-

关联性要求: 任何包含需要NSSAA的S-NSSAI的订阅,都必须包含至少一个GPSI。 -

AAA-S存储: AAA-S在接收EAP ID响应消息后,会存储GPSI,以便将其与EAP Identity关联起来。这种关联允许AAA-S在后续流程中通过GPSI来触发撤销授权或再认证。

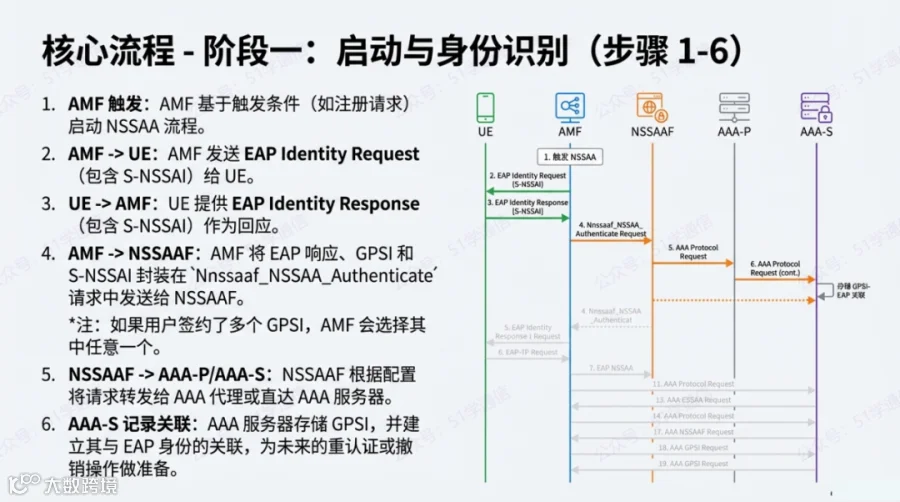

3. 切片特定认证与授权流程详解 (NSSAA Procedure)

本节详细描述最初的、由AMF发起的NSSAA认证和授权流程。

3.1 信令流程重绘:初始认证

以下表格描述了图4.2.9.2-1所示的标准NSSAA流程,重点关注消息、实体和关键参数,,,。

|

|

|

|

|

|

|---|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

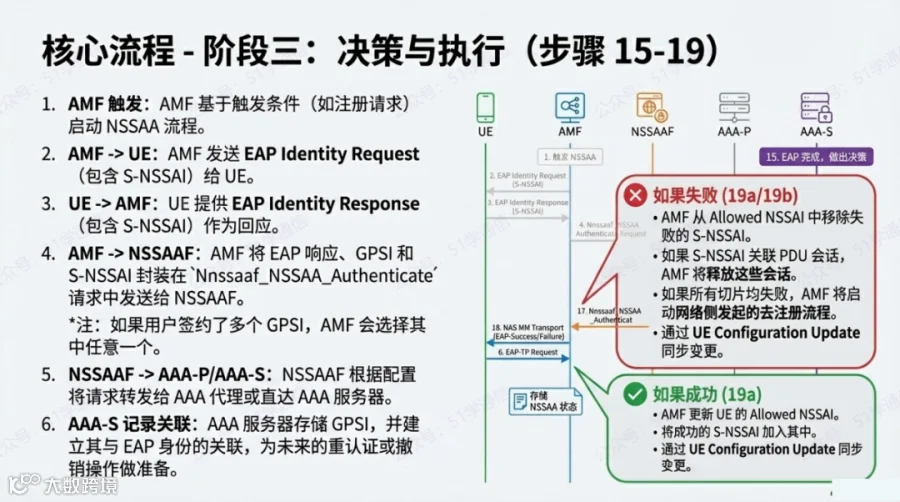

3.2 流程结果与后继处理机制

NSSAA完成后,AMF必须根据结果采取相应的行动,这些行动对于5G工程师理解切片服务中断或变更至关重要,:

-

结果存储: AMF将NSSAA结果状态(成功或失败)存储在UE上下文中,与相应的S-NSSAI关联。 -

Allowed NSSAI更新: -

如果认证成功,新的S-NSSAI可以被包含在新的Allowed NSSAI中。 -

如果认证失败,该S-NSSAI将被从Allowed NSSAI中移除,并可能被包含在新的Rejected S-NSSAIs列表中。 -

AMF配置更新 (19a): 如果新的Allowed NSSAI或Rejected S-NSSAIs需要传达给UE,或者如果需要重新分配AMF,AMF会启动UE配置更新(UE Configuration Update)流程。 -

PDU会话释放 (19a): 如果再认证/再授权失败,并且有PDU会话与该失败的S-NSSAI相关联,AMF必须启动PDU会话释放(PDU Session Release)流程,并带上适当的释放原因。 -

网络侧去注册 (19b): 如果针对现有Allowed NSSAI中的所有S-NSSAI和Requested NSSAI中的所有S-NSSAI的NSSAA都失败了,并且没有默认的S-NSSAI可以添加到Allowed NSSAI中,AMF必须执行网络侧发起的去注册(Network-initiated Deregistration)流程,并在请求中包含Rejected S-NSSAIs列表和适当的拒绝原因。

注意: 如果一个S-NSSAI被网络切片准入控制(Admission Control)拒绝(例如,切片的最大UE数量已达上限),这与NSSAA流程的认证结果无关,存储在UE上下文中的NSSAA结果状态不会受到影响。

4. 角色扮演:小李的工业切片之旅(场景举例)

为了更好地理解NSSAA在实际网络中的应用,我们设想一位名为张工(Zhang Gong)的工程师,正在使用一个高可靠、高安全的5G专网切片。

人物: 张工,某大型智能制造工厂的运维工程师。

切片需求: 张工使用一台5G工业控制终端,接入特定的“工业控制切片”(假设S-NSSAI为 (SST=5, SD=Control))。该切片由工厂的安全合作伙伴(第三方AAA-S)进行集中授权管理,以确保只有经过严格安全认证的设备才能控制机器人。

流程触发——注册:

张工的工业控制终端开机并尝试注册到5G网络。

-

注册请求: 终端发送注册请求。AMF识别出终端请求的S-NSSAI (SST=5, SD=Control)是一个需要NSSAA的切片。 -

触发NSSAA (Step 1): AMF启动切片特定认证流程。 -

EAP身份请求 (Step 2): AMF向终端发送 NAS MM Transport (EAP Identity Request),要求终端提供身份信息,并指明这是针对(SST=5, SD=Control)的请求。 -

身份响应与转发 (Step 3 & 4): 终端回应 EAP Identity Response。AMF收到后,提取终端的GPSI,并向NSSAAF发送Nnssaaf_NSSAA_Authenticate Request。 -

跨域认证 (Step 5 & 6): NSSAAF根据配置得知,该S-NSSAI的认证需要由第三方安全合作伙伴的AAA-S处理。NSSAAF将请求转发给工厂部署的AAA-P,AAA-P再转发给第三方AAA-S。AAA-S记录GPSI,准备进行后续的EAP交互。 -

EAP交互与结果 (Step 7-15): 终端与AAA-S进行多轮EAP挑战/响应交互,完成高安全认证。最终,AAA-S发送 EAP-Success,授权终端接入该工业控制切片。 -

结果存储与配置更新 (Step 18 & 19a): AMF收到成功的通知后,将 (SST=5, SD=Control)的NSSAA结果标记为“成功”并存储,。随后,AMF通过UE Configuration Update流程,确保该切片被包含在Allowed NSSAI中。

流程触发——再授权:

张工的终端保持连接一段时间后,第三方安全合作伙伴(AAA-S)根据工厂安全策略,要求所有设备每24小时进行一次再授权。

-

AAA-S触发请求 (Step 1, 4.2.9.3): 24小时到期,AAA-S通过其存储的GPSI和S-NSSAI,向AAA-P/NSSAAF发送 AAA Protocol Re-Auth Request,要求对张工的终端进行再认证和再授权。 -

NSSAAF定位AMF (Step 3a-3b, 4.2.9.3): NSSAAF使用GPSI查询UDM,获取当前服务张工终端的AMF ID。 -

通知AMF (Step 4, 4.2.9.3): NSSAAF向AMF发送 Nnssaaf_NSSAA_Re-AuthNotification,通知AMF启动对(SST=5, SD=Control)的再认证。 -

AMF启动新流程 (Step 5, 4.2.9.3): AMF收到通知后,如果该S-NSSAI仍在Allowed NSSAI中,AMF会启动一个新的NSSAA流程(回到步骤3.1的流程),重新进行EAP认证。

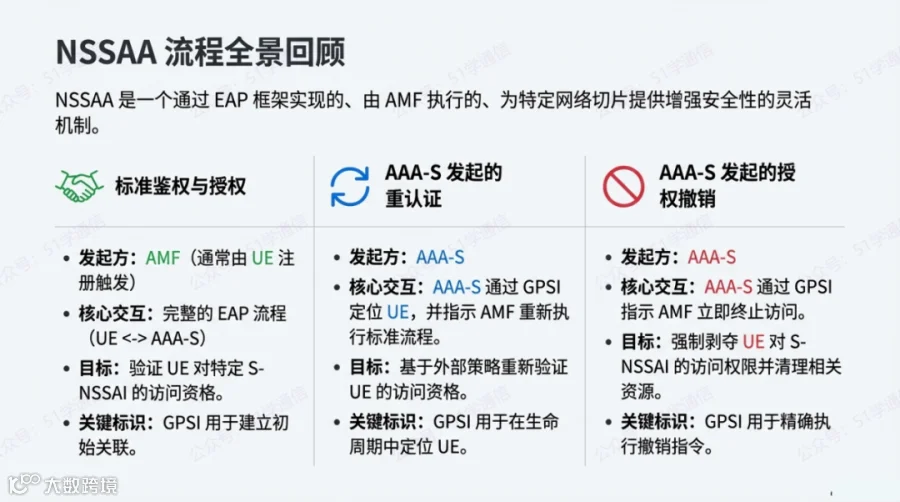

5. AAA服务器触发的流程详解

除了初始的AMF触发流程外,AAA服务器还拥有主动干预切片授权状态的能力,这对于运维来说,是诊断网络切片中断的重要依据,。

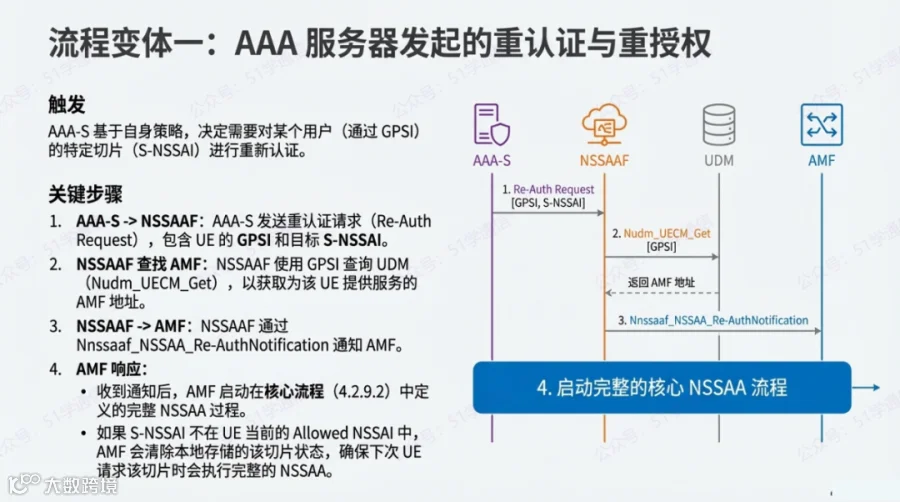

5.1 AAA Server触发的再认证与再授权 (Re-authentication and Re-authorization)

当授权有效期结束或AAA-S策略要求时,AAA-S可以强制UE进行切片再认证。

|

|

|

|

|

|

|---|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

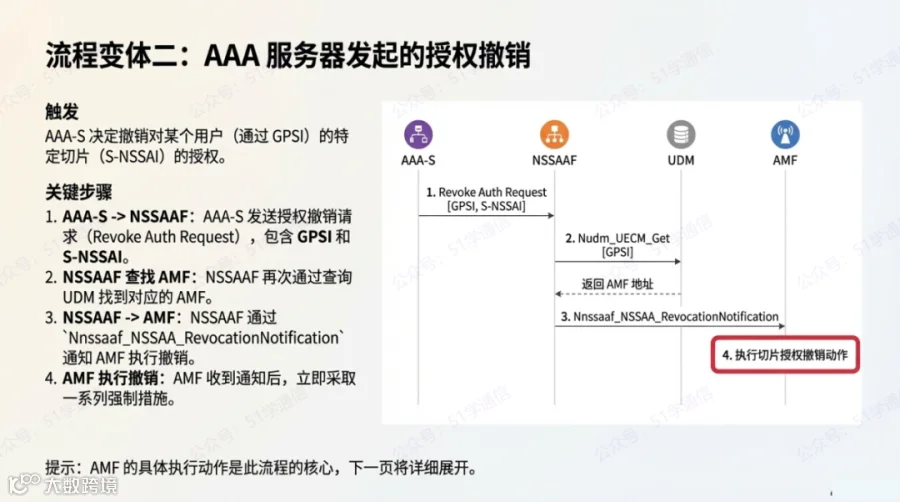

5.2 AAA Server触发的切片特定授权撤销 (Authorization Revocation)

AAA-S可以随时请求撤销对特定切片的授权,这通常是由于用户订阅、安全策略或业务违规等原因。

|

|

|

|

|

|

|---|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

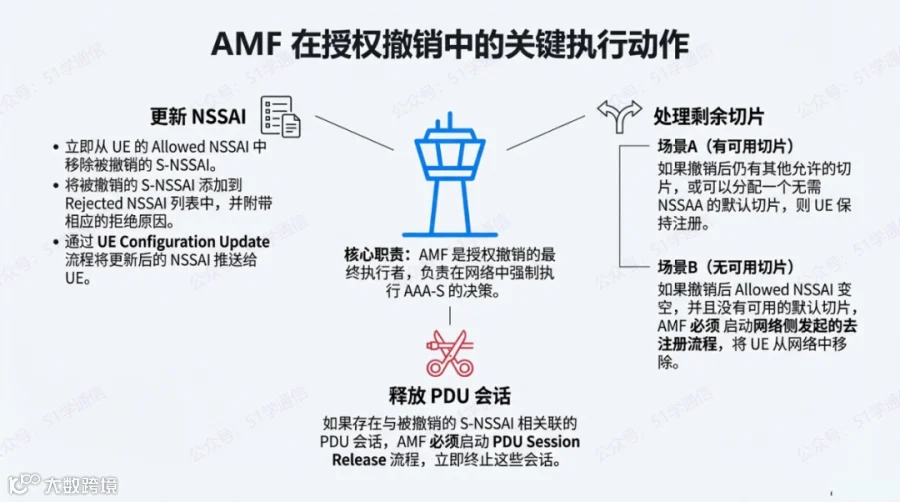

撤销处理:

|

6. 核心知识点总结 (Summary Tables)

以下表格总结了NSSAA流程中的关键技术、接口和处理机制,是运维工程师快速查阅的核心知识点。

6.1 关键网络功能与角色

|

|

|

|

|---|---|---|

| AMF |

|

|

| NSSAAF |

|

|

| AAA Server (AAA-S) |

|

|

| AAA Proxy (AAA-P) |

|

|

| UE |

|

|

6.2 NSSAA 流程关键消息与参数

本表总结了NSSAA流程和其派生流程中使用的主要接口消息和参数。

|

|

|

|

|

|---|---|---|---|

| NAS MM Transport (EAP ID Request) |

|

|

|

| NAS MM Transport (EAP ID Response) |

|

|

|

| Nnssaaf_NSSAA_Authenticate Request |

|

|

|

| Nnssaaf_NSSAA_Authenticate Response |

|

|

|

| AAA Protocol Re-Auth Request |

|

GPSI

|

|

| Nnssaaf_NSSAA_Re-AuthNotification |

|

|

|

| AAA Protocol Revoke Auth Request |

|

GPSI

|

|

| Nnssaaf_NSSAA_RevocationNotification |

|

|

|

| GPSI |

|

|

|

| S-NSSAI (H-PLMN) |

|

|

|

6.3 流程触发与结果处理机制总结

|

|

|

|

|---|---|---|

| AMF触发NSSAA |

|

|

| AAA-S触发再认证 |

|

|

| AAA-S触发授权撤销 |

|

|

| 切片准入控制拒绝 |

|

|

| 全部S-NSSAI NSSAA失败 |

|

|

7. 常见问题解答 (FAQ)

本节总结了5G运维工程师在处理NSSAA流程时可能遇到的常见问题。

1. 什么是NSSAA,它和普通的UE认证有什么区别?

NSSAA(Network Slice-Specific Authentication and Authorization)是对特定的S-NSSAI进行的额外、独立于通用PLMN认证的认证和授权流程。它允许对特定切片(如企业专网、工业控制切片)进行细粒度的安全控制,并且其认证决策可以由第三方AAA服务器完成。

2. NSSAA流程中,AMF扮演什么角色?为什么需要NSSAAF?

AMF在NSSAA流程中扮演EAP认证器(EAP Authenticator)的角色。NSSAAF(Network Slice specific and SNPN Authentication and Authorization Function)是必需的,因为它负责处理核心网(如AMF)使用的协议与外部AAA服务器支持的AAA协议之间的互通和转换(AAA protocol interworking)。

3. 为什么NSSAA流程需要GPSI?

GPSI(Generic Public Subscription Identifier)是NSSAA流程中的强制性要求。AAA服务器需要存储GPSI,以便将其与EAP Identity关联起来。这种关联允许AAA-S在后续需要进行再认证或授权撤销时,能够通过GPSI准确地通知NSSAAF和AMF,,。

4. 如果AAA Server触发了再认证(Re-authentication),AMF是如何知道要找哪个UE和哪个切片的?

AAA-S在发送再认证请求(AAA Protocol Re-Auth Request)时,会包含UE的GPSI和需要再认证的S-NSSAI。NSSAAF接收到该请求后,会使用GPSI查询UDM来获取当前服务该UE的AMF ID,然后通过 Nnssaaf_NSSAA_Re-AuthNotification 通知AMF。

5. 如果AAA Server主动撤销了某个S-NSSAI的授权,会对UE造成哪些具体影响?

如果AAA-S触发授权撤销(Revocation),AMF必须将该S-NSSAI从UE当前的Allowed NSSAI中移除,并将其加入Rejected S-NSSAIs列表。如果UE有任何PDU会话与该被撤销的S-NSSAI关联,AMF必须启动PDU会话释放(PDU Session Release)流程。在极端情况下,如果撤销后UE没有任何可用的Allowed NSSAI,AMF将发起网络侧去注册。

6. NSSAA失败和切片准入控制失败有什么区别?

NSSAA失败意味着UE未能通过切片特定的安全认证。切片准入控制(Admission Control)失败是由于网络资源限制,例如切片的最大UE数量已达上限。关键区别在于:准入控制失败不会影响AMF存储的NSSAA成功/失败结果状态。

7. 在注册过程中,AMF是否会跳过NSSAA流程?

是的。如果NSSAA是作为注册过程的一部分触发的,AMF可能会根据UE上下文判断,如果该UE在先前的注册中已经成功认证了某些S-NSSAI,AMF可以根据网络策略决定跳过对这些S-NSSAI的重复认证。

8. 如果NSSAAF在查询UDM时收到两个不同的AMF地址,它会怎么处理?

在AAA-S触发的流程(再认证或撤销)中,如果NSSAAF使用GPSI从UDM获取到两个不同的AMF地址,NSSAAF可能会选择通知两个AMF,或者先通知一个AMF,如果失败再通知另一个AMF(针对再认证),。对于撤销(Revocation),NSSAAF倾向于向两个AMF发起通知。

9. AMF如何知道应该使用哪个接入类型(3GPP或Non-3GPP)来执行NSSAA?

如果S-NSSAI同时包含在3GPP接入和非3GPP接入的Allowed NSSAI中,AMF会根据网络策略选择一个接入类型来执行NSSAA,。

10. 如果NSSAA失败,但UE有一个默认的S-NSSAI不需要认证,会发生什么?

如果需要认证的S-NSSAIs全部失败,但存在一个不需要切片特定认证的默认S-NSSAI,AMF可以尝试将该默认S-NSSAI添加到新的Allowed NSSAI中,。只有当所有S-NSSAIs(包括默认S-NSSAI)都无法成功加入Allowed NSSAI时,AMF才会发起网络侧去注册。

11. 如果AAA-S属于第三方,NSSAAF如何与它通信?

如果AAA-S属于第三方,H-PLMN可能部署一个AAA Proxy (AAA-P)。NSSAAF会使用与AAA-S支持的AAA协议相同的协议,通过AAA-P转发EAP消息和请求。NSSAAF根据本地配置的S-NSSAI对应的AAA-S地址进行转发。

12. 在NSSAA流程中,UE发送的S-NSSAI是映射后的还是H-PLMN的?

在NSSAA流程中,AMF发送给UE的EAP Identity Request以及UE返回的EAP Identity Response中包含的S-NSSAI,指的是H-PLMN的S-NSSAI,而不是本地映射的S-NSSAI值。