仔细捣鼓了许久,什么都没有发现…

get请求,无明显的越权操作….

get请求,无明显的越权操作….

正当毫无思绪的时候,换了个思路去想,如果能拿到高权限的账户,就可以发现进一步有哪些操作,如果去发下拿下账户是高权限,此时,看到这我陷入了沉思,一般这种情况都会暴露用户名,再结合密码规则,去看看,看能不能够到管理员。

但是突然发现它的url有点怪…

http://xxxxx.xxxxx.edu.cn/xxxxxx/frame.htm?title=&url=http://xxxxx.xxxxx.edu.cn/xxxxxx /common/user_xxxxxx/&plug_in_js=&system_owner_app=/xxxxxx&_system_todo=newReceiver(true)

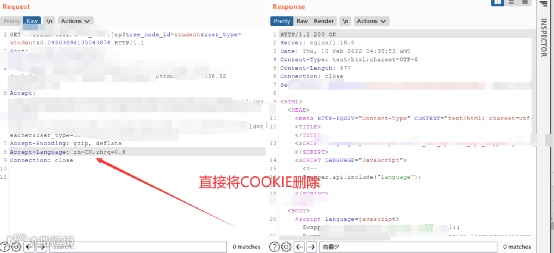

按道理来说,不应该如此,应该存在其他漏洞,于是我我就慢慢去删除COOKIE找到最后端验证的COOKIE,也就是COOkie的伪造是存在

后面的过程就是不停的伪造,管他什么未授权漏洞,还是COOKIE伪造,一锅烩了,全部COOKIE伪造就好。

到此为止,这个简单的系统就进去了。

总结思路:1.先是通过弱口令规则,发现存在未授权;2.再通过弱口令规则,找到管理员,进行继续找危害大的未授权url;3.再寻找过程中,发现账户账户管理处存在不存在未授权,而是存在COOKIE的伪造;4.点到为止