长按二维码关注

御见威胁情报中心

一、概述

近日,腾讯御见威胁情报中心捕获到一批针对外贸行业的攻击样本。攻击者将恶意word文档作为附件,向外贸从业人员发送报价单等相关主题的钓鱼邮件。受害者一旦打开附件,恶意word文档便会利用CVE-2017-11882漏洞执行恶意代码,并释放pony、fareit或.net等窃密木马,腾讯电脑管家及腾讯御点终端管理系统均可成功拦截。

释放的窃密木马会窃取中毒电脑基本信息,包括用户名、应用程序列表;邮件信息;FTP类工具软件的登录凭证;多款主流浏览器的登录凭证;使用弱密码字典暴力破解主机用户名密码等重要信息。

因Office安全漏洞的修复率比系统补丁修复率要低得多,存在漏洞的电脑打开攻击文档,就会中招,大量未修补漏洞的电脑存在给“商贸信”类病毒的攻击以可趁之机,。腾讯安全专家建议用户尽快修复Office的安全漏洞,避免一次打开文档的操作就沦为黑客攻击的受害者。

新“商贸信”病毒的详细攻击流程如下图所示:

二、分析

1、钓鱼邮件

攻击者通过将利用CVE-2017-11882漏洞的word文档作为附件,向外贸从业人员发送报价单等相关主题的钓鱼邮件。

2、恶意word文档

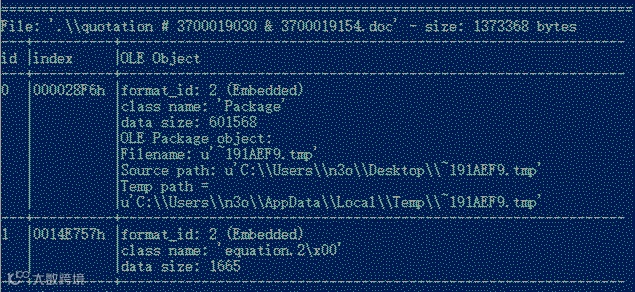

打开该word文档,可以看到文件中有两个对象

经分析,这两个对象分别为package对象和equation对象。package对象在word文档打开之际,便会被自动释放到系统临时目录下,文件名为“~191AEF9.tmp”;而equation对象则会在利用CVE-2017-11882漏洞执行恶意代码。

调试并解密equation对象中包含的shellcode代码,发现它会从http://pastebin.com/raw/9t3R1Ng5下载并执行脚本木马

3、脚本木马

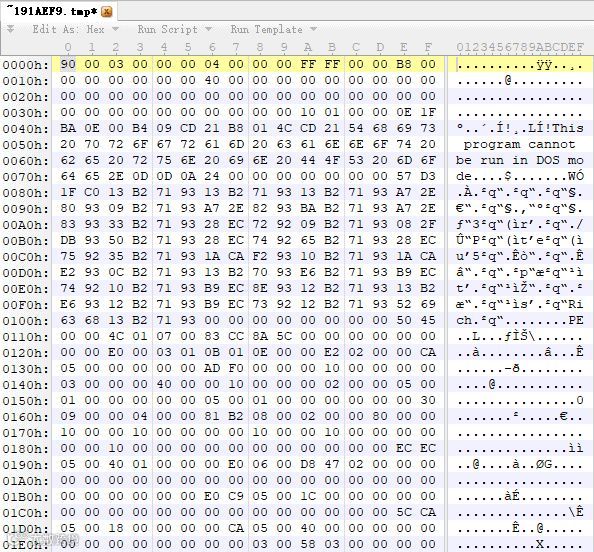

打开“~191AEF9.tmp”,发现该文件实际上为一个不完整的PE文件

而脚本木马的作用则是:

1)将“~191AEF9.tmp”修复为完整的PE文件,并另存为“~AFER125419.tmp”;

2)启动进程静默启动 “~AFER125419.tmp”文件,执行恶意代码;

3)将“~AFER125419.tmp”复制到开机自启动目录下,并保存为winhost.exe,实现攻击持久化。

4、~AFER125419.tmp

在本文分析的案例中,“~AFER125419.tmp”为pony木马,分析如下。

循环读取注册表获取受害主机的基本信息,包括用户名、应用程序列表等

窃取邮件信息

窃取FTP软件登录凭证,包括FlashFXP、FileZilla、TurboFTP等常见的FTP软件

窃取Firefox、Chrome等浏览器登录凭证

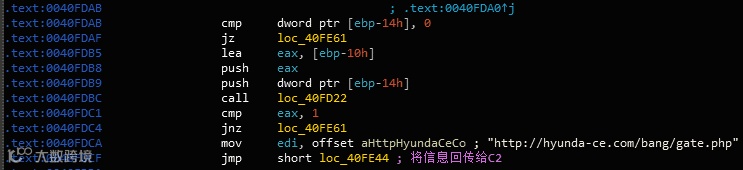

将窃取的用户数据回归http://hyunda-ce.com/bang/gate.php

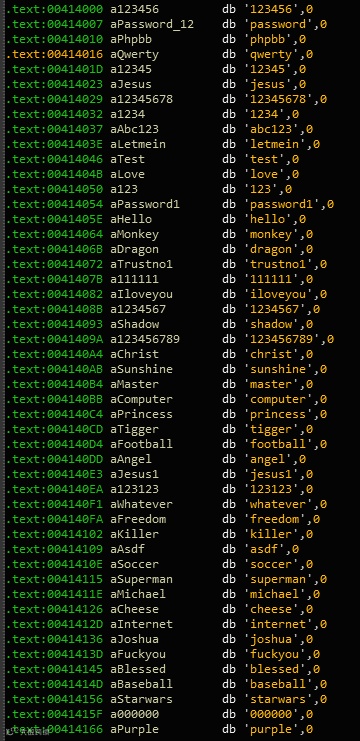

使用硬编码的密码字典爆破受害主机用户密码

字典列表如下

干坏事不留名,创建并运行.bat文件进行自我删除,销声匿迹

5、总结

最终落地执行的木马家族“因人而异”,由内嵌在word文档中的“~191AEF9.tmp”对象决定,但落地文件名均为“~AFER125419.tmp”。根据统计数据显示,目前发现投递的木马包括pony、fareit和多种.net远控木马。

三、安全建议

1、及时给主机打补丁,修复高危漏洞;

2、勿轻易开启Office执行宏代码;

3、勿随意打开陌生邮件及附件;

4、个人用户建议开启腾讯电脑管家的实时防御功能,企业用户可使用腾讯御点终端安全管理系统保护系统安全。

IOCS

MD5

5670ffd7b26417c83d3a62b76d77fbb3

a6b8ba30ed1adb1447f452b6283e8989

e6d2f5ac231f07ef02624e0628ded5c8

efa58209123be49725c0c9427ec52c54

1ce2e0f02dee3d8d639c13d690704e54

1cc041b138633c51fc078f34de447100

85b9e7910ed45c8f9fda7c0305f4429a

fa6759fc25f7f9ad6365e68407c9eaf0

973fda5a07a47a7d916f22d62e7df967

70f23e81609eeb9151ff0201956b07a0

Domain

hyunda-ce.com

angryeggroll.com

heritagel0.com

URL

http://modernizingforeignassistance.net/wp-content/plugins/projects/we.hta

http://angryeggroll.com/js/.cn/er.hta

http://pastebin.com/raw/9t3R1Ng5

http://hyunda-ce.com/blade/gate.php

http://hyunda-ce.com/bang/gate.php

http://hyunda-ce.com/blade/shit.exe

http://heritagel0.com/clap/shit.exe