【漏洞简介】

Apache Log4j是一个基于Java的日志记录工具,是Apache软件基金会的一个项目,是几种Java日志框架之一。

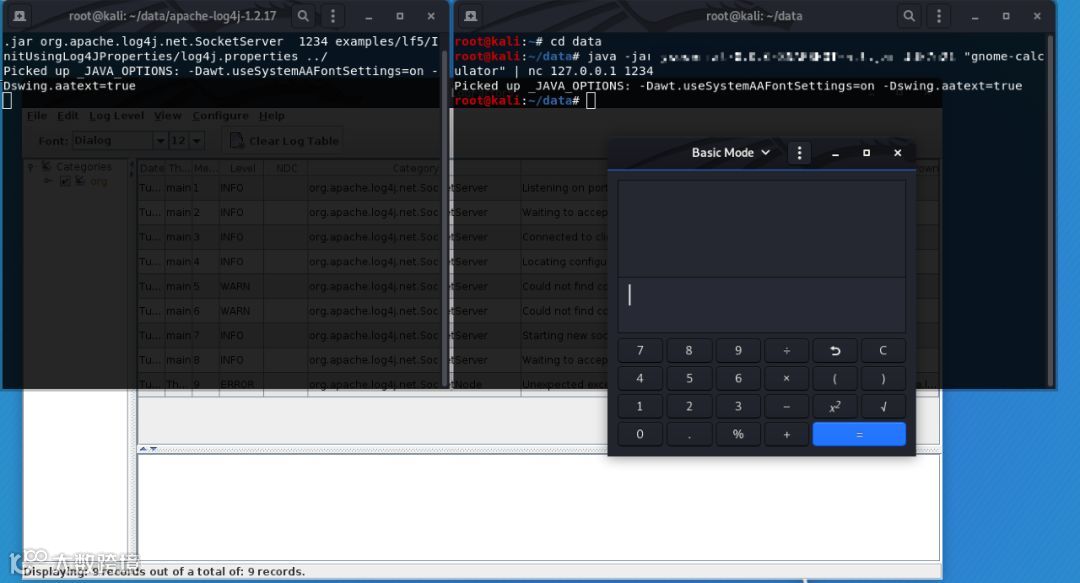

近日,Apache Log4j官方披露在1.2.x版本中的SocketServer类存在反序列化漏洞(CVE-2019-17571),攻击者可利用漏洞可实现远程代码执行。

【风险评级】高危

【影响范围】

Apache Log4j <=1.2.17

【漏洞描述】

Log4j 1.2.x版本中的org.apache.log4j.net.SocketServer类,存在反序列化漏洞。使用Log4j SocketServer类创建的Socket监听服务处理接受数据时,容易对不可信数据进行反序列化,结合反序列化小工具,攻击者可以实现远程代码执行。经过分析,利用场景较苛刻。

【修复建议】

1. Apache Log4j的1.2系列版本官方在2015年8月已停止维护,在2.8.2版本中已修复了该漏洞,建议尽快升级到2.8.2或更高的版本;

下载地址:https://logging.apache.org/log4j/2.x/download.html

2.停止使用Log4j的SocketServer类创建Socket服务,未使用Log4j的SocketServer类的功能不受漏洞影响;

3. 腾讯御界可检测针对反序列化漏洞的攻击。

参考资料:

https://www.openwall.com/lists/oss-security/2019/12/19/2

https://logging.apache.org/log4j/1.2/?spm=a2c4g.11174386.n2.4.2bc41051J808eS