9 月 14 日至 18 举办的 Real World CTF 中,国外安全研究员 Andrew Danau 在解决一道 CTF 题目时发现,向目标服务器 URL 发送 %0a 符号时,服务返回异常,疑似存在漏洞。

9 月 26 日,PHP 官方发布漏洞通告,其中指出:使用 Nginx + php-fpm 的服务器,在部分配置下,存在远程代码执行漏洞。并且该配置已被广泛使用,危害较大。

漏洞 PoC 在 10 月 22 日公开。

漏洞描述

Nginx 上 fastcgi_split_path_info 在处理带有 %0a 的请求时,会因为遇到换行符 \n 导致 PATH_INFO 为空。而 php-fpm 在处理 PATH_INFO 为空的情况下,存在逻辑缺陷。攻击者通过精心的构造和利用,可以导致远程代码执行。

漏洞编号

CVE-2019-11043

漏洞级别

高危

影响范围

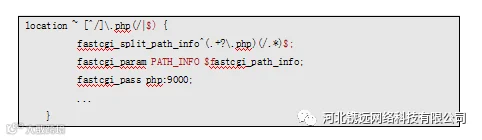

使用 Nginx + PHP-FPM 的服务器,且在 nginx 下进行了如下配置,都可能存在远程代码执行漏洞。

漏洞复现

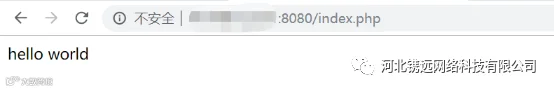

1.正常访问靶机环境

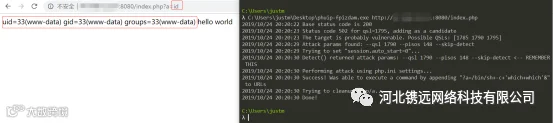

2.执行exp后访问

2.执行exp后访问

解决方案

解决方案

fastcgi_split_path_info ^(.+?\.php)(/.*)$;在不影响正常业务的情况下,删除 Nginx 配置文件中的如下配置:

fastcgi_param PATH_INFO

$fastcgi_path_info;

关于我们:

河北镌远网络科技有限公司(Hebei JYCYBER TechnologyCo.,Ltd.)是一家集人才、技术和经验于一体的,提供全面网络安全解决方案的专业服务商。镌远科技致力于为各行业的网络安全需求提供软件研发和通用解决方案,业务领域主要包括基础服务、咨询业务、产品研发和安全培训四大版块,各版块相互独立又相辅相成,完美阐释了“专业服务、全程服务、延伸服务”的服务体系和“单一业务与长远目标相融合”的服务理念。

关注镌远科技,关注网络安全!

河北地址:河北镌远网络科技有限公司

河北省邯郸市丛台区中华北大街193号慧谷大厦14层

总部地址:北京冠程科技有限公司

北京市昌平区科技园区东区产业基地企业墅上区一号楼九单元四层

实训基地:河北省石家庄市电子信息学校冠程科技研究与实训中心

欢迎扫描关注我们,及时了解更多关于网络安全相关知识