很多微软用户收到了伪造的来自邮件快递公司联邦快递和DHL快递的电子邮件,这些邮件会窃取他们的登录凭证。

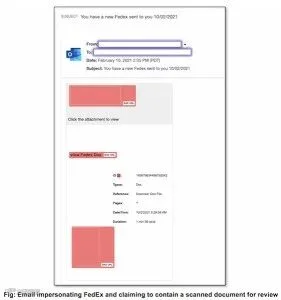

研究人员警告说,犯罪分子最近针对至少1万名微软电子邮件用户发动了钓鱼攻击,通过伪造来自知名的的邮件快递公司联邦快递和DHL快递的电子邮件来进行犯罪活动。

这两起事件都以微软电子邮件的用户为攻击目标,其目的是为了窃取他们的工作邮件账户凭证。他们还使用了来自Quip和Google Firebase这些合法域名上的钓鱼页面,从而让钓鱼邮件绕过邮件安全过滤器的扫描。

Armorblox的研究人员周二表示:"邮件标题、发件人的名称和内容看起来都非常的真实,让受害者认为这些邮件真的分别来自于联邦快递和DHL快递,我们经常会收到联邦快递的扫描文件或DHL快递的电子邮件,大多数用户会非常信任这些电子邮件,而不会详细研究它们是否有可疑之处。"

钓鱼邮件使用Quip、Google Firebase进行攻击

值得注意的是,如果受害者在钓鱼页面上输入他们的凭证,它就会重新加载登录入口,并提示账号错误的信息,要求受害者输入正确的登录凭证。

研究人员说:"这表明网站可能存在一些后端的验证机制,用来检查输入的凭证的真实性,另一种情况是,攻击者可能希望获得尽可能多的电子邮件地址和密码,无论用户输入的凭证是否正确,错误信息都会一直出现。"

有一个攻击活动会冒充德国国际快递公司DHL快递,犯罪分子会用邮件告诉收件人 "你的包裹已经到达",并在标题末尾注明他们的电子邮件地址。

邮件内容告诉收件人,由于填写的快递信息不正确,包裹无法递送到他们的手中。然而,包裹实际上已经在邮局等待收件人来领取了。

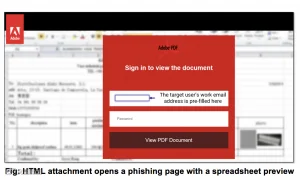

该邮件提示收件人,如果想收到货,请查看附件中的 "运输文件"。附上的文件是一个HTML文件(标题为 "SHIPPING DOC"),打开后,页面看起来像一个发货文件的电子表格。

页面预览中叠加了一个冒充Adobe PDF阅读器的登录请求框。研究人员指出,攻击者有可能是想用钓鱼手段来获取Adobe的凭证,其实更有可能是想获取受害者的工作邮箱凭证。

研究人员说:"登录框中的电子邮件字段预先填写了受害者的工作电子邮件,攻击者希望这个页面不会引起受害者的怀疑,尽快将他们的工作电子邮件密码输入到这个框中。"

与联邦快递的钓鱼攻击类似,当受害者在这个页面上输入他们的详细信息时,页面会返回一条错误信息。

COVID-19使越来越多的人开始转向在电商平台购买商品、杂货和各种家用配件,而不是像以前一样亲自去商店购买,这一时期,运输行业正处于快速发展阶段。

网络犯罪分子则正好利用了这一点。从最近的这些网络钓鱼邮件中可以看出,他们也对受害者利用了许多其他的引导诱惑,包括COVID-19救援基金、疫苗推广和个人防护设备(PPE)等物质诱导。

Armorblox客户总监Preet Kumar告诉Threatpost:"在流行病期间,我们都在进行在线交付,这通常是非接触式交付,因此用户与联邦快递/DHL进行邮件通信在我们的生活中是非常常见的,攻击者通常希望受害者能够信任攻击邮件中的信息,不要对邮件的内容考虑太多。"

注:文章来源于网络。如有侵权,请于后台联系,做删除处理,感谢您的支持。

关于我们:

关注镌远科技,关注网络安全!

公司:河北镌远网络科技有限公司

地址:河北省邯郸市丛台区中华北大街193号慧谷大厦14层

扫码关注公众号

下载易行网安APP

了解更多网络安全相关知识