点击下方卡片一键关注

命令说明

Usage of ./wingman:

-allow-internal-hosts

禁用SSRF保护,例如扫描本地主机(小心使用)

-b-no-cookies

在Chrome会话期间不要使用cookie进行扫描

-b-no-source-mods

停止修改JS源(可能修复损坏的网站)

-b-passive

仅在Chrome会话期间执行被动扫描(无HTTP请求)

-c-depth int

设置爬行器深度(默认值3)

-c-limit int

限制将爬网的URL数量(0表示没有限制)

-c-threads int

设置爬网程序线程(默认值5)

-c-timeout int

设置爬网程序超时(中止HTTP请求的时间)(默认值5)

-chrome

启动实时扫描的Chrome实例(浏览时)

-crawl

对给定URL进行爬网和扫描

-d string

随请求发送的表单数据

-exclude value

随请求发送的表单数据

-h value

随请求发送的HTTP标头(可以多次使用)

-json

输出为JSON

-l string

要扫描的URL列表

-license

要扫描的URL列表

-progress

对于长期进程(如爬网),每10秒显示一次进度

-proxy value

要使用的代理URL

-t int

要使用的线程数(默认值为5)

-timeout int

扫描仪超时(默认值为5)

-u string

要扫描的URL

-user

显示当前许可用户的信息

-v 启用详细日志记录

-version

显示版本信息

基本扫描

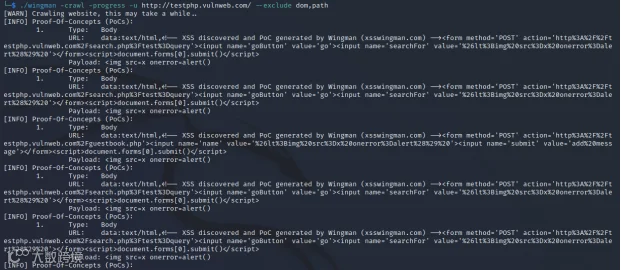

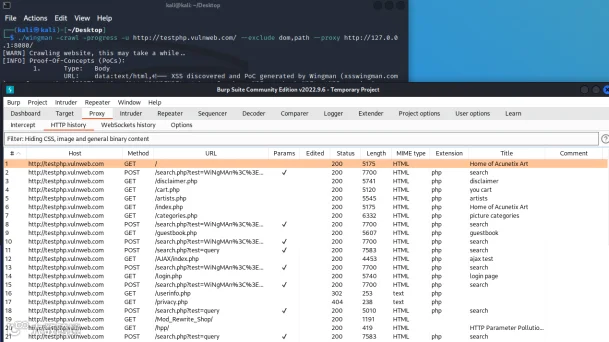

./wingman -crawl -progress -u http://testphp.vulnweb.com/ --exclude dom,path

-crawl :对给定URL进行爬网和扫描

-progress :对于长期进程(如爬网),每10秒显示一次进度

-u :要扫描的URL

--exclude dom,path :随请求发送的表单数据

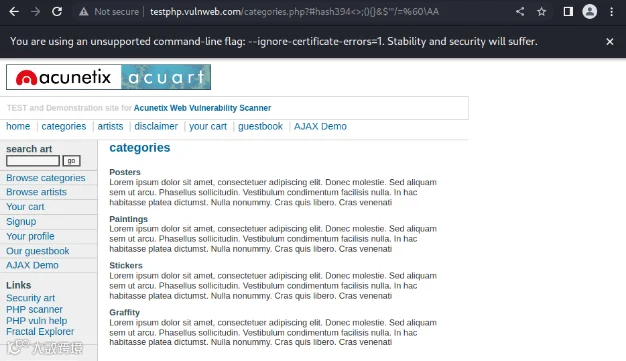

配合chrome浏览器

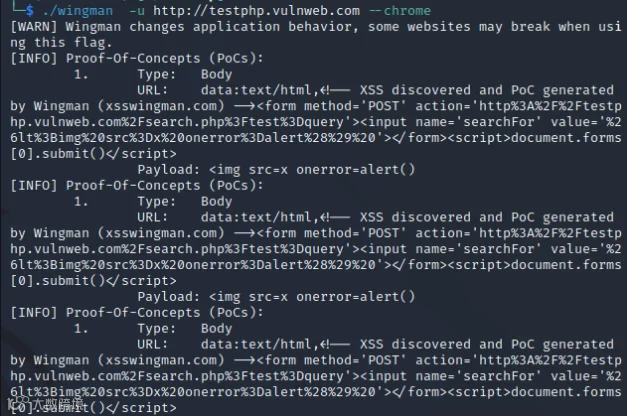

./wingman -u http://testphp.vulnweb.com --chrome

配合Burp Suite代理

wingman -crawl -progress -u http://testphp.vulnweb.com/ --exclude dom,path --proxy http://localhost:8080

-

原创:写文章不易,请大家多多支持! -

为网络安全保驾护航 为网络安全勇往直前 本文仅代表作者个人观念,不代表本公众号立场。本公众号转载此图文,仅出于传播更多资讯之目的。如有侵权或违规请及时联系我们,我们将立即予以删除!

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

全球顶级汽车品牌全面沦陷,API应用安全再次敲响警钟!

CTF中SSTI漏洞的简单利用

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长