点击下方卡片一键关注

zpscan

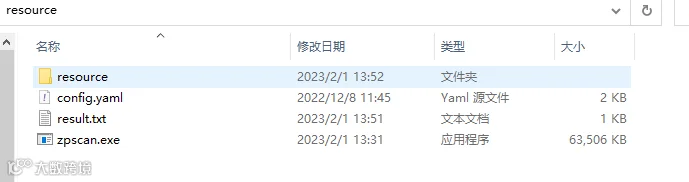

1、准备

1、下载资源文件

Resource.zip

2、下载主程序

Releases 选择操作系统

2、使用

将主程序和解压后资源文件放在一个文件夹内

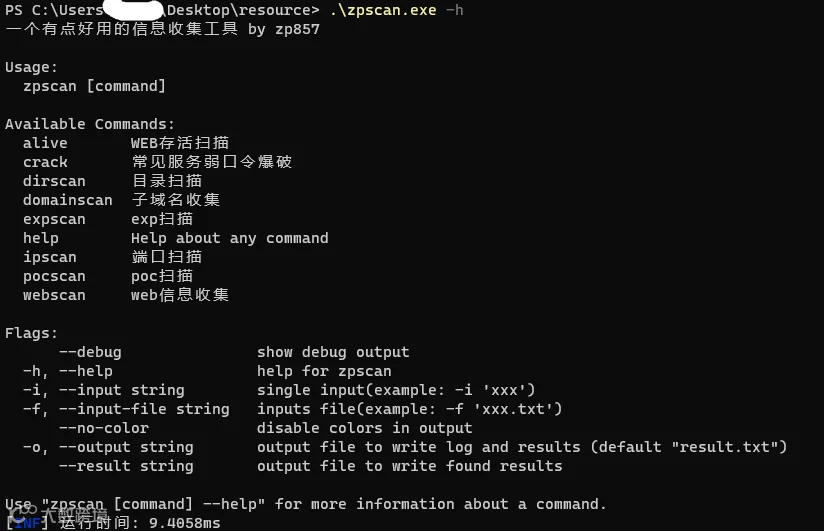

使用命令行方式调用程序

主命令解读:

Usage:

zpscan [command]

Available Commands:

alive WEB存活扫描

crack 常见服务弱口令爆破

dirscan 目录扫描

domainscan 子域名收集

expscan exp扫描

help Help about any command

ipscan 端口扫描

pocscan poc扫描

webscan web信息收集

Flags:

--debug 显示调试输出

-h, --help zpscan的帮助

-i, --input string 输入字符串 (例如: -i 'xxx')

-f, --input-file string 输入文件路劲(例如: -f 'xxx.txt')

--no-color 没有颜色禁用

-o, --output string 日志和结果输出到文件(默认 "result.txt")

--result string 输出文件,用于写入找到的结果

使用 "zpscan [command] --help" 获取有关命令的更多信息。

子命令(domainscan|ipscan|webscan|crack|dirscan|pocscan|alive)

crack 常见服务弱口令爆破

.\zpscan.exe crack -h常见服务弱口令爆破,支持

ftp,ssh,wmi,wmihash,smb,mssql,oracle,mysql,rdp,postgres,redis,memcached,mongodb

Usage:

zpscan crack [flags]

Flags:

--crack-all 破解所有用户:密码

--delay int 请求之间的延迟 (0 默认)-m, --module string

选择破解模块(ftp,ssh,wmi,mssql,oracle,mysql,rdp,postgres,redis,memcached,mongodb) (default "all")

--pass string 密码(example: --pass 'admin,root')

--pass-file string 密码文件(example: --pass-file 'pass.txt')

--user string 用户名(example: --user 'admin,root')

--user-file string 用户名文件(example: --user-file 'user.txt')

全局配置略

alive WEB存活扫描

-p, --port-range string 端口(例如: -p '22,80-90,1433,3306') (default "1-65535")

dirscan 目录扫描

--dir-file string 目录字典文件(example: --dir-file 'xxx.txt')

--dir-lang string 目录语言(php|asp|jsp...)

--dir-types strings 目录类型 (default [backup,catalog,api,leak,vuln])

--headers strings 自定义头部(example: --headers 'User-Agent: xxx,Cookie: xxx')

--match-status ints 响应状态码 (default [200,204,301,302,307,401,405])

--max-matched int 如果结果超过最大匹配值,则丢弃结果 (default 30)

domainscan 子域名收集

-l, --layer int 域名层级(1|2) (default 1)

--provider-file string 域名查询工具接口配置信息(example: --provider-config 'xxx.yaml')

--rate string 子域名速率 (default "500000k")

--subdomain-file string 子域名爆破文件(example: --subdomain-file 'xxx.txt')

--subnext-file string 下级子域名爆破文件(example: --subnext-file 'xxx.txt')

expscan exp扫描

--payload string 要发送的有效载荷

ipscan 端口扫描

--addr 获取地址

--crack 进行爆破

--max-port int 如果超过最大端口,则丢弃结果 (default 200)

--os 检查操作系统

--pocscan 使用pocscan

-p, --port-range string 端口(example: -p '22,80-90,1433,3306') (default "1-65535")

--process 展示过程

pocscan poc扫描

webscan web信息收集

--filter-tags strings 过滤 标签(example: --filter-tags '非重要') (default [非重要])

--finger-file string 使用 过滤文件(example: --finger-file 'fingers.json')

--no-iconhash 不扫描 iconhash

--no-wappalyzer 不扫描 wappalyzer

--pocscan 打开 pocscan

点击原文链接访问工具地址

本文仅代表作者个人观念,不代表本公众号立场。本公众号转载此图文,仅出于传播更多资讯之目的。如有侵权或违规请及时联系我们,我们将立即予以删除!

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

gogo-高度可控可拓展的自动化的扫描引擎

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长