pikachu靶场之暴力破解

暴力破解,就是用自动化的工具和字典来进行大量的尝试以碰撞到正确的账号密码。当然他认证的安全策略要有漏洞,以下是一些安全策略:

1.是否要求用户设置复杂的密码;

2.是否每次认证都使用安全的验证码(想想你买火车票时输的验证码~)或者手机otp;

3.是否对尝试登录的行为进行判断和限制(如:连续5次错误登录,进行账号锁定或IP地址锁定等);

4.是否采用了双因素认证;

...等等。

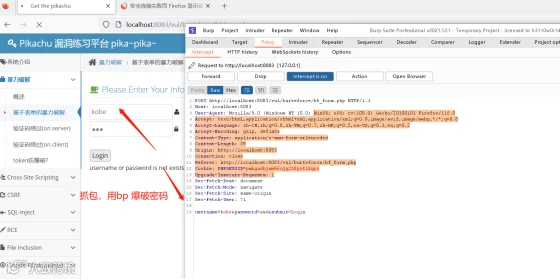

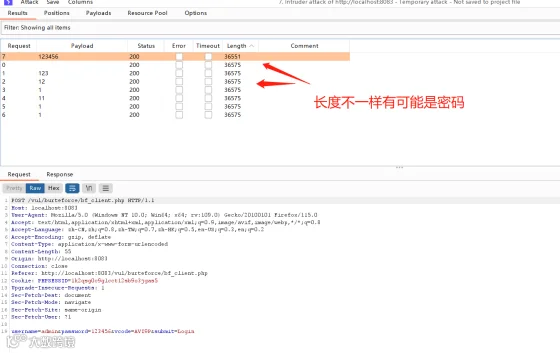

01.第一题直接爆破

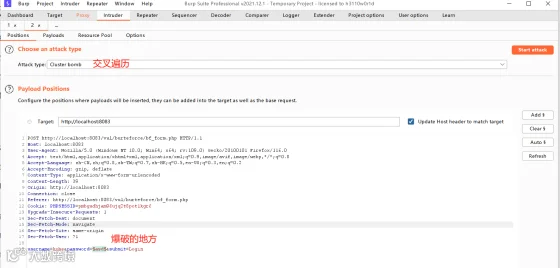

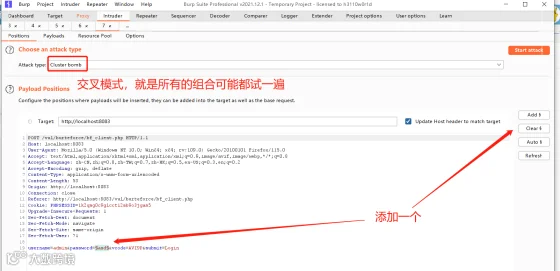

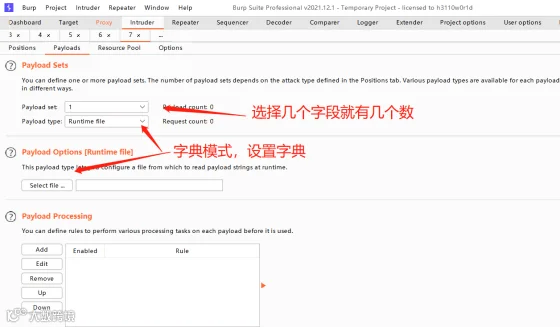

抓包-----》用bp的攻击器-----》爆破密码

bp的攻击器Intruder

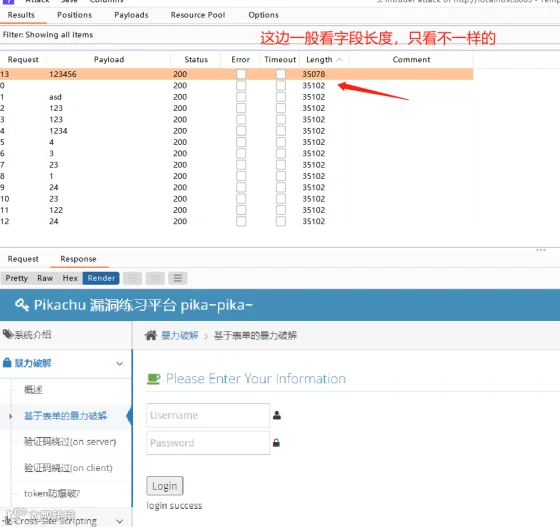

攻击成功

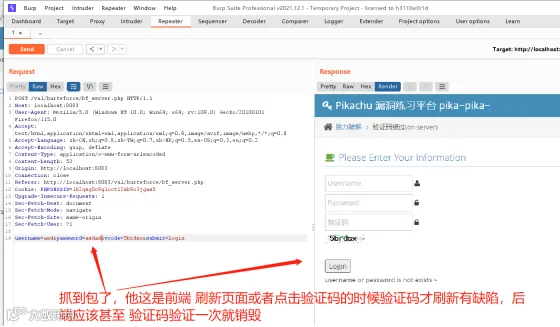

02.on server

他的验证操作在前端的javascript中,如同虚设

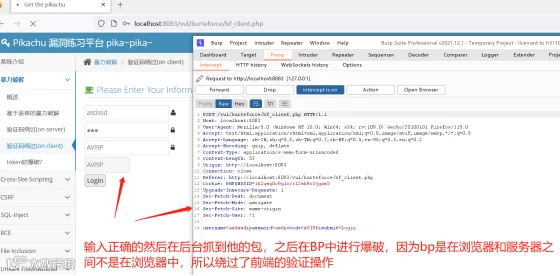

抓包

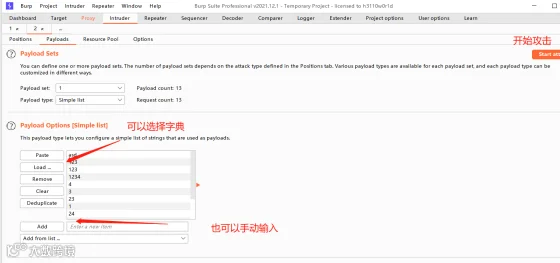

直接攻击, 右键---->send to Intruder----->在 Intruder 中设置要爆破的字段和对应的字典。

最后开始攻击,看字段长度,大部分一样的就是密码错误的,少部分的就有可能是密码正确的

03.验证码绕过(on client)

验证码原理:

客户端发起请求->服务端响应并创建一个新的SessionID同时生成随机验证码,将验证码和SessionID一并返回给客户端->客户端提交验证码连同SessionID给服务端->服务端验证验证码同时销毁当前会话,返回给客户端结果。

【客户端可能存在的安全问题】

1、有的网站验证码由本地js生成仅仅在本地用js验证。可以在本地禁用js,用burp把验证字段删除。就是 1.2 那道题

2、有的网站把验证码输出到客户端html中,送到客户端Cookie或response headers。应该返回一个图片而不是直接返回值,这样容易被人写个脚本获取到。

3、有些网站默认不显示验证码,而是在输入错误一定数量之后才需要验证验证码,开发人员可能在Cookie中写入一个标记loginErr,用来记录错误数量,则可以不更新Cookie中的loginErr值反复提交,验证码就不会出现。

【服务端可能存在的安全问题】

1、验证码不过期,没有及时销毁会话导致同一验证码反复可用。攻击者可以在Cookie中带固定的sessionID和固定的验证码字符串。

2、没有对验证码进行非空判断,导致可以直接删除验证码参数。

3、产生的验证码问题有限

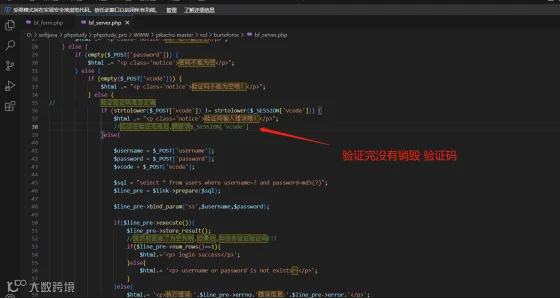

这一题就是 验证码不过期限,能一直用。

验证码验证完没有立即销毁

文章来源:51CTO博客-蓝月亮

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长