http协议层绕过waf

随着安全意识增强,各企业对自己的网站也更加注重安全性。但很多web应用因为老旧,或贪图方便想以最小代价保证应用安全,就只仅仅给服务器安装waf。所以渗透测试过程中经常遇到惹人麻烦的web应用防火墙,只有突破这一道防御,接下来的渗透才能顺利进行。本次从协议层面让过waf实验用sql注入演示,但不限于实际应用时测试sql注入(命令执行,代码执行,文件上传等测试都通过)。

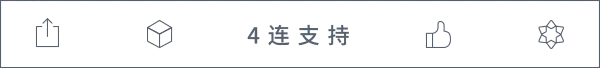

原理

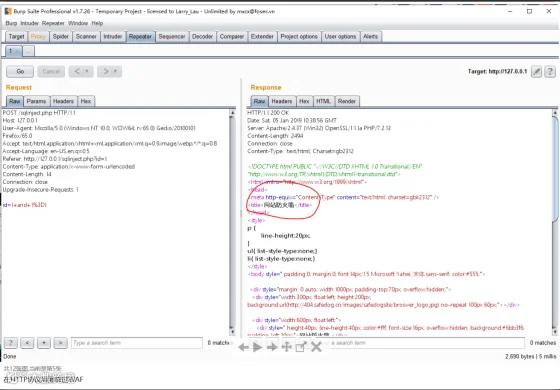

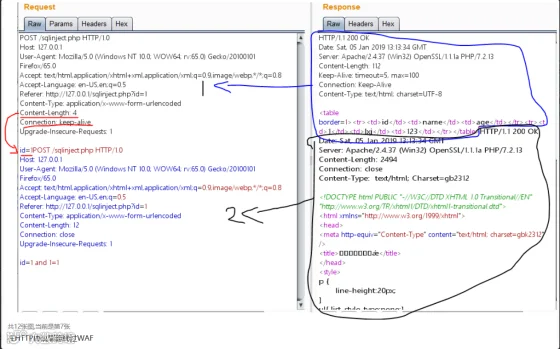

给服务器发送paylo数据包使得waf无法识别出payload,当apache,tomcat等web容器能正常解析其内容。如图所示:

1.利用pipline绕过[该方法会被某狗拦截]

1.原理

http协议是由tcp协议封装而来,当浏览器发起一个http请求时,浏览器先喝服务器建立起连接tcp连接,然后发送http数据包(就是我们bp截获的数据),其中包含一个Connection字段,一般值为close,apache等容器根据这个字段觉得是保持该tcp连接或是断开。当发送的内容太大,超过一个http的包容量,需要分多次发送时,这值就会变成keep-alive,即本次发起的http请求所建立的tcp连接不断开,知道所发送内容Connection为close为止

2.步骤

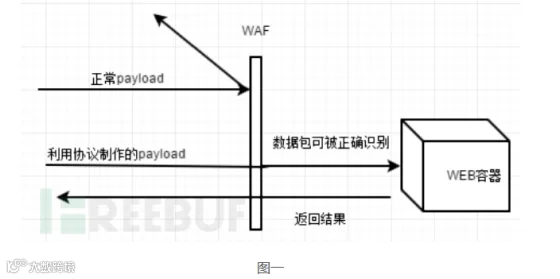

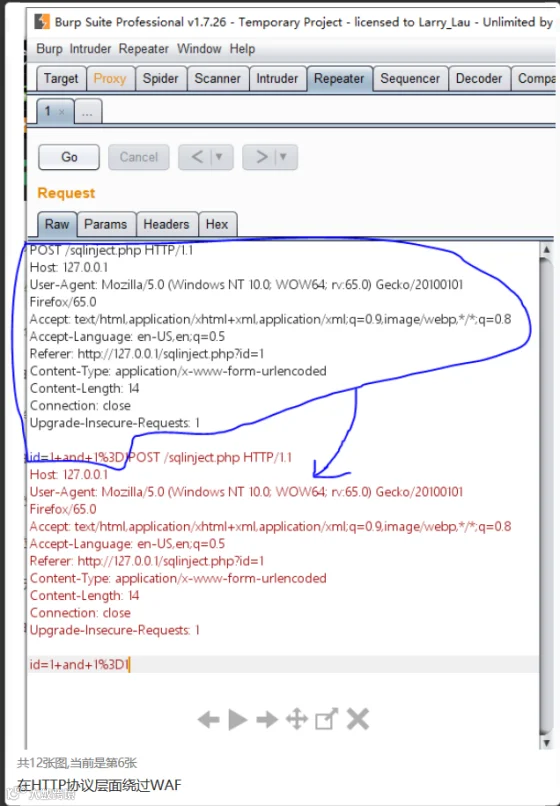

1.(至关重要)关闭burp的Repeater的Content-Length自动更新,如图四所示,点击红圈的Repeater在下拉选项中取消update Content-Length选中。

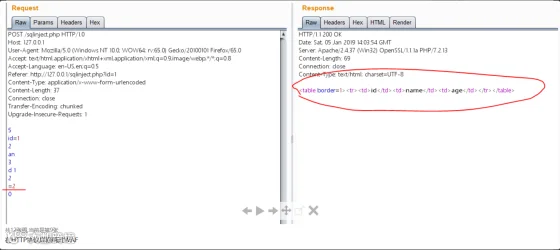

2.burp截获post提交

显示被waf拦截如图五所示。

3.复制图五中的数据包

后面如图六所示:

1、接着修改第一个数据包的数据部分

即将

修改为正常内容id=1,再将数据包的Content-Length的值设置为修改后的【id=1】的字符长度即4,最后将Connection字段值设为keep-alive。提交后如图七所示,会返回两个响应包,分别对应两个请求。

注意:从结果看,第一个正常数据包返回了正确内容,第二个包含有效载荷的数据包被某狗waf拦截,说明两数据包都能到达服务器,在面对其他waf时有可能可以绕过。无论如何这仍是一种可学习了解的绕过方法,且可以和接下来的方法进行组合使用绕过。

2.利用分块编码传输绕过[该方法可绕某狗]

1.原理

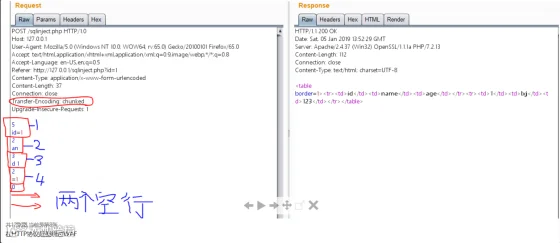

在头部加入 Transfer-Encoding: chunked 之后,就代表这个报文采用了分块编码。这时,post请求报文中的数据部分需要改为用一系列分块来传输。每个分块包含十六进制的长度值和数据,长度值独占一行,长度不包括它结尾的,也不包括分块数据结尾的,且最后需要用0独占一行表示结束。

2.步骤

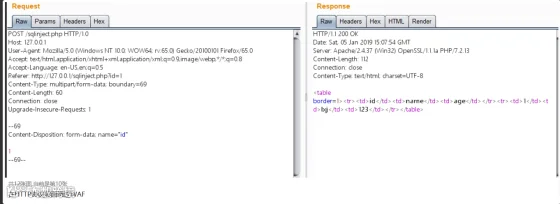

开启上个实验中已关闭的content-length自动更新。给post请求包加入Transfer-Encoding: chunked后,将数据部分id=1 and 1=1进行分块编码(注意长度值必须为十六进制数),每一块里长度值独占一行,数据占一行如图八所示。

2.将上面图八的数据包的

改为

即将图八中所标的第4块的1改为2。如图九所示没有返回数据,payload生效。

注意:分块编码传输需要将关键字and,or,select ,union等关键字拆开编码,不然仍然会被waf拦截。编码过程中长度需包括空格的长度。最后用0表示编码结束,并在0后空两行表示数据包结束,不然点击提交按钮后会看到一直处于waiting状态。

3.利用协议未覆盖进行绕过[同样会被某狗拦截]

1.原理

http头里的Content-Type一般有application/x-www-form-urlencoded,multipart/form-data,text/plain三种,其中multipart/form-data表示数据被编码为一条消息,页上的每个控件对应消息中的一个部分。所以,当waf没有规则匹配该协议传输的数据时可被绕过。

2.步骤

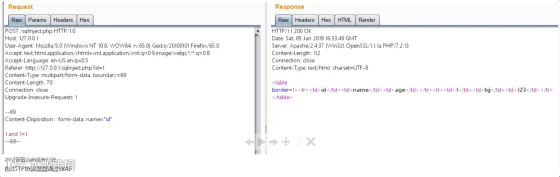

1.将头部Content-Type改为multipart/form-data; boundary=69 然后设置分割符内的Content-Disposition的name为要传参数的名称。数据部分则放在分割结束符上一行。

由于是正常数据提交,所以从图十可知数据是能被apache容器正确解析的,尝试1 and 1=1也会被某狗waf拦截,但如果其他waf没有规则拦截这种方式提交的数据包,那么同样能绕过。

2.一般绕waf往往需要多种方式结合使用,如图十的示例中,只需将数据部分1 and 1=1用一个小数点”.”当作连接符即1.and 1=1就可以起到绕过作用。当然,这只是用小数点当连接符所起的作用而已。如图十一所示。

4.分块编码+协议未覆盖组合绕过

步骤

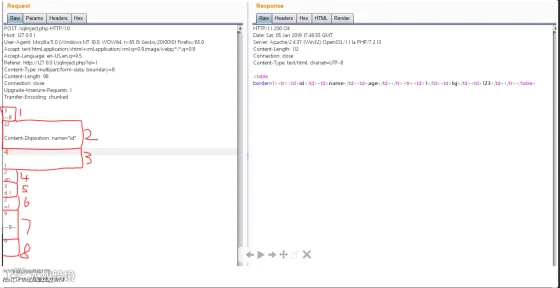

1.在协议未覆盖的数据包中加入Transfer-Encoding: chunked ,然后将数据部分全部进行分块编码,如图十二所示(数据部分为1 and 1=1)。

注意:第2块,第3块,第7块,和第8块。

1.第2块中需要满足

这种形式,且长度值要将两个空行的长度计算在内(空行长度为2)。

2.第3块,即数据开始部分需满足

形式,且需将空行计算在内。

3.第7块即分割边界结束部分,需满足

形式,且计算空行长度在内。

形式,且计算空行长度在内。

4.第8块需满足

形式。如果不同时满足这四块的形式要求,payload将不会生效。

形式。如果不同时满足这四块的形式要求,payload将不会生效。

结语:

以上是在http协议层面绕过waf,因为比较通用,所以理论上可以用于平时渗透时的方方面面,如命令执行,代码注入,sql注入等测试。虽然本文中只有分块编码真正做到了绕过某狗,但其他两种方法在其他waf绕过中可能仍然可用,而且可与其他绕过方法结合使用,甚至像四中一样相互组合使用。

HAPPY NEW YEAR

文章来源:CSDN

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长