点击上方蓝字关注我们

一、漏洞概述

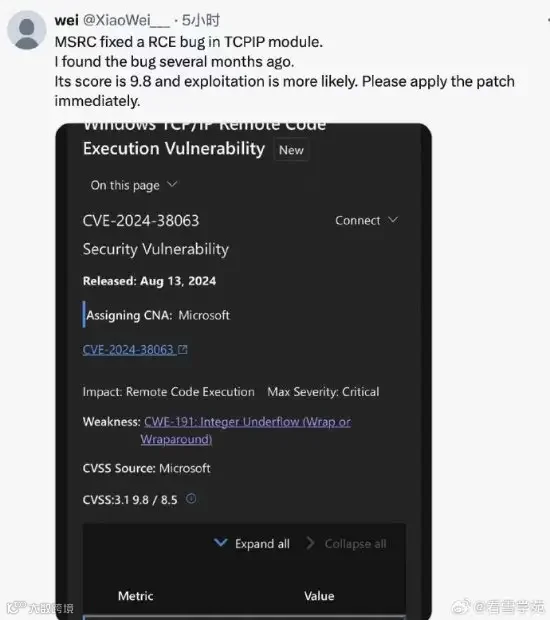

· 漏洞编号:CVE-2024-38063

· 影响范围:所有受支持的Windows版本,包括Windows 11、Windows 10以及多个版本的Windows Server。

二、漏洞详情

·漏洞类型:远程代码执行漏洞

·漏洞位置:Windows TCP/IP组件

·严重性评分:CVSS 3.1评分为9.8(满分10分),属于“重要”级别。

三、漏洞影响

· 攻击方式:攻击者可以通过发送特制的IPv6数据包远程入侵设备,执行任意代码。这种攻击无需用户交互或身份验证,因此具有极高的隐蔽性和危险性。

· 潜在风险:由于大多数用户的IPv6地址为公网地址,攻击者有可能对特定公司、学校、机构或目标人群进行有针对性的入侵。这可能导致敏感信息泄露、系统被控制等严重后果。

四、应对措施

· 微软建议:微软强烈建议所有用户尽快更新至最新的Windows版本,以安装修复此漏洞的安全补丁。

· 补丁包:

windows_server官方补丁:https://catalog.update.microsoft.com/Search.aspx?q=KB5041573

windows11官方补丁:https://catalog.update.microsoft.com/Search.aspx?q=KB5041571

windows10官方补丁:https://catalog.update.microsoft.com/Search.aspx?q=KB5041580

· 临时缓解措施:禁用IPv6可以临时防止漏洞被利用,但微软和赛博昆仑均不建议长期关闭IPv6或其相关组件,因为这可能会影响Windows组件的正常工作。

五、其他相关信息

· 发布时间:微软在2024年8月13日发布了紧急安全公告,敦促用户尽快安装安全补丁。

· 受影响版本:具体受影响的Windows版本包括Windows 11的多个更新版本(如24H2、23H2、22H2等)、Windows 10的多个更新版本(如1607、1809、21H2、22H2等)以及多个版本的Windows Server(如2008 R2、2012、2012 R2、2016、2019、2022等)。

文章来源:网络