今天你的朋友圈有没有被一则关于勒索病毒的消息给刷屏?就在周五晚上8点,新闻爆出一个名为“永恒之蓝”的电脑勒索病毒席卷全球,99个国家及地区的7.5万台电脑惨遭波及,许多机构公司的网络瘫痪。

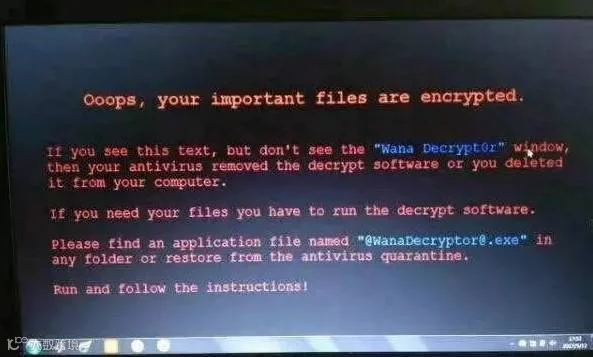

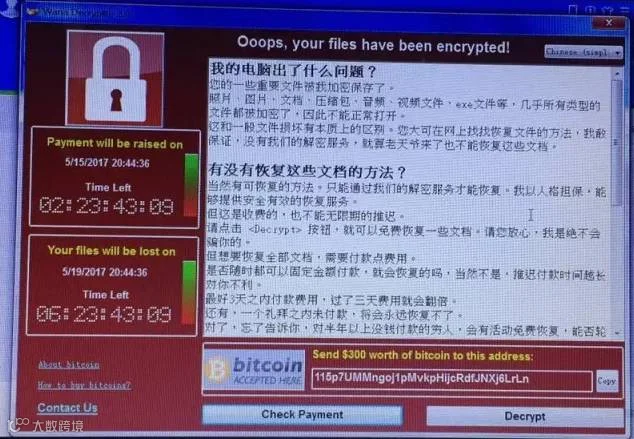

该病毒会将电脑里的资料文档进行加密锁定,篡改用户壁纸,并且在桌面上显示一个勒索窗口,被攻击者需要支付价值300美元的比特币,以换取文件解密密钥。被攻击者有3天时间考虑是否支付赎金,3天后赎金数额翻倍。

而就在上个月,一个名为“影子经纪人”的黑客组织公开了一批据称是盗自美国国家安全局(National Security Agency,简称NSA)的间谍工具,专家称“永恒之蓝”就是利用了Windows的SMB漏洞进行攻击的工具,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

我们先来了解一下什么是比特币?

比特币(BitCoin)的概念最初由中本聪在2009年提出,根据中本聪的思路设计发布的开源软件以及建构其上的P2P网络。比特币是一种P2P形式的数字货币。点对点的传输意味着一个去中心化的支付系统。

简单来说,比特币是一种虚拟货币,不依靠特定机构发行,依据特定算法,通过大量的计算产生。可以购买现实或虚拟物品,也可以兑换成大多数国家的货币。而就在最近,比特币价值周四首次突破1800美元,再创新高。

自上周一以来,比特币的市值已增加30亿美元以上,达到295.3亿美元。今年内比特币值已经大涨81%。

那这次的勒索病毒又是怎么回事呢?

勒索病毒其实叫做“比特币敲诈病毒”(CTB-Locker),从2015年就开始在中国爆发式传播,该病毒通过远程加密用户电脑文件,从而向用户勒索赎金,用户文件只能在支付赎金后才能打开。

据路透社报道,“比特币敲诈者”木马家族的作者名叫艾维盖尼耶·米哈伊洛维奇·波格契夫,是一名俄罗斯黑客,FBI通缉十大黑客名单中排名第二。

关于此次爆发的勒索病毒,最初有外媒报道称,黑客袭击了英国国民健康服务局((National Health Service,简称NHS),导致整个系统被关闭。病人被告知待在家里,医生和护士也无法访问电子邮件或医疗记录,必须通过手动记录。黑客勒索赎金,并以虚拟货币比特币的方式支付。

NHS沦陷后,有人担心同样在使用老系统的美国医院和其他大型组织也会面临威胁。NSA前雇员爱德华·斯诺登发现这问题后,在社交媒体上发声,建议国会就美国医院所使用的计算机中是否还有其他漏洞对NSA进行质询。

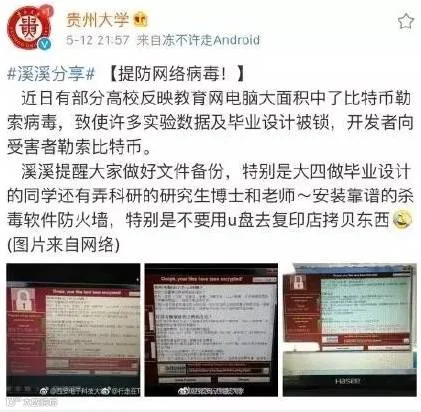

无独有偶,在中国地区,各大高校的校园网成了主要的受害者。此次校园网勒索病毒传播的原因是由于445端口的暴露以及没有安装Windows更新补丁所导致的。

什么是445端口呢?445端口是一个毁誉参半的端口,有了它,我们可以在局域网中轻松访问各种共享文件夹或共享打印机,同时也正是这把双刃剑,黑客们才有了可乘之机,他们能通过该端口偷偷共享你的硬盘,甚至会在悄无声息中将你的硬盘格式化掉!

由于以前国内多次爆发利用445端口传播的蠕虫,运营商已经对个人用户封掉了445端口,但是校园网并没有此限制,仍然存在大量暴露445端口的机器。

据有关机构统计,目前国内平均每天有5000多台机器遭到NSA“永恒之蓝”黑客武器的远程攻击。

现在正值高校毕业季,勒索病毒已造成一些应届毕业生的论文被加密,直接影响到毕业答辩,焦急的学生情急之下,选择交赎金,结果却并没有得到密钥,白白损失了钱。那么我们应该如何来防范自己的电脑受到“永恒之蓝”的攻击呢?

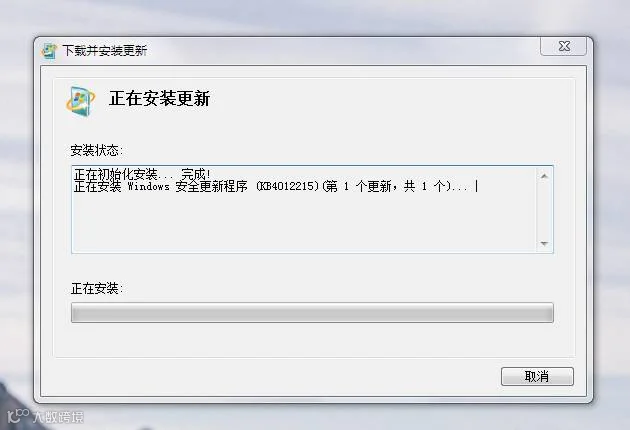

1. 修复补丁

微软在今年3月份的时候发布的MS17-010补丁,修复的正是“永恒之蓝”所利用的SMB漏洞。网址为

https://technet.microsoft.com/zh-cn/library/security/MS17-010,该补丁主要是针对Win 7用户,由于Win 7无法收到KB4012215的更新,所以用户需按照自己的系统版本自行下载安装。而此次勒索蠕虫事件影响巨大,微软刚才决定对已经停止支持的Windows XP和Windows 2003发布特别补丁,网址为http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598。

你也可以使用360紧急推出的“NSA武器库免疫工具”来检测系统是否存在漏洞,并关闭受到漏洞影响的端口,避免遭到勒索软件等病毒的侵害。免疫工具下载地址:http://dl.360safe.com/nsa/nsatool.exe。

2. 备份重要文件

病毒的入侵可以说是防不胜防的,就算打了补丁也不能保证百分百不被病毒钻了空子。为了防患于未然,我们可以选择U盘、移动硬盘、网盘等工具来定期备份重要的资料。资料备份是一件“功在当下,利在长远”的事,就算没有这次勒索病毒事件,我们也应该养成定期备份资料的好习惯。下次碰到电脑故障,硬盘损坏或是病毒入侵,就不会手忙脚乱啦。

3. 关闭445、135、137、138、139等端口,关闭网络共享功能

病毒的入侵突破口正是445端口,所以我们要从根源处解决问题。打开控制面板,找到防火墙,在界面左边的“高级设置”里选择“入站规则”,在界面右边选择“新建规则”,找到“端口”这一栏,点下一步,在“特定本地端口”这一栏填写“135,445”(注意输入法是英文模式),点下一步,选择“阻止连接”,继续点下一步,点击界面左边的“名称”,输入“防止勒索病毒”(随便能标识 的名字都行),最后点击“完成”就行了。当然你也可以使用“组策略编辑器”来关闭445端口及其它几个端口。

4. 强化网络安全意识,不明来源的邮件,链接网站,文件千万不要点击下载或访问,这些都可能成为病毒入侵的来源。

5. 升级到Win 10

此次病毒主要攻击的目标主要为Win 7 及7以前的老系统,新版的Win 10 强制开启自动更新功能,已经自动安装了MS17-010补丁,但是出于安全隐患,资料备份还是不能忘。

6. 如果不幸已经中了病毒,请立即拔网线

“永恒之蓝”采用的CTB Locker 加密原理是生成密钥,一部分留在本机,一部分上传密钥。加密文件需要时间,这就是为什么他在勒索通知中要给你几天时间来考虑的原因。如果你不断网,病毒还会在后台继续加密你的文件和上传密钥。所以及时拔网线,能尽可能减少损失。

最后,小编向那些已经中招了的小伙伴提个醒,虽然重要文件被锁一定非常着急,但是不要轻易交纳赎金,这样只会助长犯罪分子的气焰,而且黑客犯罪分子一般在国外,支付比特币赎金后如何保障货款安全,风险极大。

很多人由于被加密的资料非常重要,情急之下只能乖乖交了赎金,结果却并没有得到所谓的密钥,白白损失了金钱。目前我们唯一的办法就是等待各大专业病毒机构做出解密工具,一定不要相信黑客,切记!切记!

转载自创客星球公众号

微信号:scgrxny

邮箱:cs@g-ruixiang.com