01

-

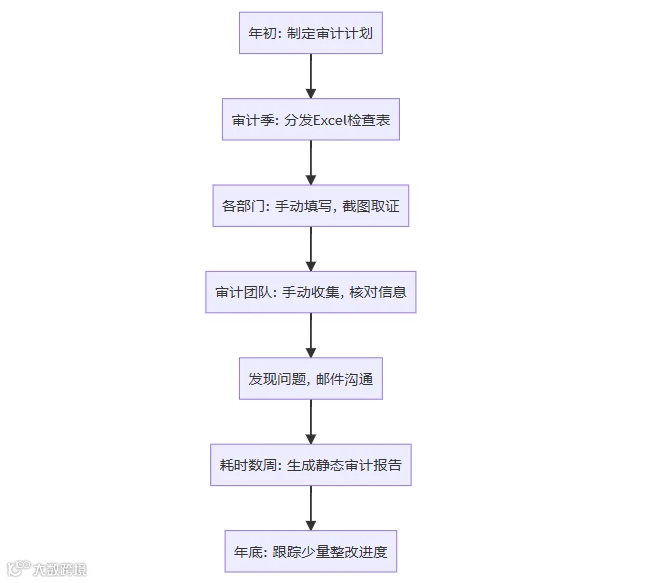

审计季=加班季: 每到审计季,安全和IT团队便陷入无尽的Excel表格、截图、访谈和文档整理工作中,效率低下且错误频发 。 -

静态的“体检报告”: 耗费数周完成的审计报告,仅仅是某个时间点的快照。在动态变化的业务和威胁面前,它出炉之时便已过时。 -

合规的“假面舞会”: 为了通过审计而进行的“表演式”合规,无法真正将安全措施融入日常运营,导致审计过后一切照旧。

02

-

时效性差: 审计是周期性的(通常是年度或季度),而非持续性的。它无法捕捉到两次审计之间发生的安全风险。 -

人力成本高: 整个过程,从证据收集到报告撰写,都高度依赖人工,耗时耗力,且极易出错 。 -

缺乏深度: 审计员往往只能进行表面的是非判断(“有”或“无”),难以深入分析配置的合理性、策略的有效性。 -

证据管理混乱: 大量的截图、文档和邮件作为证据,难以统一管理、追溯和验证,导致审计的可信度打折扣。 -

与业务脱节: 审计过程往往被视为业务的“打扰”,安全与业务形成对立,无法形成有效的安全文化。

03

-

动态性 (Dynamic): 审计模板与企业的IT资产、配置和策略库实时联动。当新的法规出台或内部策略变更时,模板能动态更新其控制要求和检查项。 -

智能化 (Intelligent): 深度融合人工智能(AI)和机器学习(ML)技术。AI不仅能自动分析海量日志以识别异常行为 ,还能预测潜在风险,并对发现的问题进行智能排序,帮助审计人员聚焦于高风险领域 。 -

自动化 (Automated): 从证据收集、控制测试到报告生成,最大限度地实现自动化 。例如,审计工具可以直接通过API连接到AWS、Azure等云平台,自动获取安全组配置、IAM策略、数据加密状态等证据,彻底告别人工截图 。

04

-

审计对象 (The “What”) :明确我们要审计什么。 数据资产:不仅包括数据库中的结构化数据,还包括文件服务器上的非结构化数据、流动中的数据(Data in Transit)和静态存储的数据(Data at Rest)。 数据生命周期活动:数据的收集、存储、使用、共享、传输、销毁等每一个环节都应是审计的对象。 承载系统与设施:包括数据库、服务器、云服务(IaaS, PaaS, SaaS)、网络设备、应用程序等 。 新兴审计对象 - AI模型:对AI系统本身进行审计,包括其训练数据、算法的公平性、模型的鲁棒性和决策的可解释性 。 -

审计依据 (The “Why”) :明确我们审计的标准和理由。 外部法规:如欧盟的GDPR、美国的CCPA/CPRA、支付卡行业的PCI DSS、上市公司财务报告相关的SOX、中国的《网络安全法》和《数据安全法》、网络安全等级保护2.0等 。 行业标准与最佳实践:如ISO 27001(信息安全管理体系)、NIST网络安全框架(CSF)等。 内部政策与流程:企业自身的数据安全策略、访问控制规定、数据分类标准等。 -

审计方法 (The “How”) :明确我们如何获取信息和进行判断。 日志审计:遵循NIST指南的“谁(Who)、什么(What)、何时(When)、何地(Where)”四要素,分析用户行为日志、系统操作日志等 。 配置审查:检查系统、网络和应用程序的安全配置是否符合基线要求。 漏洞评估:通过自动化的漏洞扫描和可控的渗透测试来发现技术漏洞 。 访谈与问卷:与相关人员沟通,了解流程的实际执行情况 。 AI赋能的方法:如用户实体行为分析(UEBA),通过机器学习建立行为基线,智能识别异常 。 -

审计角色 (The “Who”) :明确审计活动的参与方和职责。 数据所有者(Data Owner):通常是业务部门负责人,对数据的安全和合规负最终责任。 数据控制者/处理者(Data Controller/Processor):根据GDPR等法规定义,明确数据处理活动的法律责任主体。 安全与合规团队:负责设计和执行审计。 IT与运维团队:负责提供技术证据和执行技术整改。 数据保护官(DPO):在涉及GDPR等法规时,作为独立的监督和顾问角色。

|

|

|

|

|---|---|---|

Control_ID |

String

|

控制项唯一标识符 |

Audit_Domain |

String (Enum) |

审计域 |

Compliance_Mapping |

Array of Objects |

合规要求映射 |

Control_Objective |

Text |

控制目标 |

Check_Item_Question |

Text |

具体检查项/问题 |

Audit_Method |

String (Enum) |

审计方法 |

Evidence_Requrment |

Text |

证据要求 |

Automation_ID |

String |

自动化脚本/API标识符 |

Risk_Level |

String (Enum) |

固有风险等级 |

Finding |

Text |

审计发现 |

Compliance_Status |

String (Enum) |

合规状态 |

Responsible_Party |

String |

整改责任人/部门 |

Remediation_Plan |

Text |

整改计划 |

Remediation_Status |

String (Enum) |

整改状态 |

05

-

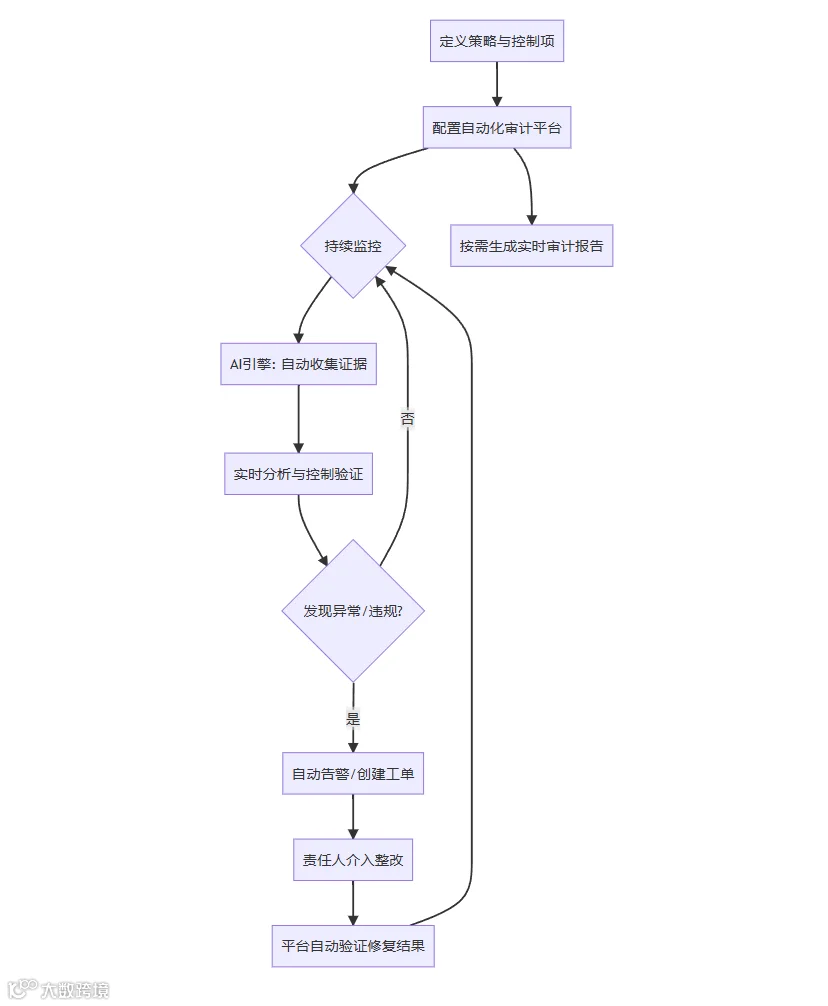

自动化证据收集 (Automated Evidence Collection)

不再需要人工登录系统、截图、导出配置。现代合规自动化平台(如Drata, Sprinto, Vanta等)通过API与企业的云环境(AWS, GCP, Azure)、代码仓库(GitHub)、身份提供商(Okta)等数十种工具无缝集成。它们能自动、持续地收集证据,证明“数据在S3存储桶中是否加密”、“SSH端口是否对公网开放”等数百个控制点 。 -

持续控制监控 (Continuous Controls Monitoring, CCM)

AI审计官将周期性审计变为持续性监控 。例如,一旦有工程师在AWS安全组中错误地开放了一个高危端口,系统会在几分钟内检测到这一违规行为,并立即发出警报,而不是等到下个季度的审计才发现。 -

智能异常检测 (Intelligent Anomaly Detection)

这部分主要由 用户与实体行为分析(UEBA) 技术驱动。AI引擎学习每个用户和系统(实体)的正常行为模式,形成一个动态的“行为基线” 。 -

案例: 一个开发人员通常只在工作时间从公司IP访问开发数据库。某天凌晨3点,该账号突然从一个陌生的IP地址尝试批量下载生产环境的客户数据。传统基于规则的系统可能无法识别,但UEBA引擎会立刻判定这是一个高风险的异常行为,并触发告警,甚至自动执行阻断操作 。这种技术的量化指标通常包括高达95%以上的准确率和低于5%的误报率 。 -

智能风险排序 (Intelligent Risk Prioritization)

审计往往会发现成百上千个问题。AI可以综合考虑问题资产的重要性、漏洞的严重性、违规的上下文等多个因素,对问题进行智能排序,让团队优先处理“真正重要”的火情,而不是在琐碎的低风险问题上耗费精力 。 -

自然语言处理(NLP)赋能

AI可以利用NLP技术,自动“阅读”和理解非结构化的文档,如隐私政策、第三方服务合同等,从中提取关键的数据处理条款和安全承诺,并与企业的实际操作进行比对,发现合规差距。

-

审计目标:确保用于信贷审批的AI模型不存在性别或种族歧视,且能抵御对抗性攻击。 -

AI审计方法: 1.数据审计:使用AI工具扫描训练数据集,自动检测是否存在个人身份信息(PII)泄露,并分析数据分布,识别可能导致偏见的数据不平衡问题 。 2.模型公平性审计:运行自动化测试,向模型输入大量不同性别、种族的虚拟画像,统计和对比其信贷批准率的差异,量化模型的公平性指标 。 3.模型安全审计:利用自动化框架(如ART - Adversarial Robustness Toolbox)模拟对抗性攻击,例如在输入数据中添加微小的扰动,测试模型预测的稳定性,并给出鲁棒性评分。 4.可解释性审计:应用LIME或SHAP等XAI(可解释AI)技术,对模型的单次预测进行解释,确保其决策逻辑符合业务和伦理要求。

06

| 对比维度 | 金融服务 (Financial Services) | 医疗健康 (Healthcare) | 电子商务 (E-commerce) |

|---|---|---|---|

| 核心法规 | PCI DSS, SOX, GLBA

|

HIPAA, HITECH

|

PCI DSS, GDPR, CCPA/CPRA

|

| 数据核心 |

|

|

|

| 审计重点差异 |

|

|

|

| 关键可衡量指标 |

- CDE环境变更的MTTD/MTTR (平均检测/响应时间) - 特权账户异常访问告警数 |

- 未经授权的PHI访问事件数 - 数据泄露通知的及时性 (从发现到通知的时间) |

- 高危漏洞修复的MTTR - 误报率 (影响用户体验的安全策略的误报率) |

访问控制、加密等是通用要求,但金融业更关注交易,医疗业更关注隐私,而电商则需要在安全与用户体验间取得精妙平衡。你的审计模板必须反映出这些行业特有的“DNA”。

07

-

明确目标与范围: 是为通过特定认证(如ISO 27001)?还是为提升整体安全水位?审计范围是覆盖全公司,还是先从某个核心业务系统开始? -

识别法规与标准: 列出所有适用于您业务的法律法规和行业标准,这将构成您审计模板的“依据”部分。 -

组建跨职能团队: 审计不是安全部门的独角戏。需要联合IT、法务、业务部门以及开发团队共同参与。 -

评估和选择工具: 市场上存在众多合规自动化和安全审计工具 。评估它们是否支持您需要的合规框架、能否与您的技术栈集成、AI功能是否成熟。既可以选用商业RegTech平台,也可以基于开源工具自建。

-

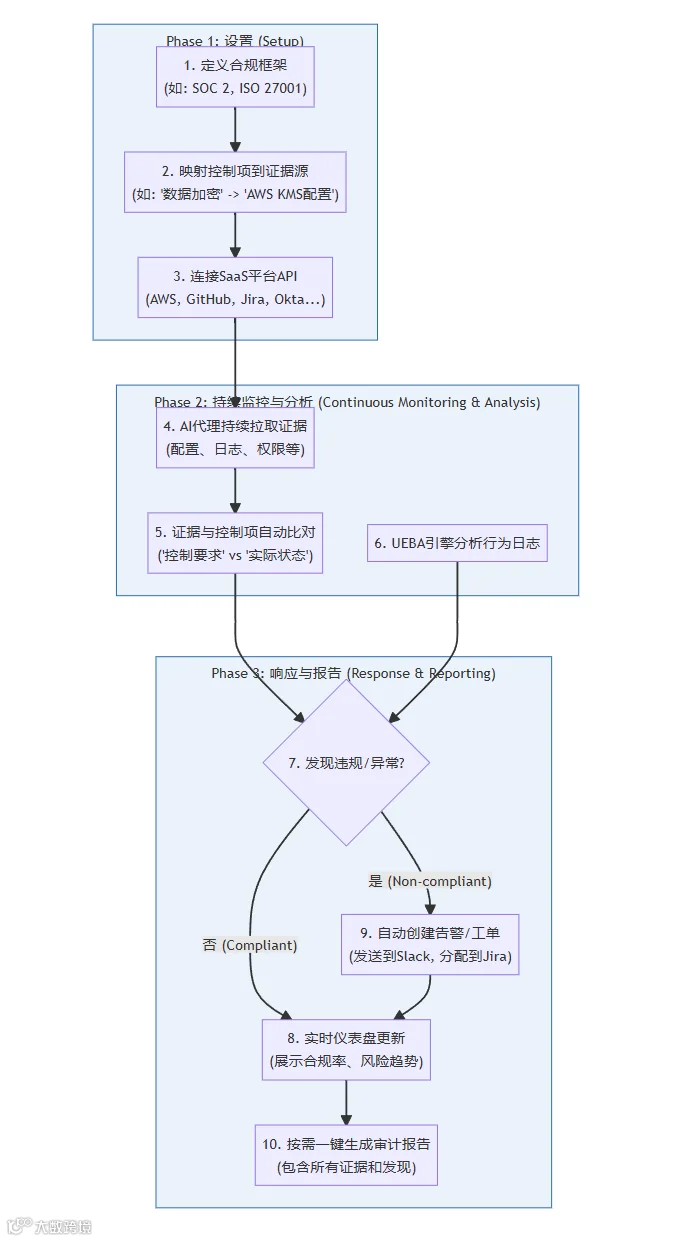

选择基础框架: 不要从零开始。以一个公认的框架(如NIST CSF或ISO 27001 Annex A)为基础。 -

定制化与映射: 将第一步中识别出的特定法规(如GDPR, PCI DSS)的控制要求,逐一映射到您的基础框架中,形成一个统一的控制集 。 -

结构化录入: 将这个统一控制集按照我们前面“表1”的结构,录入到您选择的工具或平台中。 -

配置自动化: 在工具中配置API连接,将每个需要自动化验证的控制项,与其在云平台、代码仓库中的具体证据源关联起来。

-

启动自动化引擎: 开启持续监控功能,让平台开始7x24小时自动收集证据。 -

执行手动审计项: 对于无法自动化的项目(如人员访谈、物理安全检查),由审计员按照模板中的指引进行,并将结果和证据上传到平台。 -

实时审查发现: 审计团队可以实时在平台上看到新出现的违规项和风险,而不是等待审计周期结束。

-

聚焦高风险: 利用平台的智能排序功能,优先分析和验证高风险的发现。 -

根因分析: 与相关团队合作,对重要问题进行根因分析,是流程缺陷、技术漏洞还是人为失误? -

生成动态报告: 利用平台的一键报告功能,生成面向不同受众的报告。给管理层的报告应是包含核心指标和风险趋势的仪表盘视图 给技术团队的报告则应包含详细的违规信息和整改建议。

-

闭环跟踪: 所有发现的问题都应在平台中创建整改任务,并指派给具体责任人,形成从发现、分配、修复到验证的闭环管理。 -

融入DevSecOps: 将安全审计左移,把自动化安全检查集成到CI/CD流水线中,在代码进入生产环境前就发现问题。 -

迭代模板: 审计是一个持续学习和改进的过程。根据审计发现和业务变化,定期回顾和优化您的审计模板和控制项。

08

-

更快地发现风险,将安全事件扼杀在摇篮中。 -

更准地分配资源,将好钢用在刀刃上。 -

更有效地证明合规,轻松应对内外部审计。 -

更深入地洞察业务,将安全数据转化为业务洞察。