01

使用者类型 |

典型动机 |

核心诉求 |

开放价值 |

|---|---|---|---|

外部开发者 |

集成服务、开发插件 |

快速上手、清晰示例 |

降低接入门槛,激活生态 |

内部研发团队 |

微服务协作、联调测试 |

接口契约一致性 |

减少沟通成本,提升协作效率 |

产品与设计 |

能力盘点、流程梳理 |

术语统一、边界明确 |

避免需求理解偏差 |

安全与合规 |

风险审计、合规检查 |

权限矩阵、敏感标注 |

提升治理可视性 |

客户与合作伙伴 |

能力评估、成本核算 |

SLA说明、限流策略 |

增强信任,缩短磨合周期 |

-

开发者体验:文档即规范,减少返工与失误 -

生态增长:缩短集成路径,构建伙伴网络 -

产品透明:清晰的能力边界增强用户信任 -

知识沉淀:结构化内容避免团队能力断层 -

运维联动:错误码与限流策略降低支持成本

-

安全暴露:接口信息被恶意枚举与滥用 -

误用越权:鉴权松散导致未授权访问 -

版本漂移:文档与实际接口不一致引发失败 -

合规风险:示例代码泄露敏感数据 -

性能风险:无预告开放引发流量洪峰

02

03

-

基础构建期:完成Schema标注与分类,实现文档骨架自动生成 -

智能增强期:引入AI校验一致性与术语规范,添加敏感字段检查 -

交互升级期:实现版本化发布与变更日志管理,嵌入智能问答 -

运营优化期:部署语义搜索,建立访问分析与反馈闭环 -

生态成熟期:基于数据驱动持续迭代,形成安全与体验的良性循环

04

-

产品理念与能力地图 -

公共接口的基本说明 -

标准错误码与限流策略 -

非敏感场景的调用示例

-

合作伙伴专属接口文档 -

组织级权限说明 -

高级功能的调用指南 -

SLA保障条款与支持渠道

-

完整运维与调试接口 -

详细的风控规则说明 -

性能指标与监控数据 -

内部调用的特殊权限

05

06

-

最大化降低接入门槛 -

加速生态增长与伙伴网络构建 -

提升品牌透明度与开发者信任

-

安全治理压力大 -

需要成熟的限流与权限体系 -

文档质量直接影响品牌形象

-

控制力强,暴露面小 -

合规简单,风险可控 -

适合未成熟接口的内部打磨

-

协作效率低,跨团队沟通成本高 -

无法构建外部开发者生态 -

可能隐藏接口设计缺陷

-

兼顾增长与安全 -

灵活配置不同群体的访问权限 -

可根据接口成熟度动态调整开放范围

-

权限与分层实现复杂 -

运营负担较重 -

需要精细化的访问控制策略

07

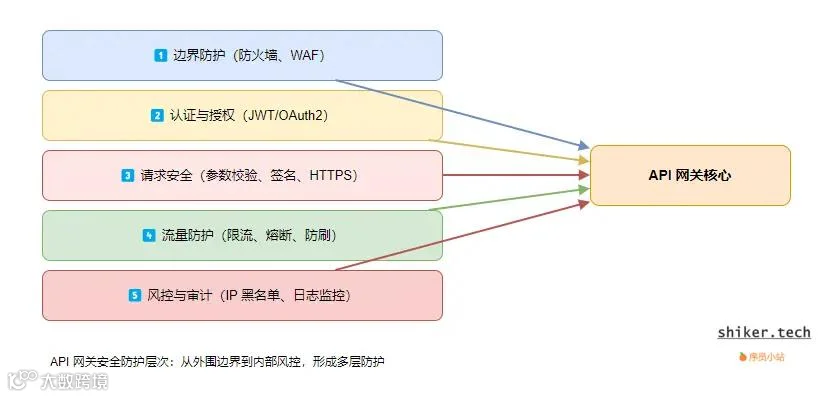

-

代码层:安全评审与自动扫描工具集成到CI/CD流程 -

定义层:Schema标注敏感字段,自动生成安全文档 -

文档层:权限矩阵与限流策略可视化呈现 -

调用层:交互式调试与Mock服务,支持安全测试 -

运维层:审计日志与异常响应分析,实现安全可追溯

08

-

文档即产品:像打磨产品一样优化文档体验,某平台通过A/B测试发现,将示例代码放在参数说明前能使集成成功率提升35% -

安全即体验:清晰的安全规则比模糊的警告更有效,企业微信将限流阈值明确标注后,开发者投诉下降了72% -

开放即治理:文档公开倒逼接口设计规范化,某团队的接口评审通过率从65%提升至92% -

数据即指南:通过访问分析发现开发者痛点,某平台根据搜索数据补充了37个高频问题的解决方案 -

生态即未来:API文档是生态入口,阿里云开放平台的合作伙伴贡献了其总收入的38%

09

-

敏感字段泄露风险 -

鉴权机制描述不清 -

示例代码安全隐患 -

响应格式暴露系统信息 -

合规条款缺失

10

-

覆盖度:安全措施是否贯穿API全生命周期 -

自动化:安全检查与防护的自动化程度 -

可视性:安全状态与风险的可监控程度 -

响应力:安全事件的检测与处置速度 -

合规性:是否满足行业监管与数据保护要求

11

12

-

技术准备:评估现有文档系统的API化能力,规划与LLM的集成路径 -

数据准备:积累API访问日志、错误模式和开发者行为数据,构建训练数据集 -

组织准备:建立跨技术、产品、安全的文档治理团队,明确责任分工 -

流程准备:设计文档与接口的协同发布流程,实现版本同步与变更管理 -

生态准备:识别关键合作伙伴,共同定义文档开放标准与最佳实践

13

-

安全不是隐藏:鉴权、审计、限流与合规构建的防线,比隐藏文档更可靠 -

开放不是放任:分层视图与权限矩阵能在安全与开放间找到平衡点 -

文档不是静态:AI正在将文档升级为交互式、可校验的智能平台 -

治理不是负担:良好的API治理能使集成效率提升70%,安全事件下降99% -

生态不是未来:API文档是生态入口,现在就是布局的最佳时机

-

接口已完成分级标注(Public/Partner/Internal/Admin) -

敏感字段已脱敏处理,示例代码不含真实数据 -

鉴权矩阵已定义(OAuth2/JWT/HMAC/IP白名单等) -

限流策略已明确(QPS阈值、突发流量处理机制) -

版本管理流程已建立(语义化版本、弃用周期) -

安全扫描工具已集成(敏感识别、一致性校验) -

反馈与分析机制已部署(访问数据、集成成功率) -

应急响应预案已制定(异常调用处理流程)

-

评估现状:使用本文提供的框架,对现有API文档治理进行成熟度评估 -

小步试点:选择1-2个非核心接口,按领码方案试行开放 -

数据驱动:收集开发者反馈与使用数据,持续优化文档体验 -

安全加固:根据试点经验完善安全策略,逐步扩大开放范围 -

生态运营:建立开发者社区,从文档开放走向生态共建