点击蓝字 关注我们

在上一期NIST智能电网4.0版架构与安全解读(七)中,物盾安全与大家一起研读了网络安全配置文件、智能电网的网络安全框架及附录G等章节,本期将在上一期的基础上继续为大家带来有关确保信息交互安全、其他网络安全资源的内容。同时,本期内容将是NIST智能电网4.0版架构与安全解读的最后一期,让我们一起围观本期内容吧~

/确保信息交换的安全/

电力系统中的网络安全问题主要与实体间信息交互相关,是影响电力系统运行和安全的关键因素。无论是有意还是无意的网络违规行为,都会影响到电网设施和网络运行安全。

01

系统接口和类别分析

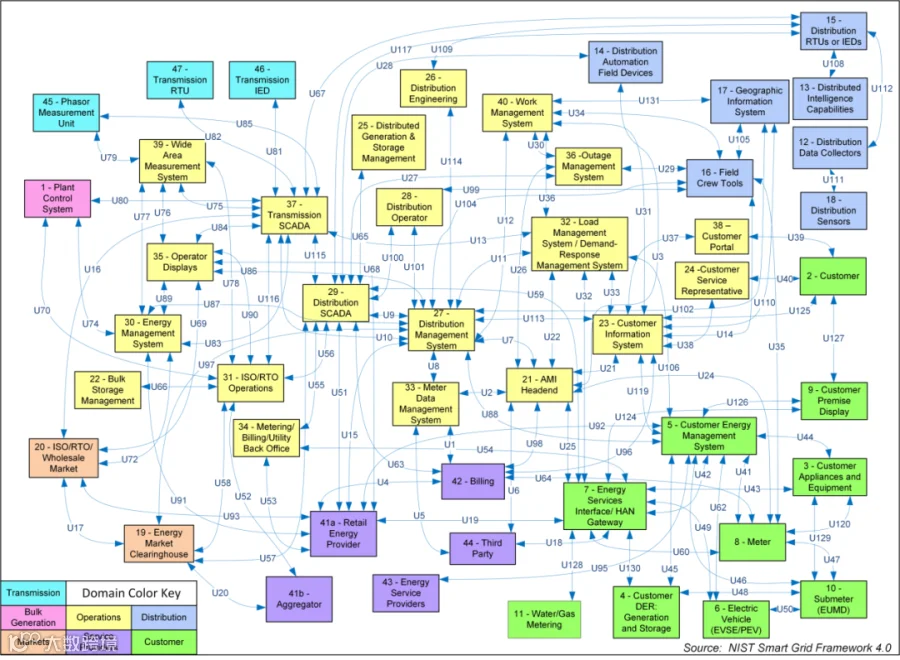

识别电力系统运行中信息交互的实体是了解电网网络安全问题的第一步。为便于理解,2014年NIST出版的《智能电网网络安全指南》(NISTIR 7628)]展示了智能电网概念模型的七个域,以及这些域内、域间信息交互的电网实体综合图(见第2.1节和附录a——智能电网概念模型域)。通过将这些信息交互(称为逻辑接口)映射到电网实体综合图,NISTIR 7628从高层次上描述了智能电网在什么地方需要安全保护(参见图1)。

知道什么地方需要保护,还需要详细信息指明怎么保护,为方便描述保护方法,NISTIR 7628 根据影响电网网络安全要求属性,定义了逻辑接口类别集(LIC- logical interface categories)。

许多逻辑接口具有相似的安全特定,通过分组,把具有相似特定的接口归为一组,可以简化安全需求识别。图1中绘制的数百个独立接口可以被分成22个具有代表性的LIC,从中可以推导出广泛适用的网络安全需求(见附录H-来自NISTIR 7628的逻辑接口类别)。

图1:逻辑接口参考模型“面条图”,来自NISTIR 7628

01

新的系统接口

现代电网将比传统电网更严重地依赖于信息交互。随着分布式电源和其他新技术在电网中的广泛应用,在电力系统运行中,参与信息交互的实体集将会持续增多,通信接口将会不断发展。图1逻辑接口图仅是高层次表示,可以进行扩充,为新的接口提供详细的网络安全属性描述。

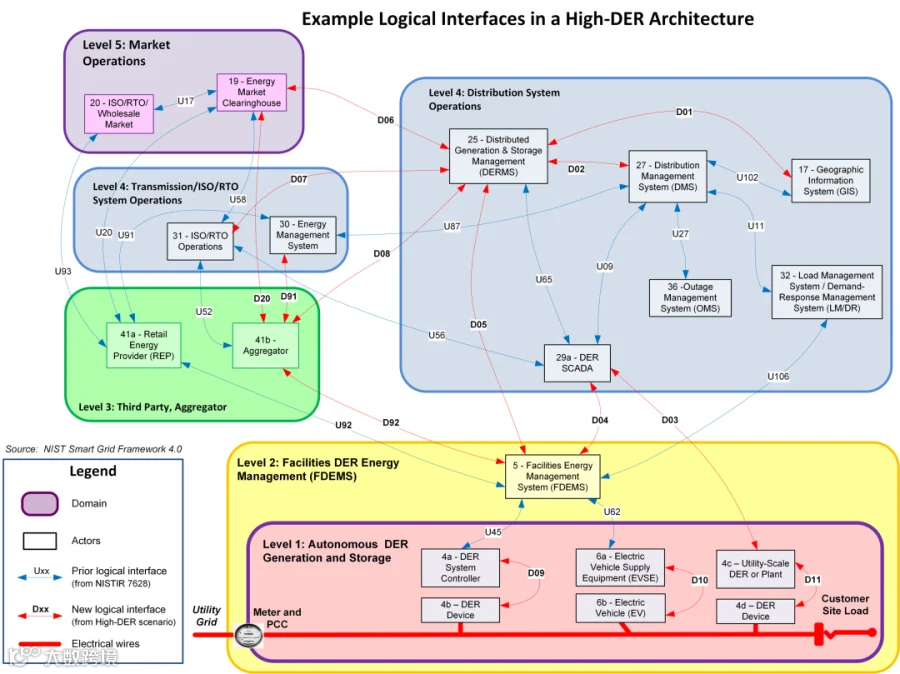

为方便分析在电网中引入新技术和架构对网络安全的影响,对图1中的NISTIR 7628逻辑接口图进行扩展,以展现将来高分布式电源接入场景下的电网设备和信息交互示例。如图2所示,其中Uxx标记的蓝色接口箭头与NISTIR7628中最初显示的相同,Dxx标记的红色接口箭头是高分布式电源接入示例中新引入的接口。图2中所示的高分布式电源场景,可以知道,现代化的电网至少需要包含三种新型通信接口,包括:

新实体的新接口:随着新实体被引入电网,通信接口和线路的数量将显著增加。例如,分布式电源的广泛接入需要将分布式电源管理系统(DERMS)引入电网运营域(图2,方框25)。DERMS与传统系统会有不同的数据和通信需求,与其他系统都有通信连接。

子系统之间的新接口:随着并网系统设备功能的发展,设备子系统之间的逻辑接口需求也会不断发展。对客户自建分布式电源、电动汽车设施和大型分布式电源或热电联产设施进一步区分,以适应设施控制器(图2、方框4a、4c和6a)与并网设备(图2、方框4b、4d和6b)之间的不同逻辑接口要求。

传统系统的新接口:传统电网设施引入新功能设备后,需要与传统系统之间进行信息交互。大型分布式电源或热电联产设施和能源管理系统都通过一个新的逻辑接口直接与大型监控控制和数据采集(SCADA)系统进行连接(图2,红线D03和D04)。此外,在NISTIR 7628中,聚合商接口被限制在电力交易市场上(图1,方框41b和蓝线U20和Uaa),聚合商在高分布式电源场景中与新的参与者进行交互,逻辑接口也需相应增加(图2,红线D08、D52和D92)。

图2:High-DER架构中的逻辑接口示例

01

新接口的安全要求

逻辑接口的改变或者新增,都重新评估防护措施。在高分布式电源场景中,增加了近12个新接口(图2,细红线),会改变先前建立的接口的通信和网络安全需求。

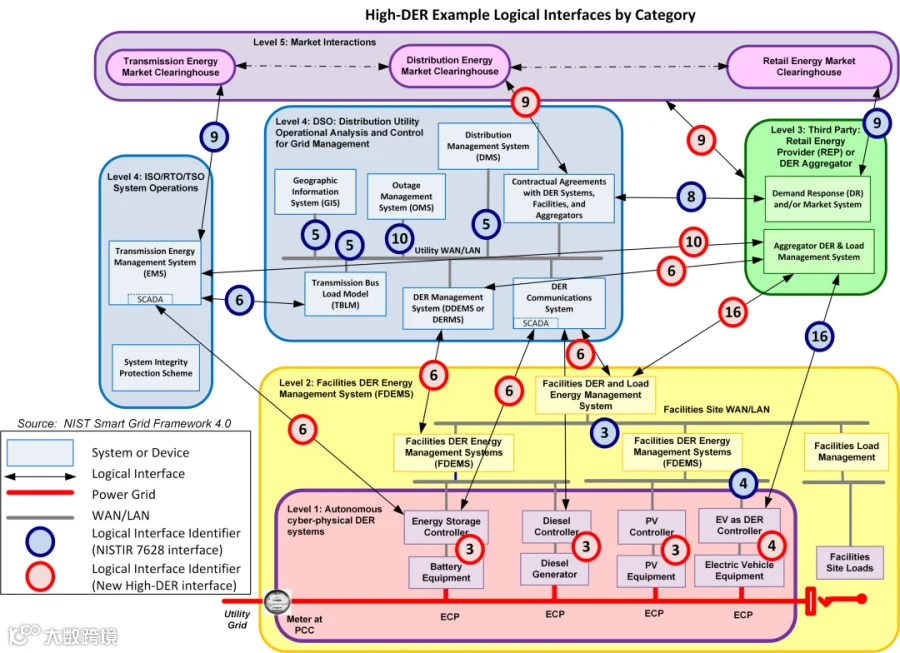

为了评估高分布式电源场景的网络安全需求,我们根据NISTIR 7628中的LIC对新增接口进行了评估。新场景下每个新接口都可以映射到现有的LIC,这意味着在新架构中保护通信接口的网络安全需求,至少部分内容来自当前NISTIR 7628中描述的需求。

附录I提供了图2中每个信息交互的完整评估,LIC接口映射如图3所示。这里需要说明的是,并非所有在NISTIR 7628中描述的网络安全攻击应对和处理方法都能直接映射到新的电网架构中。

以实现基本的电网服务。随着分布式电源对系统运行重要性的增大,NISTIR 7628中阐述的为应对网络攻击而停止设备运行的传统做法,在新场景下是不可行的。但是,将新兴的接口映射到现有的LIC和相关的NISTIR 7628网络安全指南,还是为建立新兴电网架构的网络安全提供基础。

图3:高分布式电源场景的逻辑接口类别(LICs)

/ 其他网络安全资源/

美国国家高压输电系统的网络安全防护要求由美国联邦能源监管委员会(FERC)监管,由北美电力可靠性公司(NERC)通过制定和发布一系列关键基础设施保护(CIP)标准。自2004年发布第一个网络安全标准以来,NERC CIP已发展成为一个强制执行的标准集。

CIP标准为输电系统的利益相关方提供了详细且不断更新的网络安全要求,但这些标准的执行仅限于大型电力系统(BES),没有全国范围的配电网相关要求。FERC让国家和行业协会通过自主发起的方式来解决网络安全问题,委员会无权直接将网络安全义务直接强加给FERC BES管辖范围之外的实体。

故障场景分析是对潜在故障的影响分析,可以深入了解常见的网络安全威胁、漏洞和缓解措施。故障场景分析可以把从风险评估到安全测试的一系列安全活动串接起来。由美国能源部资助的电力研究所(EPRI)领导的美国国家电力部网络安全组织定义了一组网络安全故障场景,这些场景涵盖了NIST智能电网概念模型的各个领域,是对需求和标准驱动的网络安全处理的有益补充。

美国网络安全框架和NISTIR 7628是公认的网络安全风险分类和应对参考工具。NIST关于信息安全和隐私保护的特别出版物提供了一种可适用于任何类型系统的风险评估方法。但是,没有任何一个文件或组织能够提供对整个电力系统中重大网络安全风险和最佳实践的全面解决方案。本节和其他专题资源都是有使用价值的,并提供了关于网络安全实践的补充信息和指导。

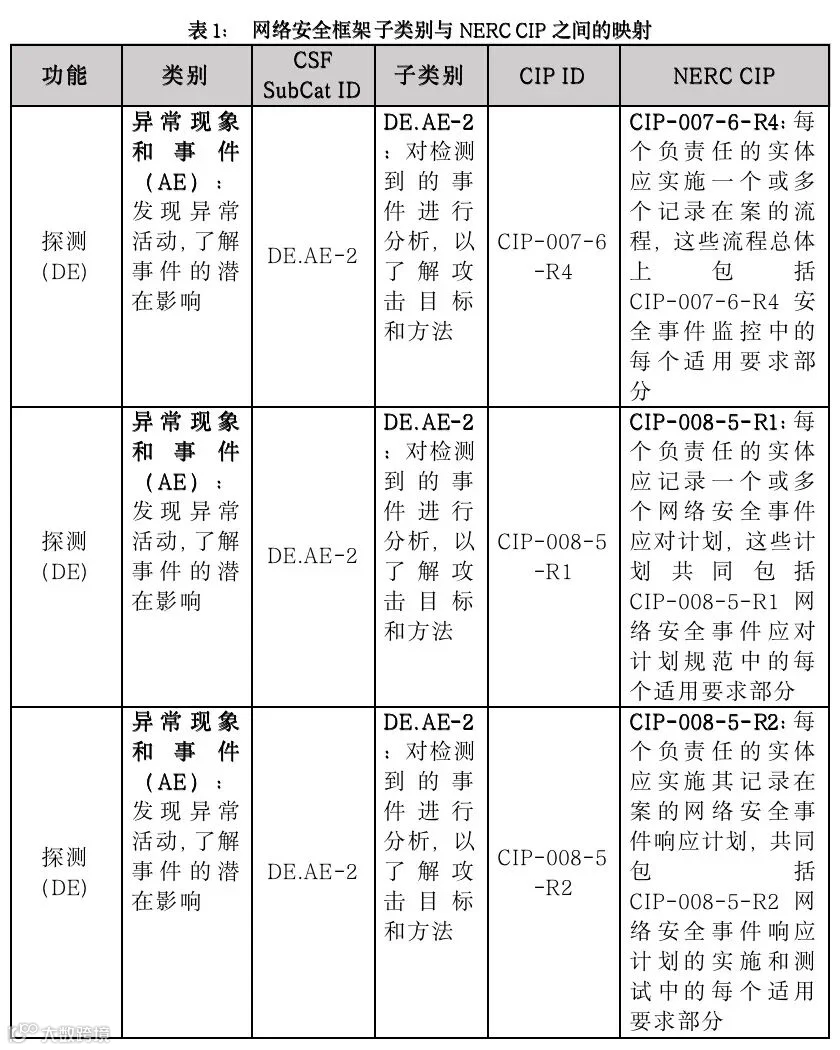

NIST和合作者已经建立了许多分析数据资源,以确保和其他网络安全指导文件及标准之间的一致性。特别是《网络安全框架》和NERC CIP之间的一致性。2020年,NERC和NIST进行合作,在这些资源的最新版本之间开发了一个更新的地图,且此工具可以下载。

结论及未来工作

智能电网广泛采用新的信息技术能力,导致通信接口的数量将大幅增长。然而网络安全没有万能钥匙,需要企业或者组织采用多层次、多方面的方法来评估和管理系统风险,以达到最佳效果。

通信接口的数量不断增加,对接口的基本网络安全需求,以及对应管控职责,可能与已知的需求相一致。本框架描述了两种互补的风险管理方法,一种是组织级别,另一种是设备接口级别。

建立智能电网网络安全风险管理框架,提供结构化的方法和通用的参考语言,用于评估组织的网络安全态势,促进了跨组织的沟通和交流。对电网特定子类别设计的框架,可以应用于公用事业单位或其他电网组织评估自身的安全态势,并对依据契合度进行优先级排序。

但是,电力系统有多环节、多行为主体组成的复杂基础设施,很难在单一的网络安全模型中全面描述。因此,电力公司和其他电网利益相关方可以选择创建多个模型,以描述系统内特定交互、功能或其他组织原则的网络安全结果。还通过多个模型检查短板,为网络安全路线图提供基础。

随着新技术在电力系统中不断使用,对新的逻辑接口的检查风险,现有LIC所描述的基本网络安全要求也基本与新接口相似,而网络安全响应指南可能需要更新,以匹配这些技术的新兴功能和关键系统。将新接口映射到现有LIC应有助于将基于类别保护模式应用于不断发展的电网,识别存在差异,更新网络安全指南和/或保护方案。

网络安全风险模型和基于接口类别风险管理方法具有普适性,但制定新的模型或映射LIC保护方案可能需要的专业知识和技能,并不是每个公司或组织都有能力的,加上不同公司的监管管理、市场竞争的差异性,给电网系统的安全性带来混乱。

NIST收到的相关方的反馈中,一再强调网络安全案例研究的价值,这些案例研究可以用于创建实施指南,更新网络安全需求和分析指南之间的映射关系。

随着电网架构的发展,通信网络也会随之发展。从代理通信到无代理通信,工具和基础设施的开放性,增加和客户的互动,都表明需要加强电网连接设备的身份管理设施建设。

最后,只有在众多服务提供商和设备供应商之间形成标准,才能实现互操作性。使用开放标准来实现互操作性,意味着大量的设备和系统可能比过去更容易接触到,恶意访问会急剧增多。因此,互操作性需求和标准必须包括安全需求,包括数据保护和攻击检测,以及应对威胁和故障恢复的能力。

【延伸阅读】

NIST智能电网4.0版架构与安全解读(七)|网络安全配置文件、智能电网的网络安全框架及附录G

NIST智能电网4.0版架构与安全解读(五)|智能电网的本体论(Ontology)

NIST智能电网4.0版架构与安全解读(四)|四种场景通信路径图的解读

NIST智能电网4.0版架构与安全解读(三)|理论模型中的运营域,发电域,输电域和配电域

扫码关注

物盾科技