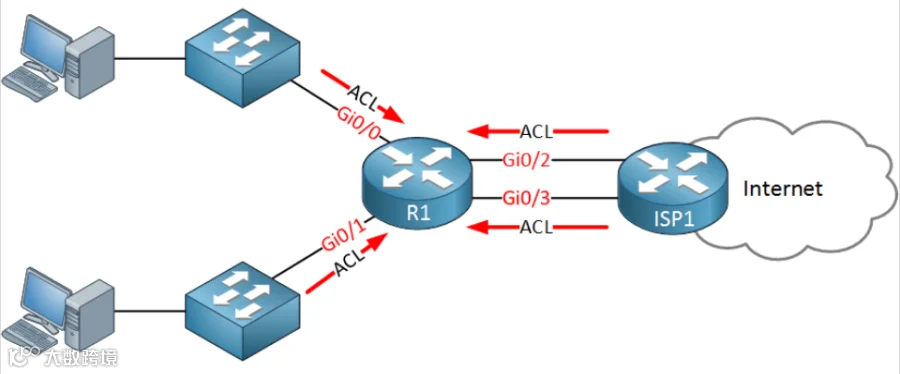

默认情况下,Cisco 路由器将允许并转发它们收到的所有数据包,前提是需要匹配它们的路由表中的路由。如果你想进行限制,你必须配置一些ACL。如果设备有很多接口或很多条ACL需要配置,这会成为网工的噩梦。这是一个例子:

上面的路由器有两个入站方向ACL来阻止来自主机的一些流量。此外,还有两个ACL,来防止来自 Internet 的流量进入我们的网络。我们还可以复用一些ACL,但记得将ACL应用到四个接口。

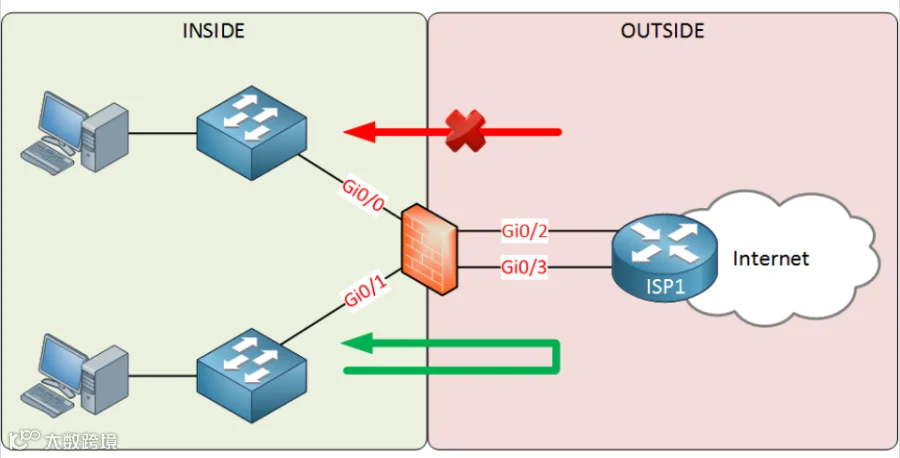

接下来有个更好的解决方案,防火墙可以结合安全区域来工作。这是一个例子:

上面我们有两个安全区域:

●inside:这是LAN区域。

●outside:这是WAN区域接口已分配到正确的安全区域。这些区域有两个简单的规则:

1.允许从“高”安全级域到“低”安全级别的流量。

2.拒绝从“低”安全级别到“高”安全级别的流量。

LAN是我们信任的网络,所以具有很高的安全级别。WAN 不受信任,因此它的安全级别较低。这意味着来自从LAN去往WAN的流量将被允许。从 WAN 到 LAN 的流量将被拒绝。由于防火墙是有状态的,它会跟踪传出连接并允许其返回的流量。

如果您想例外,也可以允许从 WAN 到 LAN 的流量,这就需要通过访问控制列表来完成了。

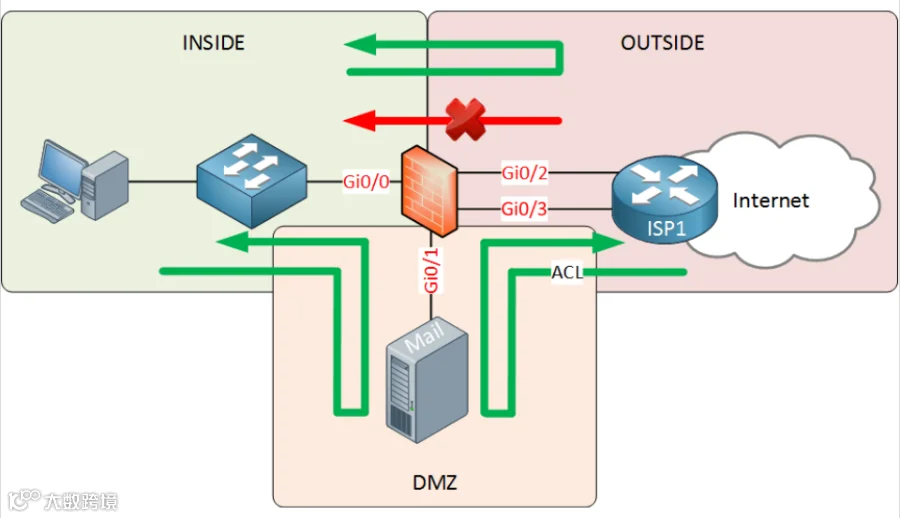

大多数公司将拥有一台或多台服务器,这些服务器大部分是需要从 Internet来访问。如邮件服务器。为了安全,我们没有将它们放在内部(LAN),而是放在称为DMZ(非军事区)的第三个区域。看看下面的图片:

DMZ 安全区域的安全级别介于 INSIDE 和 OUTSIDE 之间。这意味着:

●允许从 INSIDE 到 OUTSIDE 的流量

●允许从 INSIDE 到 DMZ 的流量

●允许从 DMZ 到 OUTSIDE 的流量

●从 DMZ 到 INSIDE 的流量被拒绝

●从外部到 DMZ 的流量被拒绝

●从外部到内部的流量被拒绝

为确保来自 OUTSIDE 的流量能够到达 DMZ 中的服务器,我们将使用一个访问列表,该列表只允许流量流向 DMZ 中服务器使用的 IP 地址(和端口号)。此设置非常安全,如果您在 DMZ 中的其中一台服务器遭到黑客攻击,您的 INSIDE 网络仍然是安全的。

您现在已经了解了防火墙的基础知识。防火墙使用状态过滤来跟踪所有入站和出站连接。他们还能够(主要看防火墙型号)检查 OSI 模型的第 7 层、应用程序的有效负载。

防火墙还使用安全区域,允许来自高安全级别的流量进入较低安全级别。从低安全级别到高安全级别的流量将被拒绝,可以使用访问控制列表进行特例处理。

供稿 制作 | 信息中心 柴琪